Google威脅情報團隊(Google Threat Intelligence Group,GTIG)今日(3/6)發布《2025 Zero-Days in Review》報告,顯示2025年總計追蹤到90個遭到利用的零時差漏洞(Zero-day vulnerability)。其中,企業產品漏洞比例創歷史新高,作業系統成為最常被利用的平臺,瀏覽器漏洞則降至多年低點,同時商業監控供應商(Commercial Surveillance Vendors,CSV)利用零時差漏洞的活動也首次超過傳統國家級網路間諜組織。

90個零時差漏洞雖然低於2023年的100個歷史高點,但高於2024年的78個,透露出近5年零時差漏洞利用大致穩定介於60至100個之間。

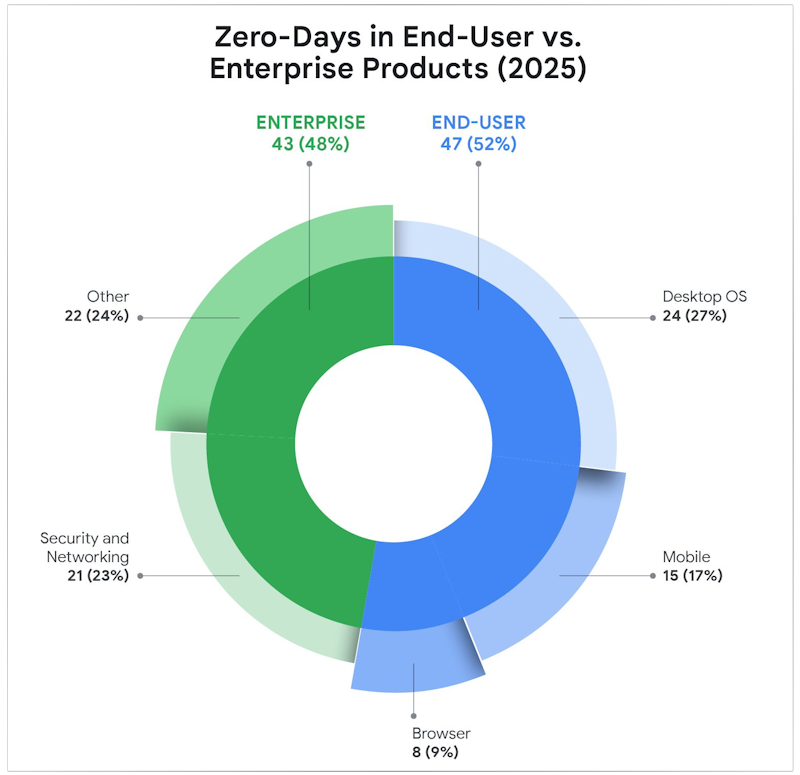

報告顯示,2025年共有43個零時差漏洞影響企業軟體與設備,占全部漏洞的48%,創歷史新高。這些漏洞多集中在網路與安全設備,例如VPN、防火牆與路由器等邊界設備。由於這類設備通常位於企業網路入口,一旦被攻破,駭客便能取得整個企業網路的初始存取權。

上述有許多漏洞來自輸入驗證不足或授權機制缺陷等基礎安全問題。由於多數邊界設備缺乏端點偵測與回應(Endpoint Detection and Response,EDR)機制,使得攻擊活動更難被偵測,也讓這類設備成為駭客的重要目標。

在終端裝置上,作業系統則成為2025年最常被利用的漏洞類型,占全部零時差漏洞的44%(39個),高於2024年的31個與2023年的33個。Google指出,駭客越來越傾向直接利用系統層漏洞取得更高權限,藉此控制整個裝置或網路環境。

行動裝置漏洞也出現回升。2025年共有15個行動平臺零時差漏洞,高於2024年的9個。研究人員指出,隨著行動系統安全機制持續加強,駭客往往需要串聯多個漏洞以形成完整攻擊鏈。

相較之下,瀏覽器零時差漏洞比例已降至10%以下,遠低於2021年約35%的高峰。GTIG認為,這是瀏覽器沙箱與記憶體安全機制持續強化的成果。

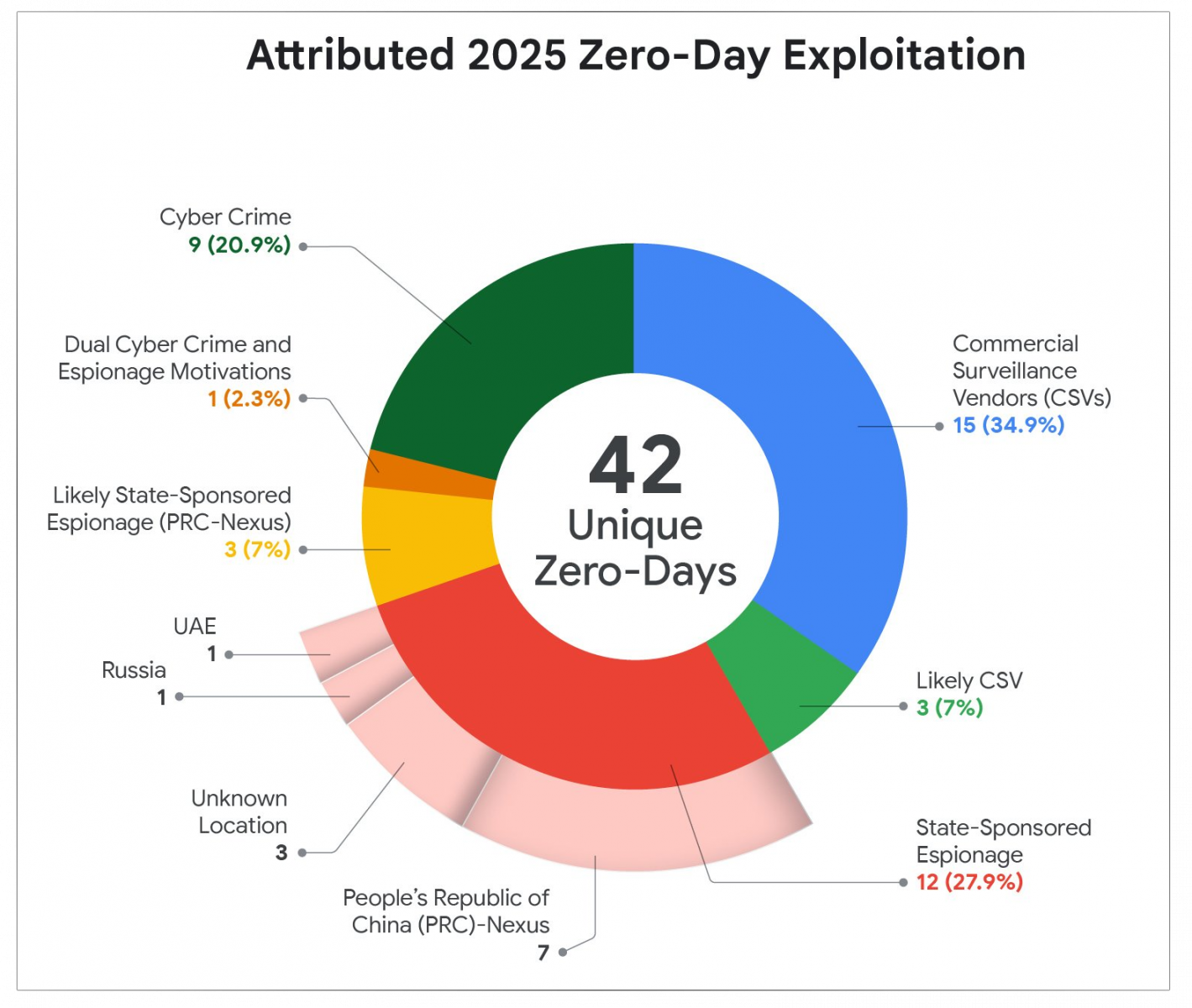

報告中另一個值得注意的變化是,Google首次觀察到商業監控供應商(Commercial Surveillance Vendors,CSV)利用零時差漏洞的數量超過傳統國家級網路間諜組織。意味著零時差漏洞利用能力正逐漸商品化,並可能被更多客戶與組織取得。

在國家級駭客方面,與中國相關的網路間諜組織仍是最活躍的零時差漏洞使用者。GTIG在2025年至少將10起漏洞利用活動歸因於相關組織,主要鎖定網路設備與邊界基礎設施,以維持對目標網路的長期存取。圖片來源/Google

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-02

2026-03-02

2026-03-05