惡意昭彰的中國駭客組織APT41不時有相關活動傳出,如今傳出有與之有關的團體,專門鎖定政府機關與公部門,從事隱密的網路間諜活動。

資安公司Check Point的研究團隊近日揭露名為Silver Dragon的APT駭客組織,該組織自2024年中期以來,持續對東南亞與歐洲多國機構發動網路間諜活動,主要鎖定政府與公共部門,試圖長期潛伏於受害網路環境,以竊取敏感資訊。該公司認為,此駭客團體應與APT41有密切關聯。

針對這些駭客的攻擊手法,Silver Dragon通常透過兩種主要方式取得初始入侵管道,其中一種是透過能從網際網路存取的伺服器,利用漏洞進行滲透,另一種是發送帶有惡意附件的釣魚郵件。一旦成功入侵,攻擊者會部署滲透工具並逐步在內部網路橫向移動,以取得更高權限並擴大控制範圍。

為了長期維持存取權限,Silver Dragon會挾持合法的Windows系統服務,其中包含Microsoft Update或.NET Framework相關的服務,使惡意程式能夠偽裝成正常系統活動,降低被偵測的機率。Check Point指出,這種利用合法系統元件隱藏惡意行為的手法,是近年間諜行動常見的隱匿策略。

在工具方面,攻擊者部署多種客製化惡意程式。其中最具代表性的是後門程式GearDoor,特別之處在於,利用雲端檔案共享服務Google Drive作為指揮與控制(C2)通道。受感染電腦會在雲端建立專屬資料夾,透過上傳與下載檔案的方式接收攻擊指令並回傳結果,使惡意流量看起來像正常雲端服務使用,大幅提高隱蔽性。

此外,Silver Dragon還使用多種後滲透工具,其中一種是SilverScreen,用途是定期截取使用者螢幕截圖,另一個被稱為SSHcmd的工具,駭客用於遠端執行指令與檔案傳輸。多數攻擊鏈的最終有效酬載,是常被駭客濫用的滲透測試工具Cobalt Strike,並透過DNS或HTTP通道聯繫攻擊者基礎設施。

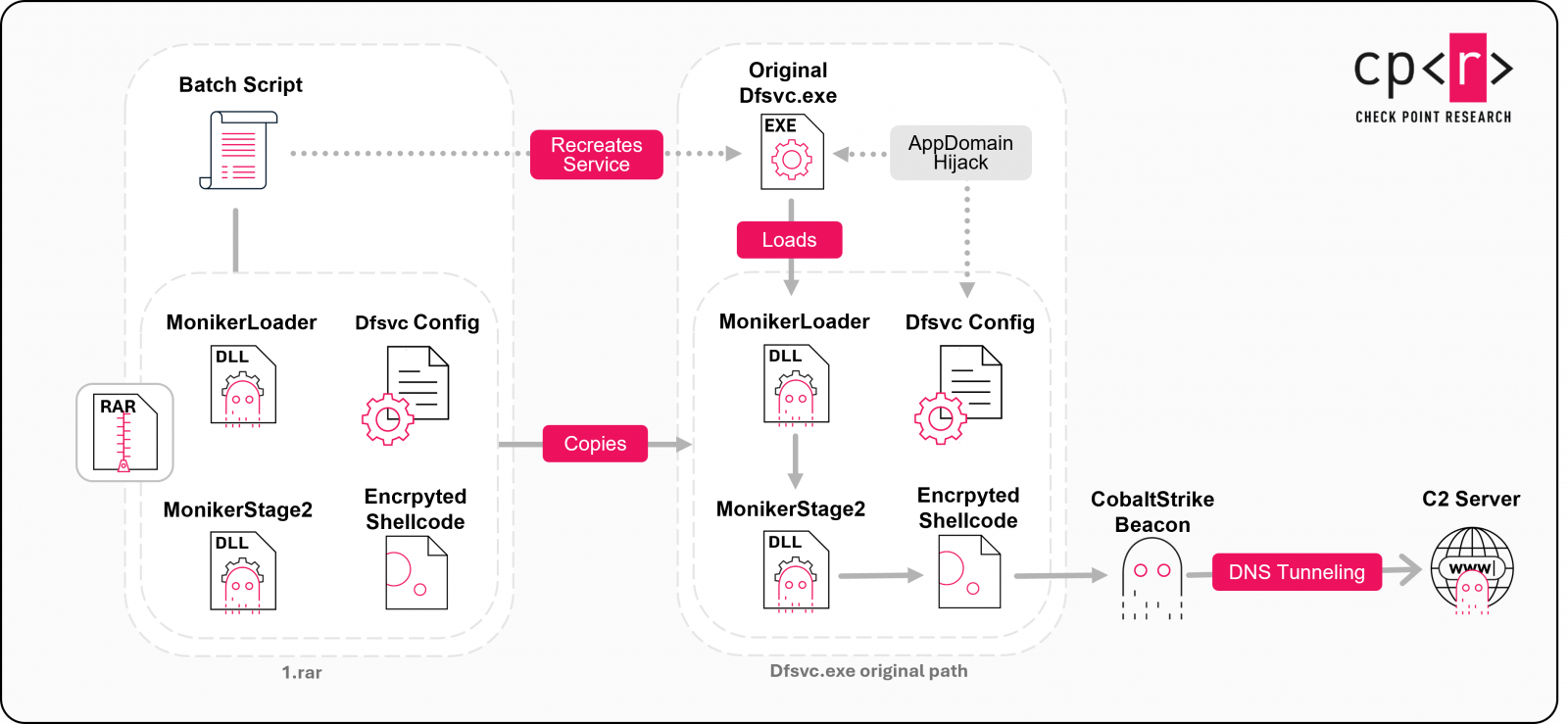

Check Point在分析中辨識出三種主要感染流程,包括AppDomain挾持、惡意服務的DLL元件,以及透過捷徑檔(.LNK)的釣魚攻擊。其中,AppDomain挾持與惡意服務的DLL元件兩種手法,攻擊者通常會在成功入侵伺服器,透過RAR壓縮檔傳遞作案工具,這些壓縮檔內含安裝工具的批次檔指令碼,很可能由攻擊者手動執行,來啟動後續的攻擊流程,部署以.NET打造的惡意程式載入工具MonikerLoader,最終部署Cobalt Strike的有效酬載。

值得留意的是,研究人員看到兩種手法相關的Cobalt Strike基礎設施,存在更多交集,而且,有人同時將兩種攻擊鏈的檔案上傳到VirusTotal,這代表駭客可能對同一個網路環境的不同主機,同時使用這兩種手法。

至於第三種利用LNK檔的攻擊鏈,駭客利用網釣活動進行,將惡意LNK檔作為附件傳遞,後續會使用名為BamboLoader的惡意程式載入工具,而這也是研究人員判斷相關活動是Silver Dragon所為的依據。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-02

2026-03-05

2026-03-02