Google威脅情報小組(Google Threat Intelligence Group,GTIG)今日(2/13)發布最新報告指出,2025年第四季觀察到駭客大幅增加AI的使用,不僅出現針對AI模型本身的蒸餾攻擊(Distillation Attack),來自北韓、中國、伊朗及俄羅斯的國家級駭客也全面將AI整合進攻擊流程。此外,GTIG也揭露兩種新興的AI威脅,分別是利用AI API生成惡意程式碼的HONESTCUE惡意軟體,以及濫用AI服務公開分享功能的ClickFix社交工程攻擊。

報告指出,駭客利用AI的手法已覆蓋攻擊生命周期的各個環節。在偵察階段,駭客使用大型語言模型快速綜合開源情報,分析高價值目標並繪製組織架構;在社交工程階段,AI協助生成高度客製化、文化細膩的釣魚誘餌,並維持多輪可信對話以建立受害者信任;在惡意軟體開發階段,駭客透過AI進行程式碼除錯、漏洞研究及工具開發。此外,部分駭客組織開始嘗試建立代理型AI能力,例如賦予AI資安專家人設以自動化分析漏洞,顯示威脅行為者正積極探索AI的進階應用。

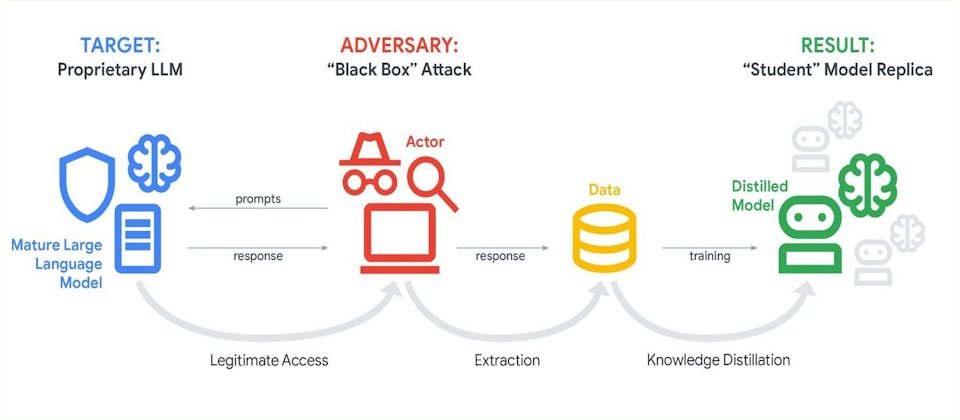

此外,過去一年來,模型擷取攻擊(Model Extraction Attack)或稱蒸餾攻擊大幅增加。攻擊者利用合法API存取權,系統性地探測成熟AI模型以竊取其專有邏輯與推理能力,再透過知識蒸餾技術來訓練自家模型,大幅降低開發成本,形同智慧財產權竊盜。Google偵測到一起規模超過10萬次提示的攻擊,攻擊者試圖強迫Gemini輸出完整內部推理過程,企圖在非英語環境複製其推理能力。這類攻擊主要來自全球研究人員與私營企業,雖未威脅一般用戶,卻對模型開發者與服務提供者構成重大風險。

Google已建立即時防禦機制,當偵測到此類攻擊時會降低回應品質,使攻擊者訓練出的「學生模型」效能低落。

在各國駭客中,中國駭客組織展現最積極且多元的AI採用策略。像是APT31賦予Gemini「資安專家」人設,自動化分析針對美國目標的遠端程式碼執行漏洞、防火牆繞過技術及SQL注入測試結果,徹底模糊例行安全評估與惡意偵察的界線;UNC795更在整個攻擊生命周期都高度依賴Gemini,利用Gemini進行程式碼除錯、技術研發,甚至嘗試建立AI整合的程式碼稽核能力;APT41則將Gemini作為加速惡意工具開發的平臺;Temp.HEX則專注情報蒐集,濫用AI彙整巴基斯坦特定目標的詳細資訊,並收集多國分離主義組織的運作與結構資料。

伊朗政府支持的APT42則展現AI在社交工程的威力,不僅利用Gemini搜尋特定實體的官方電郵地址、研究潛在商業夥伴以建立可信接觸藉口,更創新性地提供目標人物傳記讓AI打造能吸引互動的人設情境,大幅提升釣魚攻擊的成功率,也利用Gemini來生成程式碼、除錯及漏洞研究。

北韓駭客UNC2970利用Gemini支援偵察與目標側寫,鎖定國防與資安產業人士,假扮企業招募者進行接觸,目的是取得帳號權限並滲透企業網路。

GTIG特別警告名為HONESTCUE的新型惡意軟體,這是首批將AI整合進核心功能的惡意程式之一。HONESTCUE透過Gemini API發送提示並接收C#原始碼回應,用於下載並執行第二階段惡意軟體。其無檔案設計直接在記憶體編譯執行,不在磁碟留下痕跡,繞過傳統偵測機制。由於提示本身看似無害,AI難以識別其惡意意圖,展示駭客如何利用AI外包功能同時繞過安全防護。

另一個新興攻擊手法為濫用AI服務公開分享功能的ClickFix攻擊。駭客操控AI生成看似解決常見電腦問題的指示,實則包含惡意指令,再透過可分享連結將受害者引導至託管在AI服務基礎設施上的惡意內容。受害者因信任AI平臺而依指示複製貼上指令,導致感染ATOMIC資訊竊取工具。

報告指出,這些威脅並非Gemini獨有。以ClickFix為例,這是首次觀察到駭客將AI服務的可信任網域作為攻擊跳板,目前已在ChatGPT、Gemini、Grok等多個平臺發現此類攻擊。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-02

2026-03-05

2026-03-02