Securonix

資安業者Securonix發現近來俄羅斯駭客以包含假造Windows藍色死亡螢幕(Blue Screen of Death,BSOD)的ClickFix手法攻擊飯店業者,以便在受害者系統執行遠端指令。

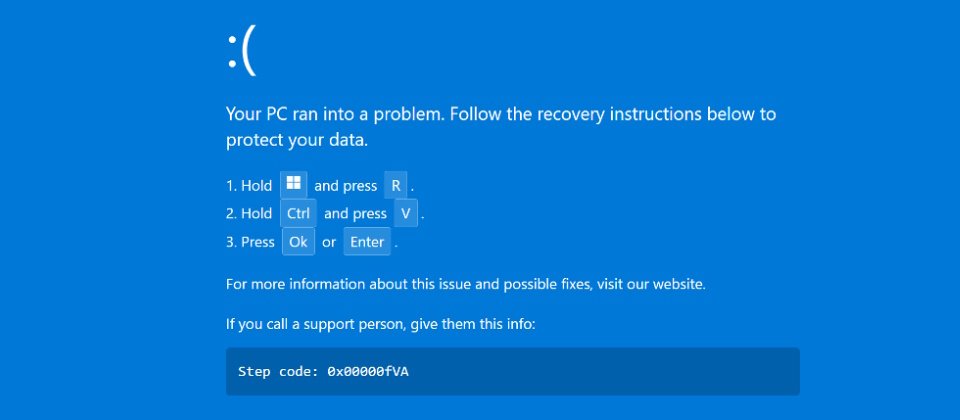

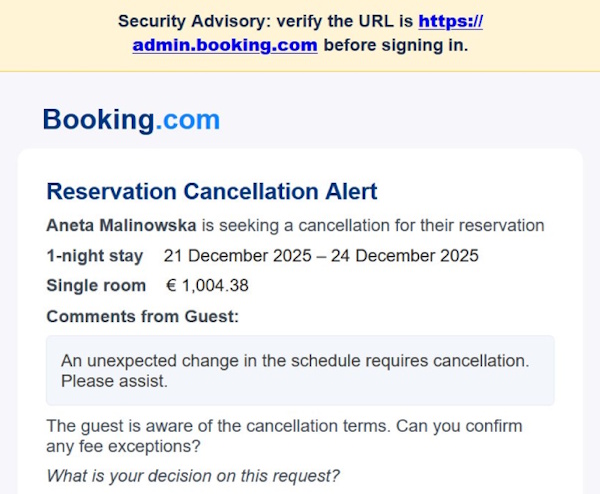

研究人員自數個月前追蹤到這波攻擊,並將之命名為PHALT#BLYX。這波行動包含多階段感染。攻擊行動鎖定歐洲旅館業者,可能是處理訂房事宜的員工。一開始,攻擊者假造以booking.com取消訂房為名義的釣魚信件,信中包含上千歐元的收費,以誘使受害者點擊其中的連結。連結導向假冒booking.com的釣魚網站。但網站顯示假的CAPTCHA,點選後又出現假的BSOD頁面。這個BSOD頁面要求受害者按照指示打開Windows Run(Win + R),貼上已複製到剪貼簿中的惡意PowerShell命令執行。

這一連串攻擊結果是click-fix攻擊,會在用戶裝置執行PowerShell指令,下載v.proj專案檔案,並呼叫合法微軟工具MSBuild.exe來編譯、執行最終酬載。最終部署的是DCRat遠端存取木馬(RAT)。這隻RAT會與外部C2伺服器建立連結,可在受害者裝置上進行遠端控制、鍵盤側錄、注入程序、或下載進一步惡意程式等功能,讓攻擊者得以長期控制被感染裝置。

研究人員根據v.proj檔案中使用的語言,判斷是俄語系國家駭客所為,或是使用這些國家的駭客開發的惡意套件。又因為釣魚信中使用的貨幣為歐元,判斷這波攻擊目標是歐洲旅館業者。

但Securonix研究人員追蹤PHALT#BLYX數個月,從它一開始只使用HTML App(如.hta)到後來能使用感染鏈手法及以合法mshta.exe公用程式來執行遠端程式下載,攻擊手法更進展、也更難偵測。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09