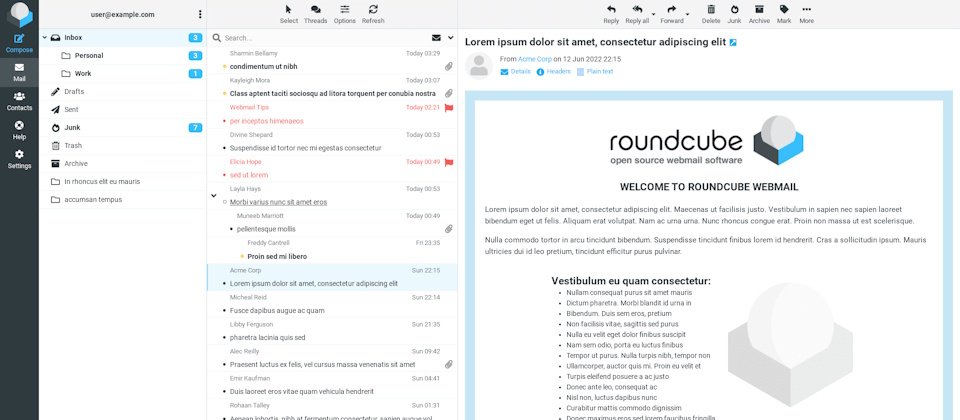

知名開放原始碼網頁郵件專案Roundcube,提供類似桌面郵件軟體的操作介面,具備多語系、通訊錄、郵件搜尋、外掛擴充等功能,廣泛被企業、學術機構與主機服務商採用,作為自架電子郵件系統的網頁前端。由於受到各界採用的規模龐大,其資安風險一旦曝光,影響範圍往往不容小覷。

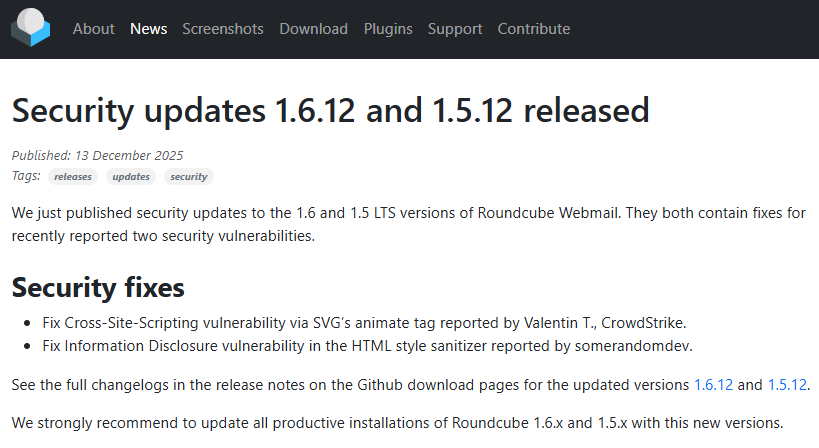

近日Roundcube專案團隊發布安全更新,針對1.6與1.5 LTS版本修補兩項高風險資安漏洞,可能讓攻擊者透過看似正常的電子郵件執行惡意指令碼,或外洩使用者的敏感資訊。

兩項漏洞的CVSS風險評分皆為7.2,屬於高風險等級,其中CVE-2025-68461屬於跨站腳本攻擊(XSS)漏洞,問題出在Roundcube處理可縮放向量圖形(SVG)檔案的方式。該漏洞由CrowdStrike研究人員Valentin T.發現,攻擊者可利用SVG中的<animate>標籤,製作特製的惡意圖片。

在實際攻擊情境中,只要使用者於網頁郵件介面中開啟含有惡意SVG的電子郵件,瀏覽器便可能立即執行JavaScript惡意指令碼。在網頁郵件服務中,XSS漏洞的危害尤為嚴重,常被用來竊取連線階段Cookie、進行帳號劫持,甚至在使用者不知情的情況下重新導向至釣魚網站。

另一項漏洞則是涉及資訊揭露問題,編號為CVE-2025-68460,存在於Roundcube的HTML樣式過濾機制中。該漏洞由研究人員somerandomdev通報,攻擊者可藉此繞過既有的CSS樣式過濾規則,可能被濫用來推測或外洩網頁郵件介面中的資料,進而影響使用者的隱私安全。

Roundcube開發團隊建議管理員立即升級至1.6.12或1.5.12版,以封堵潛在攻擊途徑,降低系統遭到入侵或資料外洩的風險。

網頁郵件服務向來是跨站腳本攻擊(XSS)的高風險目標,主因在於其必須在瀏覽器中動態顯示來自外部來源的內容,包括HTML郵件、圖片、附件預覽與內嵌樣式等。即使系統本身未遭入侵,攻擊者仍可透過電子郵件這類「可信輸入管道」,將惡意內容直接送入使用者的瀏覽器環境。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09