Elastic在12月19日發布資安公告,說明Kibana存在一項高風險資安漏洞,可能讓已通過驗證的攻擊者,在其他使用者瀏覽的網頁內容中植入並執行惡意指令碼。該漏洞編號為CVE-2025-68385,屬於高風險等級(CVSS分數7.2)。

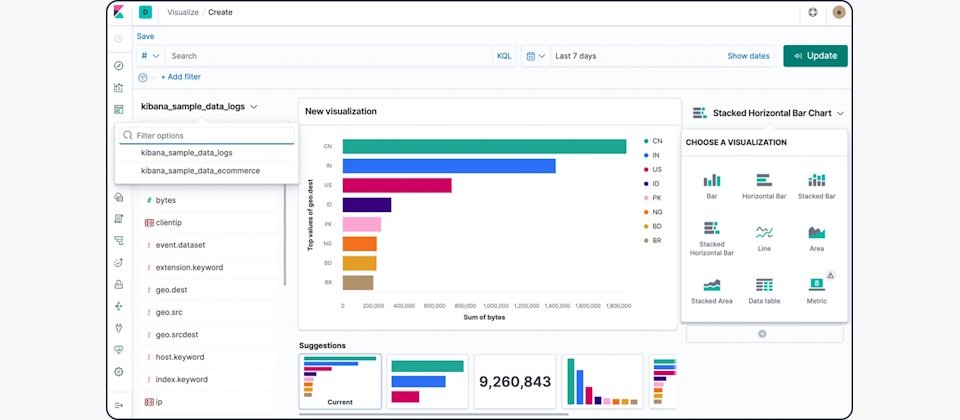

Kibana是Elastic旗下的重要產品,也是Elastic Stack(ELK)中的核心視覺化與分析工具,廣泛用於日誌管理、資安監控、應用效能管理(APM)及即時資料分析。許多企業仰賴Kibana來視覺化Elasticsearch中的大量資料,並透過儀表板即時掌握系統與業務狀態。

Elastic表示,問題出在Kibana用來顯示圖表的Vega視覺化元件。系統在產生網頁內容時,沒有仔細檢查使用者輸入的內容,讓攻擊者有機會把惡意指令碼藏進圖表中。當其他人開啟這些圖表時,瀏覽器就會執行惡意指令碼,可能導致帳號資訊或重要資料被竊取。

CVE-2025-68385被歸類為CWE-79的跨站腳本攻擊(Cross-site Scripting,XSS)手法,雖然攻擊者必須通過身分驗證,但影響範圍不僅限於單一帳號,惡意內容可擴散至同一Kibana實例中的多名使用者,對資料機密性與完整性構成威脅。

受影響的Kibana版本涵蓋範圍廣泛,包括7.x分支的所有版本;8.x系列中,8.0.0至8.19.8版本皆存在漏洞;9.x分支則影響9.0.0至9.1.8,以及9.2.0至9.2.2等版本。

Elastic已發布修補版本,要求用戶立即升級至Kibana 8.19.9、9.1.9或9.2.3。上述版本已修正Vega視覺化元件中的輸入處理問題,補全XSS防護機制。

Elastic提醒,資安團隊應儘速完成Kibana環境的修補作業,並檢視系統是否存在已驗證使用者建立的可疑視覺化內容。在完成升級前,建議透過網路分區、限制存取對象等方式,降低潛在風險。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-06

2026-03-05

2026-03-06