中國國家級駭客運用特定惡意軟體從事網路間諜活動的情況,不時有資安業者揭露相關事故,如今引發政府單位更大的重視,發出警告呼籲企業組織要提高警覺。

12月4日美國網路安全與基礎設施安全局(CISA)、國家安全局(NSA),以及加拿大網路安全中心(Canadian Centre for Cyber Security)發出聯合警告,中國國家級駭客利用惡意軟體Brickstorm,鎖定政府及資訊科技部門,從事長期間諜活動。Brickstorm是專為VMware vSphere打造的後門程式,駭客通常會用於攻擊vCenter與ESXi主機,不過,也有對Windows電腦進行滲透的情況。

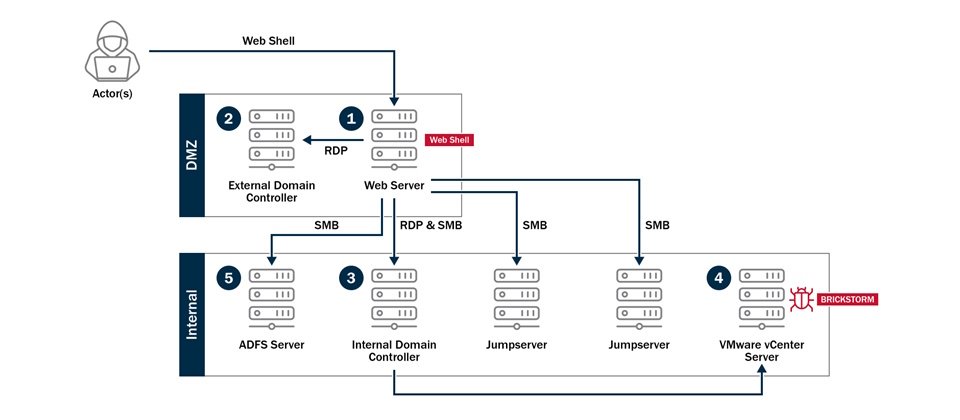

駭客主要鎖定vSphere平臺發動攻擊,一旦成功入侵,他們就會存取vCenter管理主控臺,複製虛擬機器(VM)的快照並偷走,然後從中擷取憑證,並建立隱藏的惡意虛擬機器。在其中一起事故裡,攻擊者從去年4月成功入侵受害組織,並建立長期存取的管道,將Brickstorm植入內部網路環境的vCenter主機,後續取得兩臺網域控制器(DC)與AD聯邦服務(ADFS)主機的存取權限,並從ADFS伺服器匯出金鑰及帳密資料,這些駭客最近一次的活動時間在今年9月初。

CISA從受害組織取得8個Brickstorm樣本檔案,指出此為Go語言打造的後門程式,為ELF執行檔,雖然不同的版本功能有所差異,但都能讓駭客隱密地持續存取受害環境,並具備C2的能力。針對C2通訊的部分,此後門程式透過HTTPS、WebSocket,以及巢狀式TLS連線等多種加密機制,來隱匿與C2伺服器之間的通訊,攻擊者也使用DNS-over-HTTPS(DoH),並模仿網頁伺服器的功能,將通訊流量融入合法流量。而對於遠端控制的功能,Brickstorm讓攻擊者能進行互動式Shell存取,然後瀏覽、上傳、下載、建立、刪除,以及操作檔案;部分版本的Brickstorm具備SOCKS代理伺服器功能,攻擊者可以此進行橫向移動,入侵其他系統。

巧合的是,同日資安業者CrowdStrike也揭露中國駭客組織Warp Panda利用Brickstorm的情況,這些駭客針對美國企業組織的vCenter下手,展現其技術相當成熟,並採取先進的操作安全(OpSec)營運機制,而且,他們對於雲端環境與虛擬化平臺知識相當深厚。在攻擊過程裡,Warp Panda於受害組織植入JSP打造的Web Shell,以及針對ESXi的作案工具,該公司將其命名為Junction與GuestConduit。

針對Warp Panda利用的漏洞,CrowdStrike指出涵蓋Ivanti Connect Secure已知漏洞CVE-2023-46805與CVE-2024-21887、F5 BIG-IP漏洞CVE-2023-46747、DCE/RPC通訊協定漏洞CVE-2023-34048與CVE-2024-38812,以及vCenter漏洞CVE-2021-22005。此外,這些駭客於今年夏季,利用多個實體的Azure存取權限,竊取OneDrive、SharePoint,以及Exchange當中的資料。

中國駭客利用Brickstorm的情況,已有UNC5221將其用於收集開發零時差漏洞的所需資料,他們針對法律服務、SaaS供應商、業務流程外包商(BPO)、科技公司等一系列的垂直產業,從事網路間諜攻擊,平均於受害組織活動的時間長達393天。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-02

2026-03-02

2026-03-05