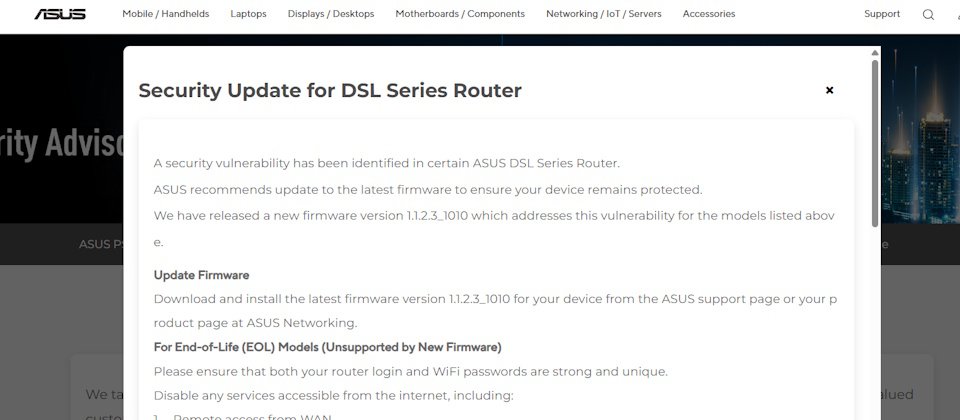

華碩上周針對DSL系列路由器發佈安全更新,以修補一個讓遠端攻擊者存取裝置的重大漏洞。

編號CVE-2025-59367為一驗證繞過漏洞,可讓遠端攻擊者不需密碼即可存取受影響裝置,本漏洞被列為CVSS score 9.3,屬重大風險。華碩未說明漏洞細節或是由誰通報。

CVE-2025-59367影響DSL系列路由器,包含DSL-AC51、DSL-N16及DSL-AC750。華碩已在11月13日釋出韌體1.1.2.3_1010版本解決,建議使用者儘速更新。

不過最新韌體更新並不包含已經終止支援(EoL)的華碩路由器。對此,華碩建議用戶在路由器登入介面及Wi-Fi都必須採用不重覆的強密碼。此外,用戶應封鎖網際網路存取以下服務,包括廣域網路遠端存取(Remote access from WAN)、通訊埠轉發(port forwarding)、動態網域名服務(DDNS)、VPN伺服器、DMZ、通訊埠觸發、FTP(File Transfer Protocol)。

10月底TP-Link也修補了Omada閘道器軟體4個高風險漏洞,分別是CVE-2025-6541、CVE-2025-6542及CVE-2025-7850、CVE-2025-7851,可讓攻擊者在裝置上執行任意指令。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-06

2026-03-05

2026-03-06

Advertisement