今年9月,Adobe修補電子商務管理平臺Adobe Commerce及Magento的重大層級漏洞CVE-2025-54236(CVSS風險評分為9.1),將此漏洞命名為SessionReaper的資安業者Sansec提出警告,近期已出現漏洞利用的情況,但目前仍有超過六成的電子商務管理平臺尚未修補,而成為駭客潛在的目標。

10月22日Sansec提出警告,他們首度偵測到有人積極利用該漏洞的狀態,由於全球僅有38%的Adobe Commerce及Magento平臺修補了SessionReaper,且攻擊面管理業者Assetnote已公布相關細節,Sansec預期接下來很快就會出現大規模漏洞利用活動。對此,他們呼籲IT人員應儘速套用修補程式,若是無法套用,應透過應用程式防火牆(WAF)進行防護。再者,Sansec也呼籲IT人員掃描電子商務管理平臺是否遭到入侵。

針對漏洞遭到利用的情況,Sansec當天一共攔截至少250起嘗試利用SessionReaper的活動,這些攻擊來自5個IP位址。一旦攻擊者成功利用漏洞,就會部署以PHP打造的Web Shell,或是能探測PHP系統資訊的有效酬載。

對於SessionReaper帶來的資安風險,Sansec認為與最近幾年Adobe Commerce及Magento出現的重大漏洞同樣危險,例如:去年揭露的CosmicSting(CVE-2024-34102)、2022年公布的TrojanOrder(CVE-2022-24086與CVE-2022-24087),以及2015年的Shoplift,這些漏洞往往在公布後數個小時就被用於實際攻擊。

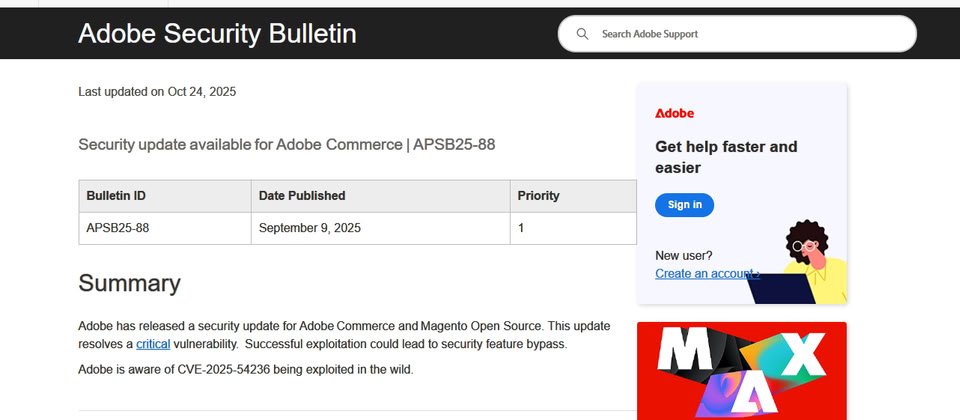

Adobe於9月9日揭露SessionReaper,並指出這是安全功能繞過漏洞,上週他們更新公告內容,表示已掌握這項漏洞被利用的情況,並呼籲企業組織應以最優先的層級修補這項漏洞。Assetnote分析修補程式後指出,未經身分驗證的攻擊者,有機會用來發動遠端程式碼執行(RCE)攻擊。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-05

2026-03-02

2026-03-02