ReliaQuest

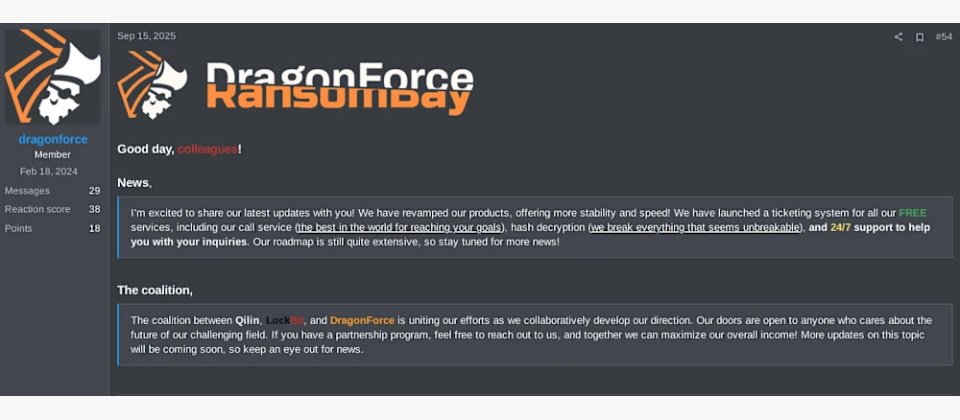

美國網路安全暨威脅偵測業者ReliaQuest在本周發布的2025年第三季勒索軟體報告中指出,三大勒索軟體集團LockBit、DragonForce與Qilin已展開結盟,將分享彼此的戰術及資源,同時,在今年9月復出的LockBit也決定允許成員攻擊關鍵基礎設施,包括核能電廠及水力發電廠等。

LockBit為勒索軟體集團結盟的始祖,在2020年與Maze建立合作關係,由LockBit分享自動化加密模組,Maze則提供攻擊腳本及滲透工具、滲透測試者及聯盟網路,以及行銷及恐嚇範本,同時,Maze也是全球首批創立資料外洩網站的勒索軟體之一,以用來公布未付款的受害公司資料。LockBit與Maze還共同開創了如今已成為標準的雙重勒索戰術,不僅加密檔案,還竊取機密資料,一旦受害者拒付,便透過外洩網站公開,提高了贖金支付機率。

然而,LockBit在2024年遭到國際警方的聯手查緝,關閉其位於世界各國的34臺伺服器,接管其技術設施與外洩網站,並凍結了逾200個與該組織有關的加密貨幣帳戶,美國司法部更起訴了LockBit開發者之一Dmitry Khoroshev,公布Khoroshev的照片並懸賞1,000萬美元,促使LockBit的活動停擺。

今年9月,LockBit以LockBit 5.0重出江湖,除了對外招募同夥之外,亦明確將核能發電廠及水力發電廠等關鍵基礎設施列為可攻擊目標。過去多數的勒索軟體即服務(RaaS)集團會刻意避開關鍵基礎設施,以避免惹來國際執法機構的關注,LockBit的最新聲明則被視為是一種報復。

根據The Register的報導,在新的合作中,先拋出橄欖枝的是擅長跨平臺滲透及資料外洩操作的DragonForce,認為從競爭轉為合作將可增加彼此的收入並控制市場狀況,不管是DragonForce、LockBit,或是後來加入的RaaS服務Qilin都是俄文人。

ReliaQuest分析,這3個勒索軟體集團的合作意謂著它們將可交換攻擊腳本、零時差開採程式與初始滲透管道,還可共用伺服器與資料外洩網站以降低基礎設施成本,並擴大其攻擊目標,透露出全球勒索軟體攻擊可能更頻繁、更組織化,也將擁有更強大的技術能力。

值得注意的是,該聯盟仍在對外招兵買馬,號召其它勒索軟體集團加入,但迄今尚未發現上述三大集團的聯合攻擊行動或資料外洩網站。

熱門新聞

2026-03-06

2026-03-11

2026-03-06

2026-03-10