微軟在9月例行更新(Patch Tuesday)當中,一共公布及修補86個資安漏洞,其中包含81個新登記CVE編號的漏洞,以及5個出現在微軟產品採用的第三方元件漏洞。長期分析微軟每月例行更新的資安業者Rapid7在本次對於9月例行更新的觀察當中指出,這次其實微軟總共修補了176個漏洞,其中很大一部分,與雲端服務當中採用的Azure Linux、CBL-Mariner有關,主要出現在開源軟體元件,而並未列於例行更新的的資安更新指引(Security Update Guide,SUG)。最危險的資安漏洞,更達到CVSS評分10分的危險程度。

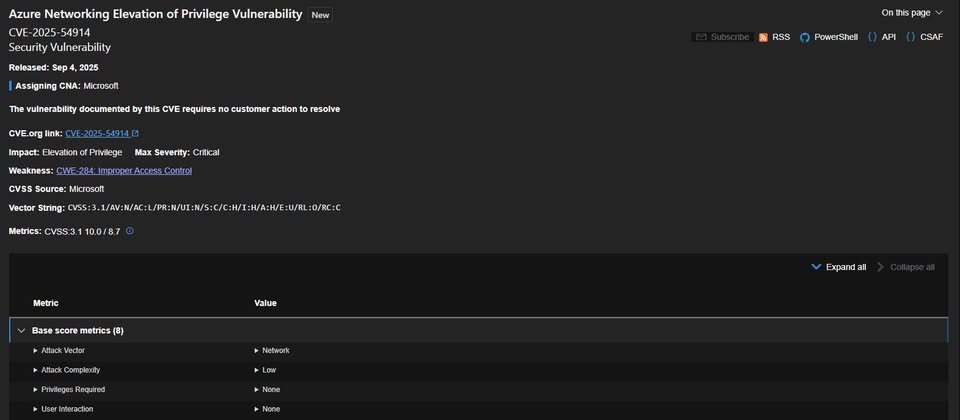

這項風險值滿分的資安漏洞是CVE-2025-54914,出現在Azure Networking,可被用於權限提升,為存取控制不當的弱點(CWE-284),並指出該漏洞CVSS評分達到10分,相當危險。微軟強調,使用者無須採用行動,他們記錄這個漏洞的主要目的,就是提供後續追蹤的透明度。

上述公告的內容當中,微軟對漏洞的說明相當有限,難以從內容得知這項漏洞的危險之處。Rapid7認為,他們也無從根據公告掌握漏洞的性質,但微軟提及是由內部研究人員發現,這代表目前外界可能無人掌握相關細節,尚未有人可將其用於實際攻擊,暫時不必擔心。不過,微軟僅有提及此漏洞影響Azure Networking,很有可能在用戶的雲端資產需要進行通訊的時候要特別留意。

從CVSS評分來看,另一個接近滿分的資安漏洞CVE-2025-55232,也相當值得留意。此為遠端程式碼執行(RCE)漏洞,出現在Azure高效能運算(High Performance Compute,HPC)套件,CVSS風險評為9.8。此為不受信任資料的反序列化處理過程出現,未經驗證的攻擊者可透過網路環境執行任意程式碼。

值得一提的是,微軟不光發布更新軟體,還要求用戶確保HPC Pack在受信任的網路環境運作,特別是防火牆的規則當中,要對TCP連接埠5999埠進行適當管制,此為HpcScheduler預設連接埠,用於協調HPC作業、資源管理,以及叢集通訊。

熱門新聞

2026-03-06

2026-03-11

2026-03-06

2026-03-10