為提升處理效率,企業很可能會運用AI聊天機器人加速溝通的速度,然而若是設置不當,很有可能讓存放的資料曝光。

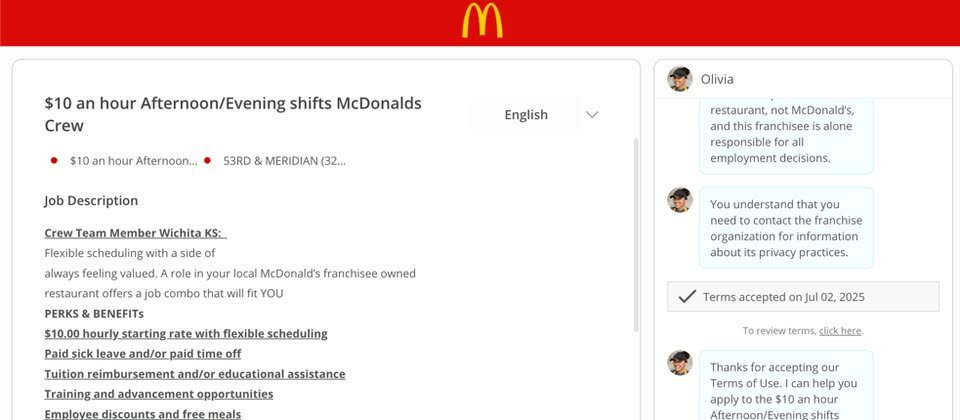

最近有一項資安漏洞的發現引起各界關注,這些弱點出現在麥當勞的徵才對話機器人McHire,此機器人以科技業者Paradox.ai旗下的機器人Olivia為基礎打造,用來收集求職者的個人資料。但研究人員Ian Carroll與Sam Curry發現,此系統的管理後臺竟採用帳號與密碼皆為123456的預設帳號,然後兩名研究人員循線找到不安全的直接物件參照(Insecure Direct Object Reference,IDOR)漏洞,攻擊者只要調整特定的參數,就有機會存取其他應徵者的聊天內容,從而挖掘相關個資。

這樣的情況,恐影響美國6,400萬名曾經應徵的求職者。研究人員於6月30日通報麥當勞與Paradox.ai,麥當勞註銷上述的預設帳號,隔日Paradox.ai修補IDOR漏洞。

之所以發起這項調查,Ian Carroll表示,源自他們在社群網站Reddit,看到有人抱怨應徵麥當勞工作的問題,有網友試圖透過McHire應徵,結果機器人卻用沒意義的答案來回應,因此兩人決定著手進行調查。

為了了解McHire的運作流程,他們嘗試應徵一份工作,但在依照指示完成人格測驗之後,並未出現後續的流程,研究人員試圖對機器人進行提示注入的互動,卻發現機器人似乎被預設回應清單鎖住而不予回應。

接著他們進一步調查,結果卻意外找到管理後臺的登入網頁。事實上,麥當勞強制要求管理者須透過單一簽入(SSO)存取,但Ian Carroll與Sam Curry找到其他進入系統的辦法,因為兩人透過網頁上Paradox team members的連結,就能使用帳號名稱與密碼都是123456預設帳號登入系統。

雖然帳號123456可用來管理測試環境,無法直接得知真正求職者的個資,但研究人員還是能藉此完全掌握McHire的運作方式,從而發現系統運用特定的API截取求職者資訊;過程中,他們試圖針對API存取的參數進行調整,結果成功得到另一名求職者的個資,而且,這些資料並未進行遮罩處理。Ian Carroll指出,這樣的弱點一旦遭到利用,攻擊者就有機會得到應徵者的個資,其中包括:姓名、電子郵件信箱、電話號碼、地址、應徵時段、Token等。

對此,麥當勞與Paradox.ai接獲通報後皆著手處理,Paradox.ai進一步確認此事造成的影響,指出目前該漏洞尚未被用於實際攻擊,未有求職者個資外流,僅有研究人員在調查的過程裡,存取7筆聊天互動記錄,其中有5筆與美國求職者相關。

熱門新聞

2026-03-06

2026-03-06

2026-03-06

2026-03-06

2026-03-09

2026-03-06

2026-03-06