Check Point

資安業者Check Point Research最近發現,由中國短影音業者快手所開發的影片生成模型Kling AI(可靈AI)遭到駭客冒用,當駭客把使用者誘導到偽造的Kling AI平臺之後,生成的竟是可執行檔,點選後就會於受害者系統上安裝惡意程式。

去年6月才上線的Kling AI迄今已有超過600萬的使用者,允許使用者以文字或圖片提示生成影片,其官網網址為https://www.klingai.com。

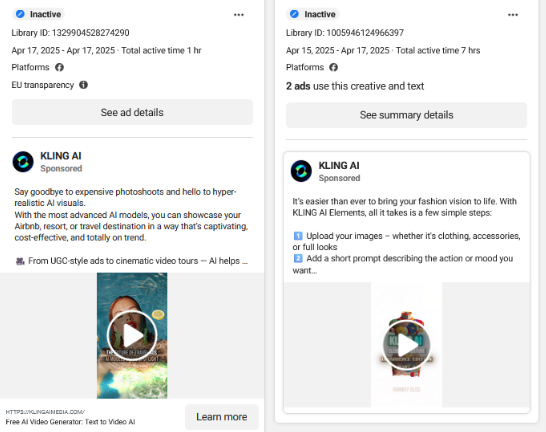

然而,研究人員於今年初發現,駭客建立了一個網址及介面都類似Kling AI的網站,接著於臉書(Facebook)刊登廣告,誘導使用者造訪假冒的Kling AI,並讓使用者生成及下載圖像或影片,然而,系統上所生成的.jpg或.mp4,其實是透過雙重副檔名(Double Extension)或韓文填充字元(Hangul Filler)等伎倆偽裝的,實際上是Windows可執行檔。

而當使用者點擊這些檔案時,其實是啟動了一個惡意程式載入器,該程式利用 .NET Native AOT預先編譯技術使其更難被分析與偵測,並階段性部署之後的惡意程式,主要為資訊竊取程式,以盜取瀏覽器中所儲存的帳號及密碼,用來登入網站的Session Token,以及其它敏感資訊。

迄今研究人員至少發現70個付費推廣、同時偽裝成Kling AI的廣告內容,它們的文案或許有些不同,但都會附上連結,將使用者導至假冒的網站。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-02

2026-03-05

2026-03-02