Immersive Labs

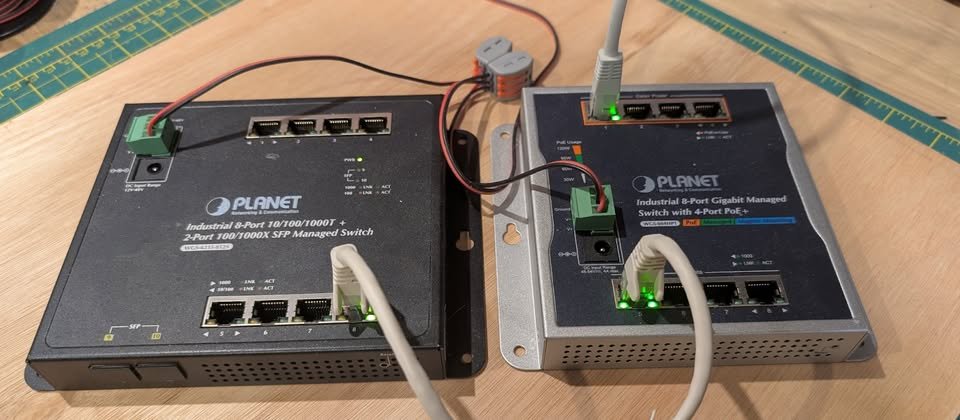

臺廠普萊德(Planet)工控網路設備被找出漏洞的情況,先前有去年下旬台灣電腦網路危機處理暨協調中心(TWCERT/CC)提出警告,以及今年1月資安業者Claroty發現的資安漏洞,這些漏洞都出現在交換器,而且當中有危險程度達到重大層級的弱點特別值得留意。如今有研究人員同時在該廠牌的交換器及網路設備管理軟體當中發現漏洞,引起許多國外媒體的關注。

根據HackRead、SC Media、GBHackers等多家媒體報導,資安業者Immersive Labs在普萊德交換器及管理軟體當中,總共找到5個資安漏洞,分別是:CVE-2025-46271、CVE-2025-46272、CVE-2025-46273、CVE-2025-46274、CVE-2025-46275,這些漏洞可被用於遠端執行任意程式碼(RCE)、權限提升,以及未經授權存取列管裝置。美國網路安全暨基礎設施安全局(CISA)也在28日發布警告,呼籲用戶儘速因應這些漏洞,因為這些漏洞的4.0版CVSS風險達到9.3(3.1版風險值介於9.1至9.8分),相當危險。

4月25日普萊德發布資安公告證實此事,指出旗下部分型號的交換器、網路設備管理軟體存在資安漏洞這些漏洞,他們已發布修補程式因應。我們也進一步向普萊德確認此事,該公司表示他們收到CISA的通報,並於4月24日前完成修補,後續進行公告並回報CISA。

而對於上述資安漏洞的影響範圍,CVE-2025-46272、CVE-2025-46275存在於交換器設備WGS-804HPT v2、WGS-4215-8P2S,另外3項漏洞則影響管理軟體UNI-NMS、NMS-500,以及NMS-1000V。

其中,CVE-2025-46272為作業系統命令注入漏洞,一旦攻擊者成功觸發,就有機會在未經授權的情況下發動攻擊,並以系統層級權限執行任意命令;另一個存在於交換器的漏洞CVE-2025-46275,則是能被用於權限提升及未經授權存取,起因是重要功能缺乏身分驗證,使得攻擊者能任意建立管理員帳號。

其餘影響管理軟體的資安漏洞,CVE-2025-46271可被用於遠端執行任意命令,而且,攻擊者無須取得授權;CVE-2025-46273則是寫死(Hard-coded)帳密弱點,攻擊者有機會得到完全控制;至於CVE-2025-46274,也涉及特定的帳密,攻擊者能藉此操控或監視列管設備。

發現這批漏洞的資安業者Immersive Labs透露如何找到這些漏洞的細節,並指出他們根據物聯網搜尋引擎Shodan、Censys進行搜尋,結果在網際網路上找到4,946臺設備可能曝險,呼籲用戶應儘速處理。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09