10月上旬Citrix修補NetScaler重大漏洞CitrixBleed(CVE-2023-4966),隨後陸續資安業者Mandiant揭露,至少4組人馬將其用於攻擊行動,但並未透露受害對象。如今傳出有企業因沒有修補漏洞而遭遇勒索軟體攻擊,使得業務受到嚴重影響。

在上週中國工商銀行(ICBC)美國子公司發生的勒索軟體攻擊事故,就是這樣的例子,有資安專家發現,駭客在事發數日前入侵了NetScaler伺服器,而能夠存取該公司的網路環境。

【攻擊與威脅】

中國工商銀行美國分公司傳出遭勒索軟體攻擊,疑為Citrix Bleed漏洞釀禍

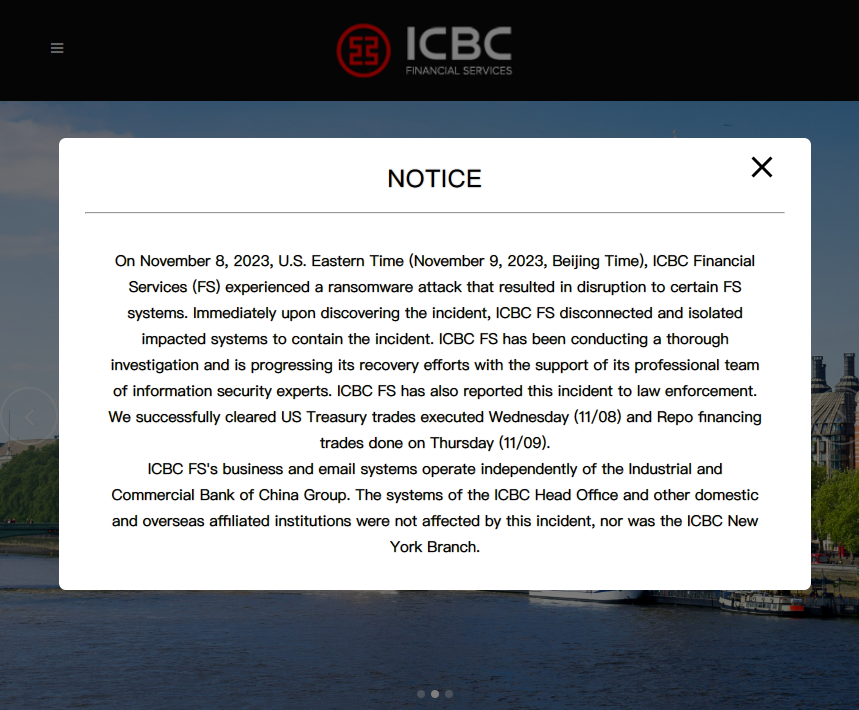

根據金融時報的報導,證券業暨金融市場協會(SIFMA)於11月8日向會員透露,中國工商銀行的美國子公司工銀金融(ICBCFS)傳出遭遇勒索軟體攻擊,駭客要脅付款,否則將要癱瘓該公司的電腦系統。取得交易員及銀行的說法後,金融時報提到,本次攻擊事故導致工銀金融無法結算投資人的美國國債交易,部分股票交易也受到影響。

根據金融時報的報導,證券業暨金融市場協會(SIFMA)於11月8日向會員透露,中國工商銀行的美國子公司工銀金融(ICBCFS)傳出遭遇勒索軟體攻擊,駭客要脅付款,否則將要癱瘓該公司的電腦系統。取得交易員及銀行的說法後,金融時報提到,本次攻擊事故導致工銀金融無法結算投資人的美國國債交易,部分股票交易也受到影響。

對此,工銀金融也於9日證實特定系統遭到勒索軟體攻擊,面臨服務中斷的情況,該公司事發後,切斷受害系統的網路並進行隔離,控制受害範圍。該公司強調,他們的業務系統及電子郵件系統,獨立於母公司之外,中國工商銀行總部辦公室,以及其他海外分公司不受影響。

而對於這起事故發生的原因,資安專家Kevin Beaumont透露,駭客很可能是針對該公司的Citrix Netscaler系統下手,利用CitrixBleed漏洞(CVE-2023-4966,CVSS風險評分為9.4)入侵網路環境,此伺服器在6日之後就處於離線狀態。

資料來源

1. https://www.ft.com/content/8dd2446b-c8da-4854-9edc-bf841069ccb8

2. https://twitter.com/vxunderground/status/1722686306709393720

3. https://cyberplace.social/@GossiTheDog/111382220085861321

俄羅斯駭客Anonymous Sudan聲稱對Cloudflare發動DDoS攻擊

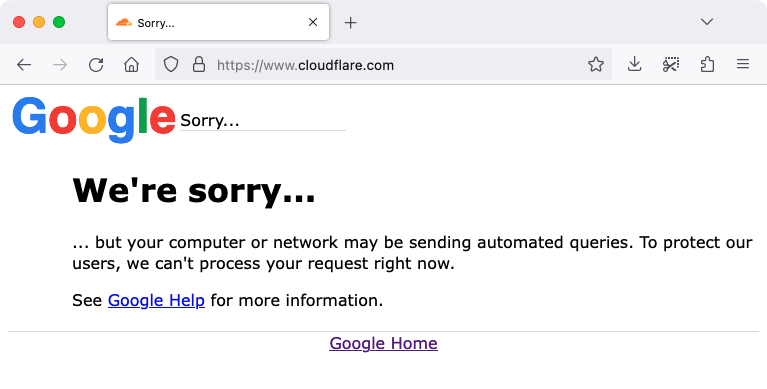

根據資安新聞網站Bleeping Computer的報導,11月9日雲端服務業者Cloudflare網站www.cloudflare.com出現服務中斷的錯誤訊息,表明使用者的電腦或網路疑似自動發出查詢請求,為保護使用者,相關請求該公司不予處理。但特別的是,這則錯誤訊息上竟出現了Google商標,並提供Google說明網頁的連結,而且,該網頁上的商標,與現在Google使用的字體有明顯差距。

根據資安新聞網站Bleeping Computer的報導,11月9日雲端服務業者Cloudflare網站www.cloudflare.com出現服務中斷的錯誤訊息,表明使用者的電腦或網路疑似自動發出查詢請求,為保護使用者,相關請求該公司不予處理。但特別的是,這則錯誤訊息上竟出現了Google商標,並提供Google說明網頁的連結,而且,該網頁上的商標,與現在Google使用的字體有明顯差距。

當時,Cloudflare表示網站出現異常,但該公司其他服務不受影響,隨後Cloudflare釋出修補程式因應。該公司發言人證實,上述服務中斷的現象,起因是他們遭遇了DDoS攻擊,並強調該網站架設於獨立的基礎設施,其他Cloudflare服務不受影響。

而對於攻擊者的身分,俄羅斯駭客組織Anonymous Sudan聲稱是他們所為,但沒有說明下手的動機。這並非近期該組織首度針對大型IT業者下手,11月8日OpenAI遭到攻擊,導致旗下ChatGPT及API服務中斷超過一天。

後門程式Effluence鎖定DevOps協作平臺Atlassian Confluence而來

保險業者怡安(Aon)旗下的網路安全實驗室揭露名為Effluence的後門程式,此惡意軟體專門針對Atlassian旗下的DevOps協作平臺Confluence而來,利用該系統的漏洞入侵伺服器,從而讓攻擊者洩露主機上的資料,並進一步橫向移動存取其他網路資源。

在其中一起攻擊行動裡,駭客利用CVE-2023-22515(CVSS風險評分為10分)取得初始存取權限,並將Web Shell(即Effluence)嵌入Confluence Data Center伺服器,並挾持該系統底層的Tomcat網頁伺服器元件,這使得攻擊者不需取得有效使用者帳號的情況下,存取該伺服器的所有網頁。此惡意程式可讓攻擊者建立管理員帳號,以便完全控制此協作平臺,甚至能挖堀受害組織的LDAP組態、郵件伺服器的資訊。

對此,研究人員提出警告,此惡意程式極為難以偵測,即使IT人員套用修補程式,也無法防堵駭客持續存取受害主機。他們呼籲IT人員,就算已部署修補程式,仍要清查是否遭到Effluence入侵。

美國藥品管理系統供應商使用的遠端桌面連線工具ScreenConnect遭到鎖定,駭客入侵製藥廠、醫療機構

資安業者Huntress揭露針對醫療產業而來的攻擊行動,攻擊者濫用名為ScreenConnect的遠端桌面連線(RDP)工具,於10月28日至11月8日這段期間,他們發現針對製藥廠、醫療保健機構的攻擊行動。

這些事故存在共通的攻擊戰術及手法,駭客於執行Windows Server 2019的伺服器上,透過美國藥品管理系統供應商Outcomes(原Transaction Data Systems)建置的ScreenConnect入侵,成功後駭客再部署自己的ScreenConnect或AnyDesk用戶端程式,以便持續控制受害主機。

接者,攻擊者下載名為text.xml的惡意酬載,此XML檔案內含C#程式碼,主要功能是將Metasploit延伸模組Meterpreter載入記憶體內執行,接著,濫用列印多工緩衝處理器(Print Spooler)服務執行其他處理程序。但究竟駭客如何入侵Outcomes建置的ScreenConnect系統?研究人員表示仍不得而知。

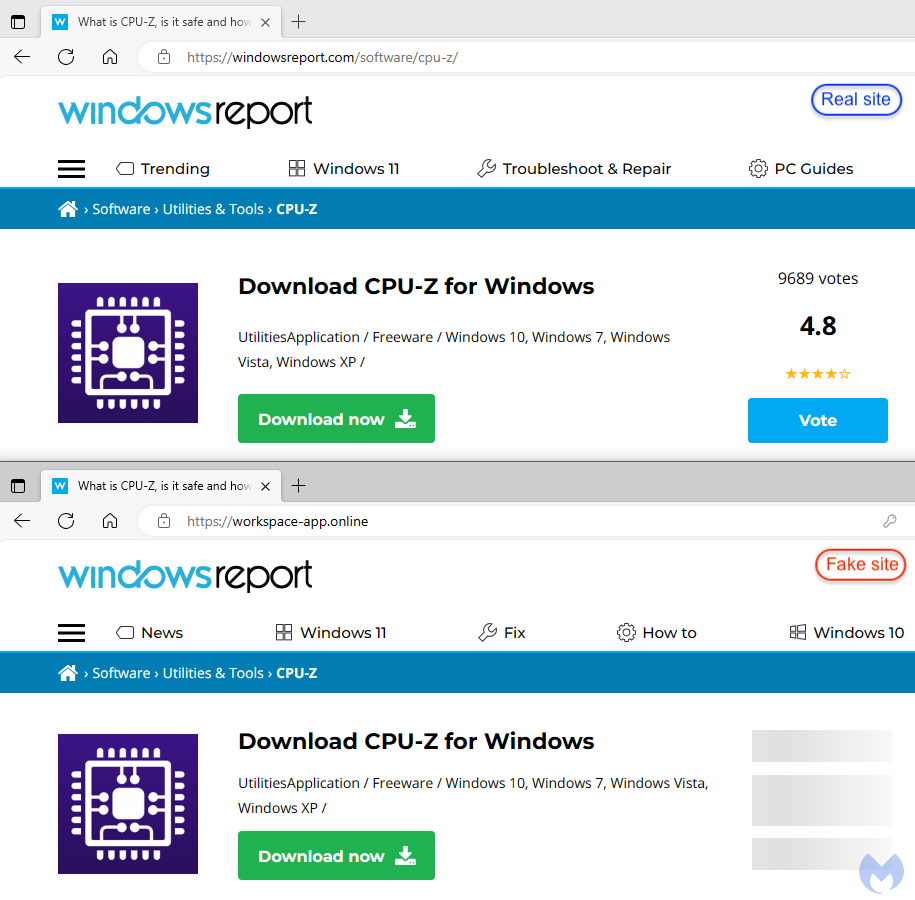

駭客透過Google廣告散布惡意CPU-Z處理器資訊軟體,目的是於受害電腦植入竊資軟體RedLine

資安業者Malwarebytes揭露散布竊資軟體的惡意廣告行動,駭客假借提供電腦硬體規格偵測工具軟體CPU-Z,以美國導演史考特.庫柏(Scott Cooper)的名義在Google搜尋引擎投放廣告,一旦使用者點選,就有可能被帶往駭客架設的網站,下載冒牌的CPU-Z安裝程式,此為帶有數位簽章的MSIX安裝檔案,當中帶有惡意程式載入工具FakeBat,若是執行安裝,就會啟動FakeBat,透過PowerShell指令碼從C2伺服器下載竊資軟體RedLine Stealer。

資安業者Malwarebytes揭露散布竊資軟體的惡意廣告行動,駭客假借提供電腦硬體規格偵測工具軟體CPU-Z,以美國導演史考特.庫柏(Scott Cooper)的名義在Google搜尋引擎投放廣告,一旦使用者點選,就有可能被帶往駭客架設的網站,下載冒牌的CPU-Z安裝程式,此為帶有數位簽章的MSIX安裝檔案,當中帶有惡意程式載入工具FakeBat,若是執行安裝,就會啟動FakeBat,透過PowerShell指令碼從C2伺服器下載竊資軟體RedLine Stealer。

值得留意的是,為了降低使用者戒心,駭客並非架設冒牌的CPU-Z網站,而是偽造專門報導Windows新聞的網站Windows Report,以該新聞網站的名義提供下載。

根據新聞網站民報的報導,有白帽駭客向他們透露,司法院網站資料庫遭到入侵,存取判決書的帳密資料、判決書內容、系統資料,皆被公布於即時通訊軟體Telegram的群組,此群組的任何成員都能取得。

而對於這批資料的來源,駭客疑似在今年4月發動SQL注入攻擊,並利用網站、應用程式、資料庫的漏洞,從而取得司法院內部資料,駭客聲稱握有最高管理員權限。該新聞網站10月7日向司法院進行確認,司法院表示正在了解狀況,並於9日聲稱「已查核資安無虞」。

對此,司法部於13日提出新的說明,他們8月中旬察覺可能有資料外洩疑慮,成立專案小組採取行動,經確認遭駭的是供民眾查詢公開資訊的主機,該主機並未開放民眾註冊帳號,也沒有存放裁判書,尚未涉及機敏資料。該院資訊處亦建置新主機予以取代,8月底向國家資通安全通報應變網站進行結案通報,強調無上述報導內網密碼、判決書公開的情況。

【資安產業動態】

品牌商用電腦與EDR方案結合再添新例!華碩宣布與IBM合作,提供QRadar EDR加值資安解決方案

在商用品牌筆電提供EDR/MDR資安加值服務的態勢上,繼Dell結合VMware Carbon Black與Secureworks、Lenovo結合SentinelOne,華碩商用電腦也跟上這樣的潮流,在11月10日宣布,將IBM Security QRadar EDR,作為提供給商用電腦客戶的資安解決方案,臺灣會是第一個推動的市場。

在商用品牌筆電提供EDR/MDR資安加值服務的態勢上,繼Dell結合VMware Carbon Black與Secureworks、Lenovo結合SentinelOne,華碩商用電腦也跟上這樣的潮流,在11月10日宣布,將IBM Security QRadar EDR,作為提供給商用電腦客戶的資安解決方案,臺灣會是第一個推動的市場。

華碩全球副總裁林宗樑指出,儘管端點偵測與回應(EDR)解決方案推出市場已久,但國內還是有很多企業沒有採用,這次雙方的合作會先從臺灣開始,未來希望能與IBM有更多合作,可涵蓋更多資安產品領域,並且擴展至全球市場。

此次這兩家公司聯合推出的資安加值服務,將區分為兩種形式,一種是選購EDR工具,一種是選購MDR服務,前者將提供雲端平臺管理權限供企業自行使用,後者則是企業向華碩選購服務,背後服務團隊則是由IBM負責,提供威脅偵測應變與事件處理建議,特別的是,除了華碩與IBM兩家公司的合作,在本地的系統整合廠商方面,將由凱信資訊扮演IBM與臺灣企業之間的橋樑,提供更貼近用戶的服務。

【其他新聞】

美國緬因州遭遇MOVEit Transfer零時差漏洞攻擊,130萬民眾個資外洩

美國房貸業者Mr. Cooper證實遭遇網路攻擊,多項IT系統被迫中斷服務

俄羅斯駭客Sandworm透過寄生攻擊手法,破壞烏克蘭關鍵基礎設施

伊朗駭客設置新的C2框架MuddyC2Go,用於攻擊以色列組織

北韓駭客組織BlueNoroff透過職場社群網站LinkedIn找尋目標,竊取加密貨幣

近期資安日報

【11月10日】 ChatGPT與相關API服務發生間歇性中斷事故,OpenAI坦承是遭遇大規模DDoS攻擊所致

【11月9日】 駭客藉由PyPI套件散布BlazeStealer竊資軟體,對開發人員的電腦上下其手,甚至造成電腦無法使用

【11月8日】 駭客組織SideCopy利用WinRAR高風險漏洞發動攻擊,針對印度政府機關而來,Linux電腦也是目標

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-02-26

2026-03-02

2026-03-02

2026-03-02