安全廠商Sucuri發現,近日Wordpress用戶遭冒充Cloudflare的DDoS保護訊息攻擊,誘使他們下載竊密或綁架電腦的遠端存取木馬(trojan access trojan,RAT)程式。

上網時經常可看見DDoS防護頁面,這一般是和網頁防火牆(WAF)或CDN服務廠商檢測網站訪客是真人,還是分散式阻斷服務(DDoS)攻擊或其他機器人程式有關。一般情形下,DDoS防護網頁是用戶在前往某網頁途中看到執行檢查,或是提出技能測試問題,對用戶只是有點煩,但沒有什麼大影響。

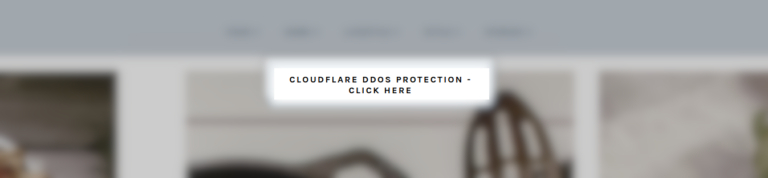

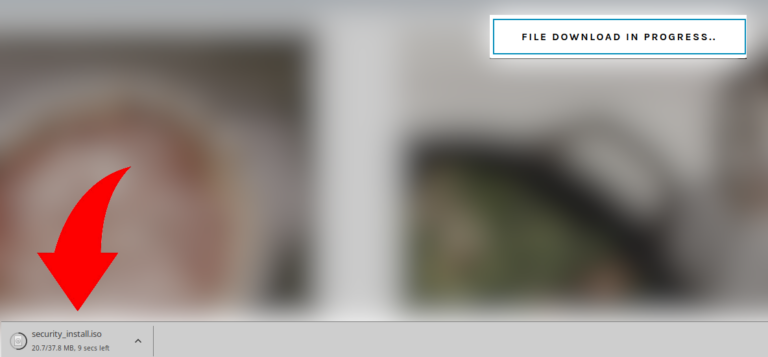

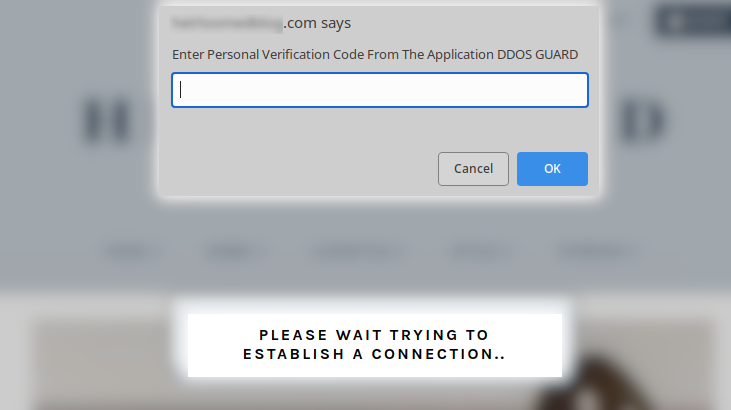

但是Securi近日發現一波JavaScript注入攻擊特別鎖定Wordpress網站,讓造訪這些網站的用戶瀏覽器跳出假的Cloudflare的DDoS防護通知要求輸入網頁驗證碼,同時間,用戶電腦會被下載惡意.iso檔。受害用戶會被要求開啟該.iso檔以取得「驗證碼」。一旦開啟,這個檔會顯示一組可供輸入的驗證碼。

圖片來源/Sucuri

但研究人員指出,這個.iso檔其實是RAT檔。根據MalwareBytes研究人員Jerome Segura分析,這個名為NetSupport RAT的惡意程式和FakeUpdates/SocGholish有關,一般是在勒索軟體散布前對受害者進行電腦調查。這個ISO檔內有冒充執行檔的捷徑,可從另一個純文字檔執行PowerShell。此外,它還在用戶電腦安裝RaccoonStealer,研究人員說它在受害電腦上可以做很多事,像是蒐集社群網站或銀行帳密、觸發勒索軟體、綁架用戶電腦成為惡意網路一員、勒索電腦持有人、或是竊聽、監看用戶隱私。

有至少13家安全品牌產品偵測出這個惡意程式。

安全廠商指出,這突顯網頁安全的重要性,也需要使用者上網時保持警戒心。研究人員呼籲網站管理員應將所有軟體更新到最新版本、使用強密碼、加裝防火牆,管理員控制臺應啟用2FA,並部署檔案防護監控方案。

針對一般用戶,廠商則提醒應養成良好安全習慣,不要隨意開啟檔案,電腦上的防毒軟體及瀏覽器等軟體應升級到最新版,並啟用2FA,瀏覽器也可考慮封鎖JavaScript。

熱門新聞

2025-06-02

2026-03-13

2026-03-14

2026-03-13

2026-03-12

2026-03-13

2026-03-13

2026-03-13