美國資安業者Palo Alto Networks近日揭露,中國駭客組織Gallium最近開始採用新的遠端存取木馬PingPull,由於它支援較少受到監控的網路控制訊息協定(Internet Control Message Protocol,ICMP)與命令暨控制伺服器(C&C)通訊,因而較不容易被偵測到。

Gallium為Palo Alto Networks積極追蹤的先進持續性威脅(APT)組織之一,由於該組織所針對的區域、領域,以及所使用的攻擊戰術流程(TTPs)都與中國駭客相仿,因而判斷Gallium為中國官方支持的駭客組織。

Gallium早期鎖定東南亞、歐洲與非洲的電信業者展開攻擊,最近則擴張攻擊目標至金融機構與政府機關,且範圍也擴大到阿富汗、澳洲、比利時、柬埔寨、馬來西亞、莫三比克、菲律賓、俄羅斯與越南,同時開始採用新的PingPull木馬程式。

PingPull可利用3種通訊協定與C&C伺服器聯繫,分別是ICMP(如下圖)、HTTPS及Raw TCP,雖然採用ICMP並非新技術,但相較之下較少企業會在網路上監控ICMP的流量,使得它更容易躲過偵測。

圖片來源/Palo Alto Networks

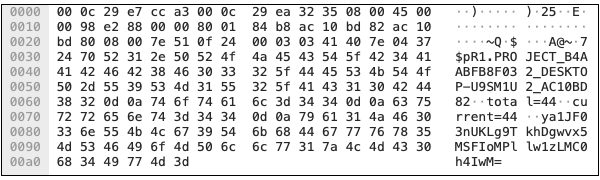

以Visual C++撰寫的PingPull允許駭客執行命令及存取受害主機的反向Shell,它的3個變種就是利用不同的通訊協定,但功能卻是一致的,除了可在檔案系統上執行各種任務,像是讀取、寫入、刪除或複製檔案之外,也能在cmd.exe上執行命令。

Palo Alto Networks建議位於東南亞、歐洲及非洲地區的電信業者、金融與政府機構透過該公司所提供的網路入侵指標(IoCs)來判斷是否已遭Gallium滲透。

熱門新聞

2026-03-13

2025-06-02

2026-03-17

2026-03-17

2026-03-17

2026-03-14

2026-03-16