在本日的資安新聞中,微軟甫於11月例行修補(Patch Tuesday)修補的一項漏洞CVE-2021-41379,竟出現修補不完全的情況,而引起關注。而且,這個現象還是通報這項漏洞的研究人員察覺,他公布了概念性驗證程式來映證修補不完全的問題,同時控訴微軟抓漏獎金大幅縮水,並得到其他資安研究人員的附和。但微軟漏洞修補不完全的現象,已有前例,例如,11月初研究人員發現,微軟對於本機權限提升(LPE)漏洞CVE-2021-34484的修補不全,而能讓攻擊者利用這項漏洞,在已安裝修補程式的Windows作業系統上提升自己的權限。

而除了上述漏洞修補不全的問題,新興的攻擊手法也相當值得留意,例如,攻擊者透過JavaScript載入器散布惡意軟體,由於這個載入器採用JavaScript開發,而使得許多防毒引擎難以解析是否有害。此外,鎖定加密貨幣投資人的惡意軟體Babadeda,也是被用於植入竊密軟體或是RAT木馬,這起攻擊行動另一個特別之處,就是駭客使用即時通訊軟體Discord對受害者進行網路釣魚,引誘他們下載Babadeda進行安裝。

【攻擊與威脅】

研究人員針對自己通報的漏洞發布概念性驗證程式,指控微軟修補不全

又有研究人員指控微軟抓漏獎金大幅縮水,且修補不完整的情況!揭露Windows Installer漏洞CVE-2021-41379的研究人員Abdelhamid Naceri指出,微軟聲稱於11月例行修補處理了該漏洞,但實際上,經他對於修補程式進行分析後發現,微軟並未妥善處理,而能夠利用類似手法觸發漏洞,且所有版本的Windows都無法倖免於難。

為何該研究員會通報漏洞又發布概念性驗證攻擊程式?該員指出,微軟不只修補不完整,還大幅降低抓漏的獎勵,促使他決定公布驗證工具,來突顯微軟對於漏洞不夠重視的現象。

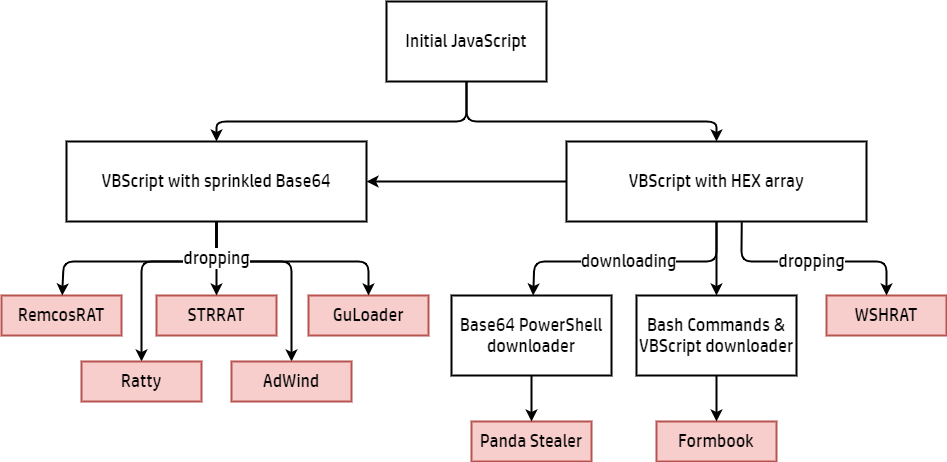

攻擊者利用JavaScript載入器散布木馬程式

HP資安研究團隊揭露名為RATDispenser的惡意程式載入器,這是以JavaScript製作而成,攻擊者用來散布RAT木馬程式與竊密軟體,該團隊看到攻擊者藉此工具散布至少8種RAT,且在VirusTotal上僅有11%防毒引擎能夠識別有害。研究人員指出,這項工具幾乎都被用於投放惡意軟體,他們推測背後提供RATDispenser的人士,身分是專門銷售惡意軟體服務(Malware-as-a-Service)的駭客。

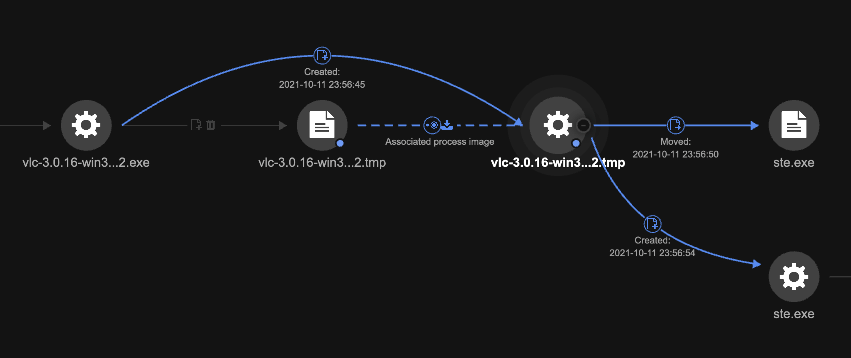

惡意軟體BazarLoader以合法應用程式進行掩護

趨勢科技提出警告,他們長期追蹤竊密軟體BazarLoader,發現近期該軟體出現2種過往較少用來散布的手法,其一是使用知名軟體如:VLC、TeamViewer的安裝程式來挾帶,在受害者執行安裝程式時,一併啟動BazarLoader,該竊密軟體隨後將自我複製,並注入到Edge瀏覽器的處理程序持續運作。另一種則是利用ISO檔案打包,這麼做的目的可能是要規避資安系統偵測。

攻擊者濫用不同IP位址,使用SSH連線入侵應用系統

曝露在網際網路的雲端工作負載,沒有合適的安全配置的狀況時有所聞,也成為駭客常見的攻擊目標。但這樣的情況究竟有多嚴重?Palo Alto Networks的研究人員部署了320個密罐(Honeypot)來進行實驗,這些密罐分別是RDP伺服器、SSH伺服器、SMB檔案伺服器,以及Postgres資料庫,結果發現,SSH伺服器受到的攻擊次數最多,遠過於其他3種伺服器,此外,其中1個攻擊者在短短的30秒內,破壞近80個Postgres資料庫密罐。

值得注意的是,85%的來源IP位址只出現1天,突顯攻擊者很少使用重複的IP位址發動攻擊,若是組織倚賴防火牆阻擋IP位址黑名單,很難防堵攻擊行動。

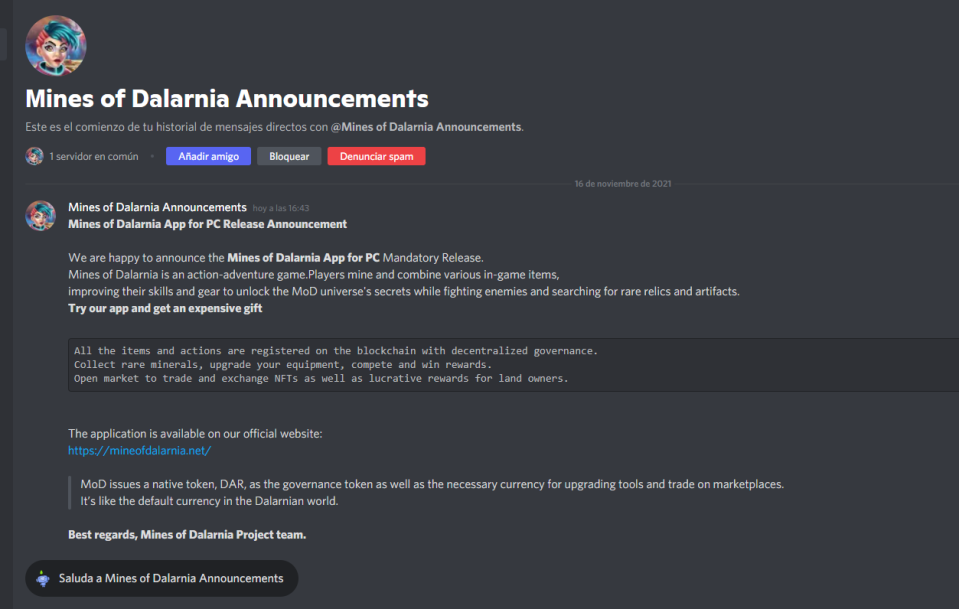

惡意加密器經由Discord發動攻擊,鎖定加密貨幣投資者下手

資安業者Morphisec揭露名為Babadeda惡意軟體,攻擊者透過即時通訊軟體Discord,來鎖定加密貨幣、非同質化代幣(NFT)、去中心化金融(DeFi)的投資者下手,這個惡意軟體被用於在受害電腦上植入竊密程式、RAT木馬,甚至是LockBit勒索軟體。

APT駭客鎖定疫苗製造商的基礎設施發動攻擊

非營利組織生物經濟資訊共享暨分析中心(BIO-ISAC)於11月22日提出警告,他們發現使用惡意軟體Tardigrade的APT攻擊行動,自今年春季開始,已有2家生物科技公司受害,發動攻擊的駭客主要可能是想要竊取智慧財產,並非想要索討贖金。BIO-ISAC也呼籲這些疫苗製造廠商要嚴加防範。

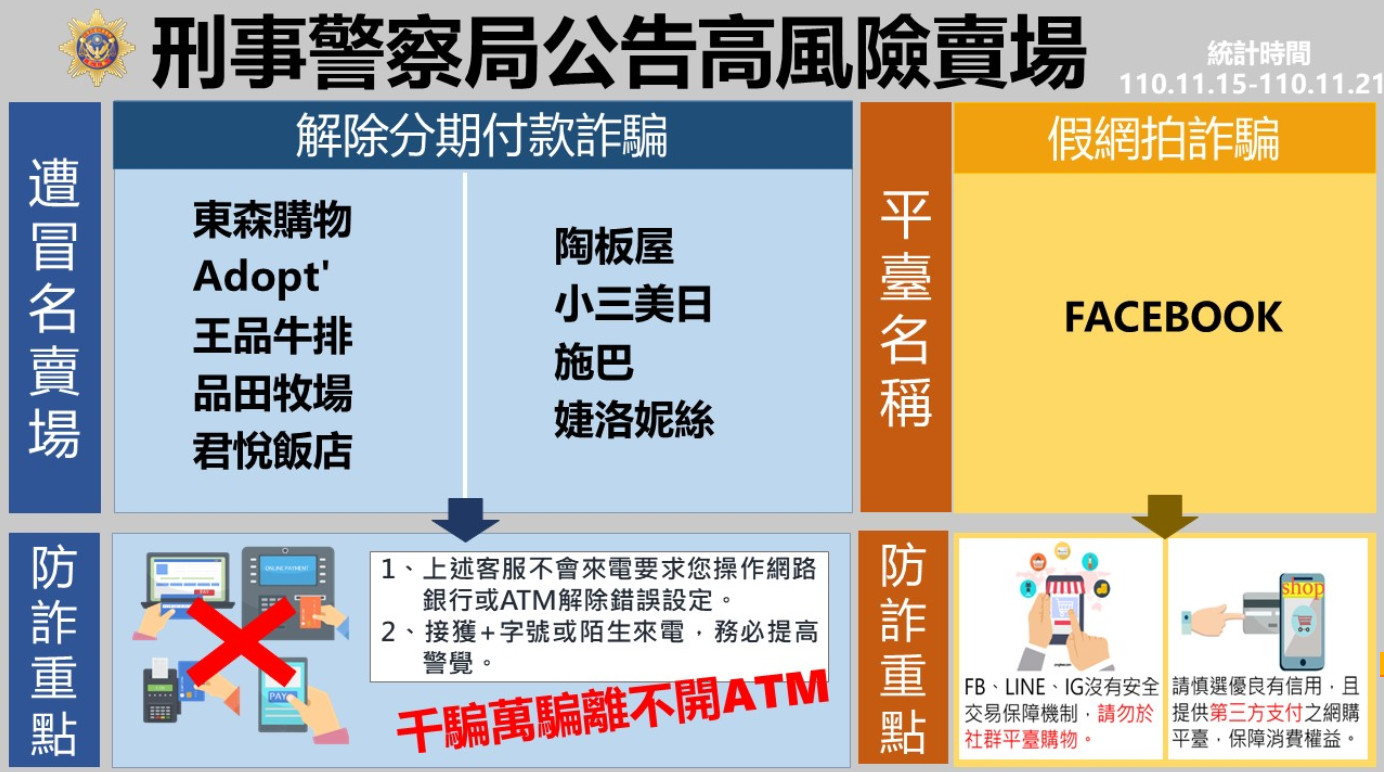

165公布本周解除分期詐騙民眾通報高風險賣場名單,王品集團與飯店業受關注

國內企業資料外洩情形受關注,本周警方受理案件數最多仍為東森購物,這三個月來已有許多民眾表示,詐騙集團清楚客戶個資與訂單,業者至今未對外發布資安公告;王品集團在今年初曾入榜,該公司在3月曾發布公告,說明王品牛排「電子菁英會員」系統的顧客資料被盜竊,最近幾周,又有民眾通報西提牛排、王品牛排、陶板屋,在11月22日,桃園市前議員王浩宇也在臉書發文指控王品集團另一家品田牧場個資外洩,詐騙集團清楚知道他的用餐時間、餐點與金額;本週君悅飯店新入榜,有疑似情形,由於日前墨攻票券表示遭駭,因此本週包括老爺、典華、天成、凱薩、大倉久和等相當多個飯店集團,都已發布防詐騙的公告提醒民眾。㊣

【漏洞與修補】

思科防火牆嚴重漏洞恐導致服務中斷

資安業者Positive Technologies指出,思科的Adaptive Security Appliance(ASA)與Firepower Threat Defense(FTD)系列防火牆存在嚴重漏洞CVE-2021-34704,一旦遭到利用恐導致設備服務中斷,防火牆及VPN等功能無法使用,這項漏洞的CVSS風險層級為8.6分,他們呼籲用戶應儘速修補。

開源VPN系統OpenVPN存在任意程式碼執行漏洞,影響工控VPN解決方案

資安業者Claroty指出,多個透過開源VPN系統OpenVPN所打造的工控VPN解決方案遭鎖定,攻擊者使用這些系統的弱點提升權限,並能執行任意程式碼發動攻擊,受影響的VPN廠牌是HMS Industrial Networks、Siemens、PerFact、MB connect line,CVSS風險層級為7.8分到9.6分。這些業者獲報後已著手修補,並提供更新程式。

英國Sky Broadband寬頻業者用戶端路由器漏洞影響600萬臺設備,業者修補近18個月才完成

近日資安業者Pen Test Partners揭露,英國Sky Broadband提供寬頻用戶的600萬臺路由器,存在DNS重新綁定(DNS Rebinding)漏洞,若用戶未曾變更該路由器設備的密碼,攻擊者可引誘用戶連至一個含有惡意程式的網站,並利用該漏洞入侵用戶內網的裝置。值得關注的是,這個漏洞是在2020年5月由Pen Test Partners發現並通報,但Sky Broadband修補速度慢,2021年5月才只有半數設備修補完成,到了2021年10月底才達到9成9完成修補。㊣

【資安防禦措施】

行政院資安處說明今年資安法修正重點,資安專責人力不足缺口仍有3到4成

今年8月23日資通安全管理法修正已公布,為宣導國家資安政策,行政院資通安全處自11月25日舉辦今年第2次巡迴研討會,當中也特別說明了近期修法的重要變化,例如,資安法第六條修正後,原本有自行或委外設置AD或電子郵件系統的D級機關,將升級為C級機關;而在技術面中的應辦事項要求,A、B、C級公務機關與關鍵基礎設施提供者,要在一或兩年內完成資通安全弱點通報機制(VANS)的介接,而A、B級公務機關要再兩年來,完成端點偵測及應變機制(EDR)的導入。同時,資安處公布2020年資通安全維護計畫實施情形,其中資安專職人力達成率方面,比前一年度要高,例如,A級機關需4人,達成率從62.79%提升到72.73%,仍然有近3成不足的缺口,C級機關需1人,達成率從53.85%提升到60.79%,缺口仍有4成。㊣

【近期資安日報】

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-05

2026-03-06

2026-03-02