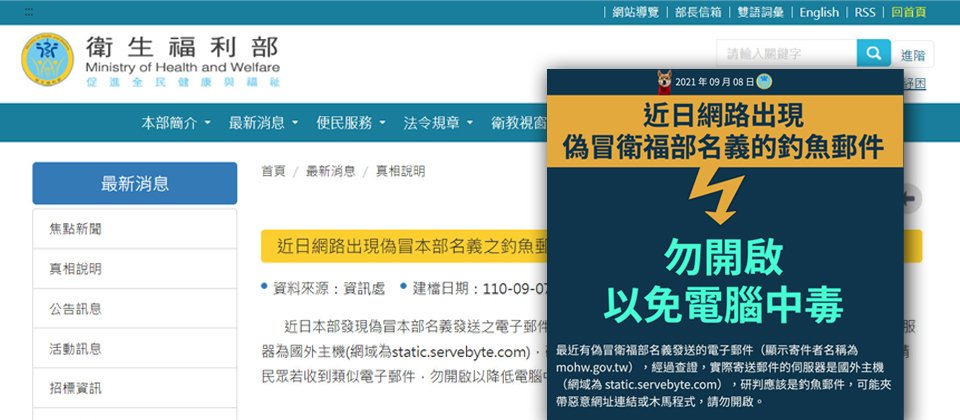

自2020年COVID-19疫情蔓延以來,民眾都很關心疫情資訊,然而,網路攻擊者也利用這樣的局勢,發動網路釣魚攻擊,在這一年多,國際上已不時傳出假藉研究或衛生單位的名義的活動,近日,臺灣衛生福利部資訊處也發出公告提醒,發現偽冒其名義的釣魚郵件,並請民眾務必小心類似的網路攻擊手法。

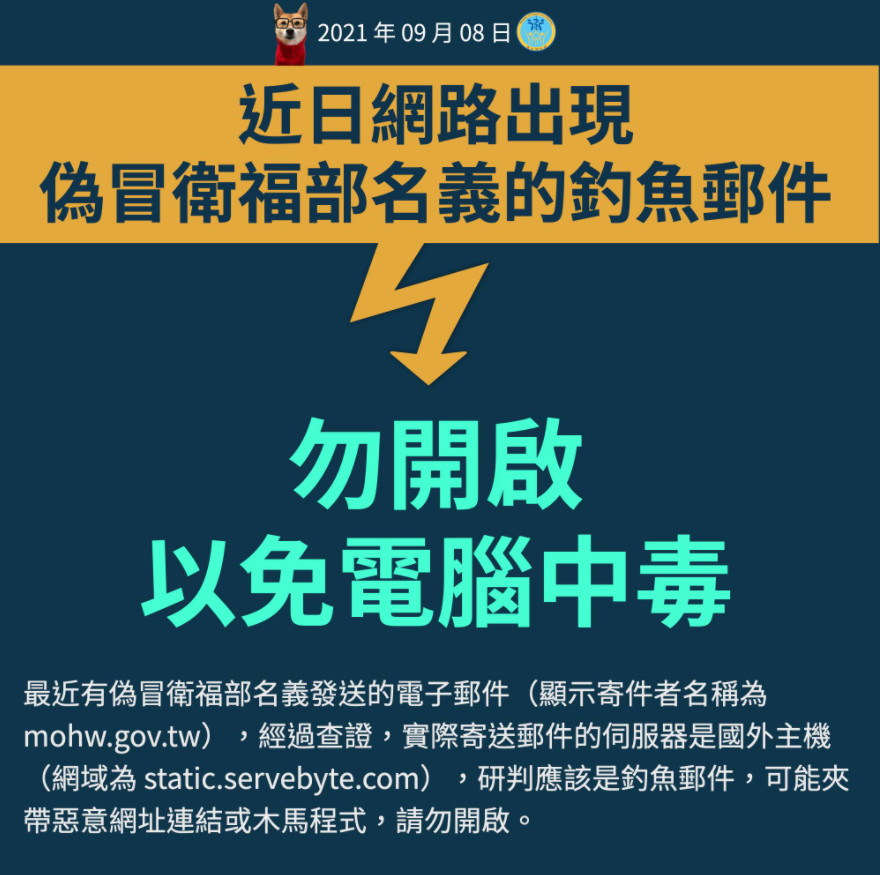

根據衛福部資訊處在9月7日發布的消息,說明了這次假冒衛福部名義的釣魚郵件特徵,當中提到:這類郵件的顯示寄件者名稱為mohw.gov.tw,但寄送郵件的伺服器為國外主機,網域為static.servebyte.com。

為了怕不知情的民眾收到釣魚信而上當,衛福部提醒企業與民眾,這類釣魚郵件可能夾帶惡意網址連結或木馬程式,若收到類似電子郵件,請勿開啟,避免電腦中毒與個資被竊的資安風險。

對於這次釣魚郵件發生的詳細情形,衛福部資訊處處長龐一鳴表示,這起事件是因接獲民眾通報而提醒,而他們分析了郵件內容,當中具有釣魚連結、沒有郵件附檔。網路攻擊者是在eu5[.]net(VPS服務供應商)註冊了一個網域名稱,再以釣魚郵件誘騙使用者點選連結,並拐騙使用者輸入密碼。

關於這次釣魚郵件偽冒寄件者,我們向龐一鳴詢問後,確認了寄件者顯示資訊,真的是為mohw.gov.tw(mohw.gov.tw @ static.servebyte.com)。

這種偽冒名義方式,手法其實並不精細,但利用民眾對於電子郵件格式可能不熟的狀況,當許多人看到寄件者名稱是mohw.gov.tw,就誤以為是來自衛服部,但寄件者網域其實根本與衛服部無關。顯然這不是針對性的釣魚郵件,但對於電子郵件沒有警覺性的人,像是只看前半段、或是只看關鍵字的人,就有上當可能性。

簡單來說,mohw.gov.tw是衛福部專屬的網域,而電子郵件地址格式的表示方式為「使用者名稱」@「網域」,例如:John.Smith@example.com,以@符號之前的部分而言,它往往是接收者的用戶名。但是,該釣魚郵件卻故意將mohw.gov.tw當成使用者名稱,用這樣的方式來欺騙收信者。另外,我們也要提醒大家注意,手機用戶收到這類信件時,也可能因檢視畫面小,只能看前半段而無法識別。

無論如何,由於釣魚郵件假借的名義多變,而手法也有粗糙與精細之別,對於一般企業與民眾而言,應持續了解釣魚郵件的各種手法與發生現況,才能有足夠的警覺,同時,也要養成良好的上網習慣,不亂點閱來路不明、從未聯絡的電子郵件,及其附加連結與檔案。

去年5到6月曾有一波網路釣魚攻擊,就是假借國內衛福部名義

雖然這類網路釣魚手法不斷發生,但攻擊活動有時會持續一陣子,因此最近仍要留意。

例如,在2020年5月4日,衛福部疾病管制署就曾發出相關警示,因他們接獲民眾通報,表示陸續收到以疾病管制署(notices @ cdc.gov.tw)名義,所發送的簡體內容電子郵件,主旨為「台湾疾病預防控制中心的最终通知」。

在2020年6月12日,也就是一個月後,台灣電腦網路危機處理暨協調中心(TWCERT/CC)也發出警訊,因為發現多起網路釣魚郵件攻擊,而這些郵件是假冒衛福部名義發送,並且針對的目標是科技公司。同時,這些釣魚郵件的主旨是「免費分發covid-19防護設備(台灣衛生部)」。

根據TWCERT/CC說明,郵件中夾帶2個含有惡意巨集的PowerPoint檔案,一旦使用者開啟該文件,其巨集指令將連線到惡意網站,接下下載惡意VBScript到受害者電腦,進而修改登入檔並發動惡意行為。

熱門新聞

2026-03-13

2025-06-02

2026-03-17

2026-03-17

2026-03-17

2026-03-14