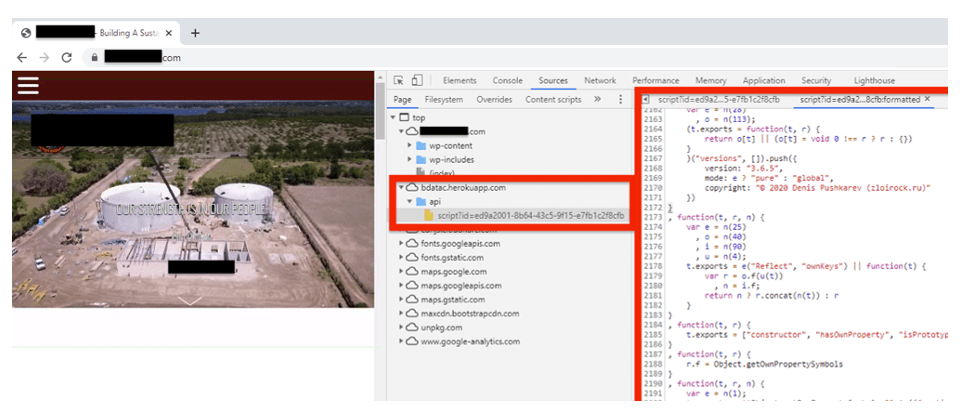

Dragos研判攻擊者開採WordPress多項漏洞,以成功在淨水廠外包商的WordPress網站植入惡意程式碼,對佛州當地政府單位以及和水資源有關的民營公司進行水坑式攻擊(watering hole)。(圖片來源/Dragos)

今年初美國佛羅里達州一家淨水廠被駭,差點導致淨水下毒事件。安全公司又發現案外案,連淨水廠外包商也被捲入安全事件。

今年二月佛州奧德馬爾(Oldsmar)市一家淨水處理廠員工發現,有不明人士入侵公司網路及電腦軟體,企圖調高淨水過程的氫氧化鈉,使其濃度調高到正常值的100倍,幸好及時修正,未釀成大錯。

消息見報後安全廠商Dragos研究發現,似乎在主要攻擊之前,這家淨水處理廠還陷入另一樁安全事件。Dragos發現到,淨水廠的一家營建基礎架構外包商的WordPress網站上有段惡意程式碼,並在當時進行水坑式攻擊(watering hole),即從所有連向該WordPress程式碼的電腦系統蒐集資料。從時間點來看,淨水廠被駭事件發生當天,也有一個瀏覽器從奧德馬市存取該網站。

細究發現,這段程式碼蒐集資料起自去年12月20日,到Dragos介入修正問題前已活動58天。研究人員研判攻擊者是開採了WordPress多項漏洞,成功植入該段數位指紋(fingerprinting)script。近二個月期間內和該網站有過互動的電腦包括淨水廠、美國州政府、市政府單位以及和水資源有關的民營公司,以及一般合法網頁機器人和網站爬蟲程式。那段時間被這段程式碼分析過的用戶電腦超過上千臺,多數來自美國境內,特別是佛州。

進一步分析這段數位指紋script,研究人員追蹤到和殭屍網路程式TofSee的關聯性。他們發現這惡意數位指紋script是代管在一個網路黑市,但這個黑市網站似乎真正身份是殭屍網路病毒TofSee感染裝置的「報到」網站。Dragos分析TofSee已感染了1.3萬臺電腦。

Dragos推斷,2月5日早上將近10點存取外包商WordPress網站的瀏覽器,和該淨水廠同一網路。巧合的是,當天早上不明人士透過淨水廠控制電腦的人機介面,也駭入企圖在水中下毒。

但是研究人員強調,淨水廠外包商網站的水坑式攻擊和淨水廠被駭似乎沒有直接關聯。該水坑攻擊並未釋出開採程式,也未存取連結的受害者電腦。研究人員推斷攻擊者挑選這個外包商網站,可能是想在低調一點的地方蒐集資料。

但研究人員仍相信這代表水資源產業的安全風險,也突顯對使用營運科技(operational technology,OT)及工控電腦的企業而言,控管未受信任的網站存取行為的重要性。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-04

2026-03-03

2026-03-02