臺灣安全廠商戴夫寇爾在去年12月就發現Exchange的2個漏洞以及可被串聯攻擊,1月5日就警告微軟可能的攻擊行動。

微軟上周公布並修補遭到駭客攻擊的Exchange Server漏洞,但安全專家質疑微軟從1月初經臺灣安全廠商通報到實際修補,花了快2個月,動作太慢,而且懷疑漏洞存在可能已超過10年。

上周三微軟公布Exchange Server 4項漏洞遭到駭客組織開採,以駭入企業竊取郵件,並會在Exchange Server建立後門。微軟是在安全廠商Volexity及Dubex通報下得知攻擊行動。Dubex和Volexity是在1月27日及2月2日分別通報微軟。

但是微軟對資安部落格Krebs on Security坦承,他們是在1月初發現情況有異,但直到3月2日(臺灣時間3月3日)發出緊急安全公告及修補程式,已經將近2個月。

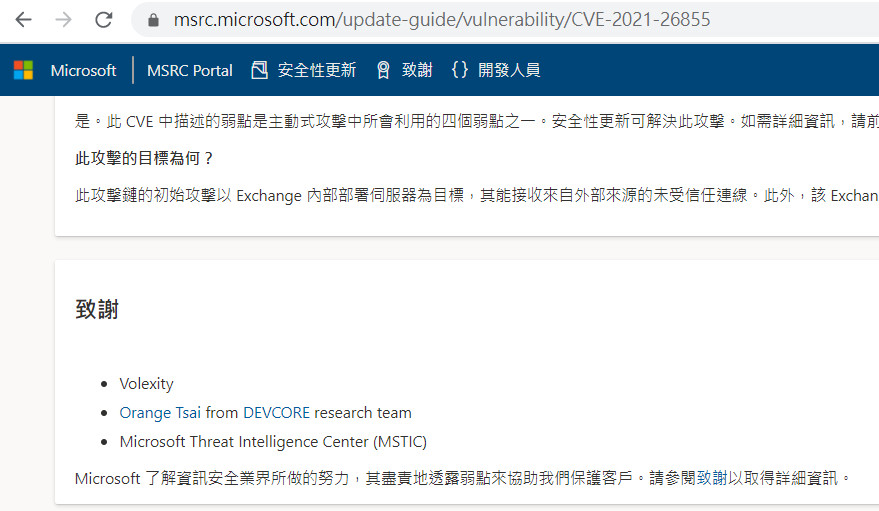

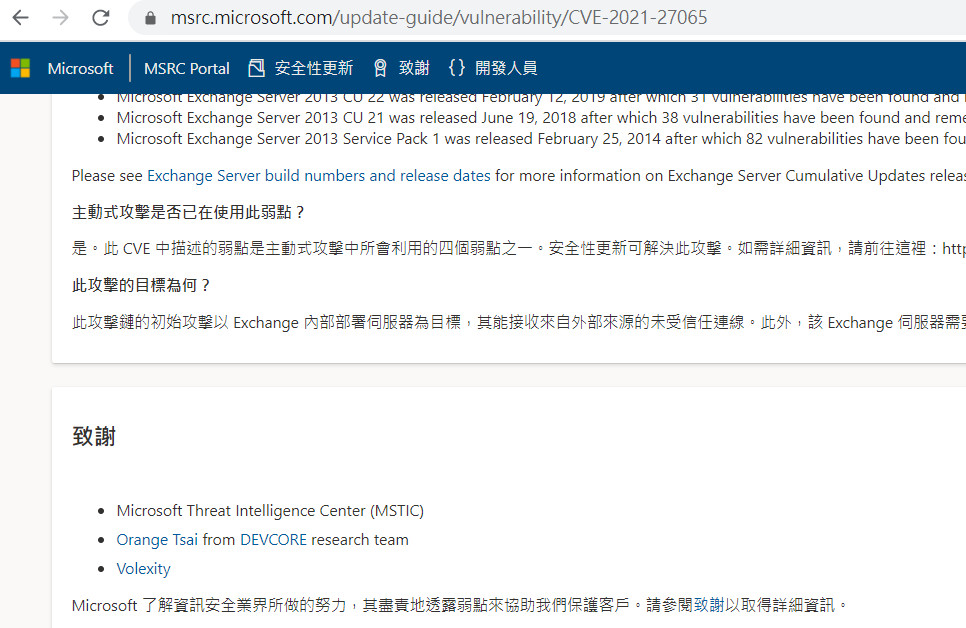

最早通報微軟的可能是臺灣資安業者戴夫寇爾(DEVCORE)。根據戴夫寇爾的說明,他們早在去年12月就發現Exchange的CVE-2021-26855及CVE-2021-27065兩個漏洞(合稱為ProxyLogon)以及可被串聯攻擊,1月5日就警告微軟可能的攻擊行動,並在1月6日獲得微軟方面證實漏洞及攻擊可能性。另一方面,Volexity原先研判針對CVE-2021-26855發動的跨網站請求偽造(SSRF)攻擊,最早出現在1月6日,但昨天Volexity認為應該要再往前推到1月3日。

3月2日微軟釋出安全公告當天,戴夫寇爾資安研究員蔡政達也預告微軟的修補行動,顯然深知微軟的作業進度。

根據微軟公告,受影響的Exchange Server版本包括2013、2016及2019。此外,為了深度防禦(defense in depth)理由,微軟也為不再支援的Exchange Server 2010提供更新。KrebsonSecurity指出,這表示這些漏洞可能影響Exchange Server程式碼超過10年。

駭客只要發現未修補Exchange漏洞的伺服器即可發動攻擊。從3月2日微軟公告起算,短短三天內美國被駭的Exchange Server至少超過3萬家組織,包括研究機構、智庫、警察消防局、地方政府、銀行、電信業者或中小企業,全球受害者也可能來到數十萬,包括今天公布的歐洲金管會旗下歐洲銀行管理署(European Banking Authority)。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-05

2026-03-06

2026-03-02