AWS推出可讓用戶處理機密資料的獨立EC2環境AWS Nitro Enclaves,現在只要是由Nitro系統驅動的EC2執行個體,用戶都可以啟用Nitro Enclaves隔離環境,在飛地(Enclave)執行受驗證的程式碼。

AWS Nitro系統是一個豐富建構模塊的集合,透過組裝不同的模塊,AWS能夠搭配各種運算、儲存、記憶體和網路等選項,靈活地設計出不同的EC2執行個體,像是M5、C5、R5和T3等滿足不同類型的需求。

AWS提到,來自金融、國防和媒體等領域的用戶,常需要在雲端處理高敏感度的資料,除了需要抵禦內外部的威脅之外,還需要與相互不信任的供應商、用戶、員工和夥伴共同工作,這些單位需要使用VPC來創建高度隔離的環境,限制連接性,並僅讓有限的使用者存取。

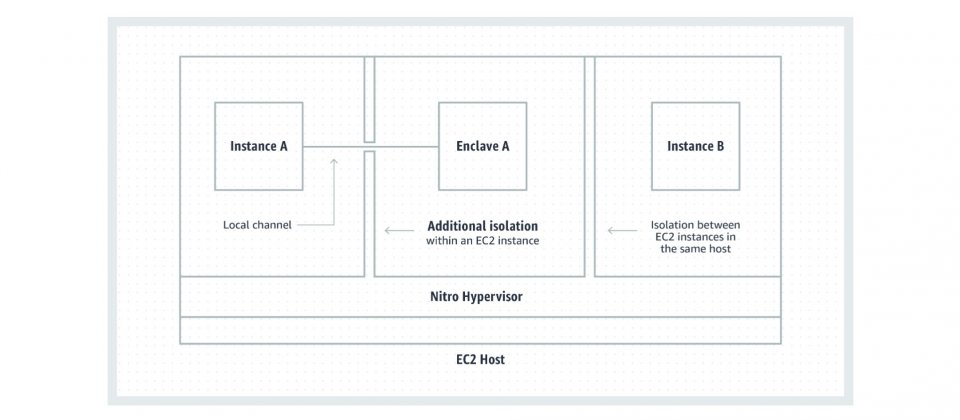

而AWS現在提供這些用例,更安全性的執行環境,雖然Nitro系統已經在同一個硬體中,對多個EC2執行個體進行隔離,但Nitro Enclaves更進一步,對單個父EC2執行個體,所使用的CPU和記憶體分區提供額外的隔離,並保護同一個執行個體上,不同用戶和應用程式各自的敏感資料。

官方表示,經過證實,Nitro Enclaves提供了安全的環境,在父EC2執行個體上執行的程序、應用程式和使用者,皆無法存取自己以外的其他資料,而且Nitro Enclaves非常靈活,能夠讓用戶完全控制分配給隔離環境的記憶體以及運算資源。

當用戶啟動EC2執行個體,系統便會創建一個飛地,供用戶執行機密運算,AWS提到,未來他們還會在一個執行個體,支援多個飛地。用戶可以使用,除了執行個體核心之外的所有核心以及記憶體,每個飛地都擁有一個獨立的核心,能夠獨占記憶體和CPU支援,飛地無法使用外部網路,也沒有持久性儲存,且無用戶存取權限,所有流入和流出飛地的資料,都需要透過本地端虛擬Socket連接。

Nitro管理系統會在創建Nitro Enclave時簽署憑證文件,該文件內容可以用來驗證映像檔、作業系統、應用程式和執行個體ID等,用來創建飛地的要素,並避免非經驗證的程式碼在飛地中執行。目前用戶已經可以在美東、美西、歐洲、亞太和南美等各地區,免費使用Nitro Enclaves功能,接下來除了會在更多地區上線之外,以Graviton處理器為基礎的執行個體,也將會支援Nitro Enclaves功能。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-05

2026-03-02

2026-03-02