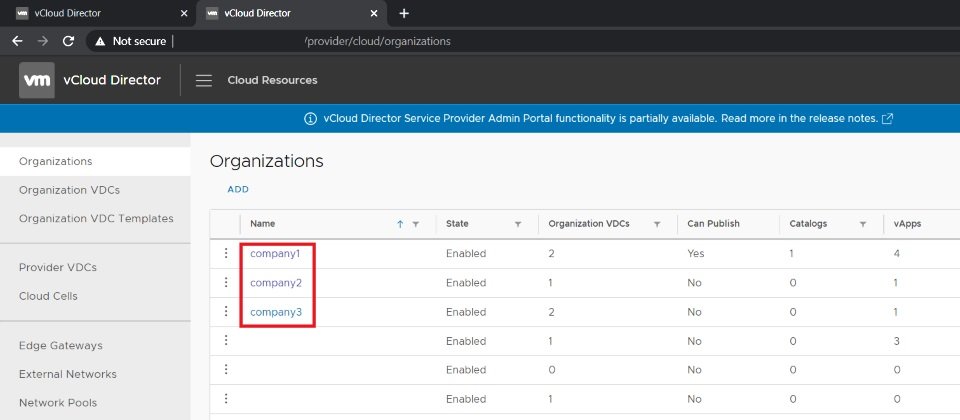

資安業者Citadelo表示,一但駭客成功開採位於VMware Cloud Director的CVE-2020-3956漏洞,便有機會取得採用該平臺的雲端供應商的系統管理員權限。(攻擊示意圖,圖片來源/Citadelo)

專門提供滲透測試的Citadelo,近日揭露一個存在於VMware Cloud Director的程式碼注入漏洞,VMware Cloud Director為鎖定雲端供應商的雲端管理平臺,若成功開採該漏洞,可能允許駭客接管雲端服務的整個基礎設施。

VMware Cloud Director原本名為VMware vCloud Director,是VMware專為雲端供應商打造的雲端管理平臺,可用來建立虛擬資料中心、支援多租戶管理與容器即服務,也內建資料保護及災難復原等安全機制。

此一編號為CVE-2020-3956的安全漏洞,被歸類為程式碼注射漏洞,取得授權的駭客只要傳送一個惡意的流量到VMware Cloud Director,就能自遠端執行任意程式,駭客可透過HTML 5及Flex介面,或是API Explorer與API開採該漏洞。

Citadelo指出,那些開放潛在客戶進行免費使用,且採用VMware Cloud Director的雲端服務供應商,將因此而面臨高風險,因為它們容許不可靠的使用者存取服務。

成功開採CVE-2020-3956漏洞可能造成以下的後果,允許駭客檢視內部的系統資料庫,包括該基礎設施上任何客戶的雜湊密碼;變更系統資料庫,以竊取在Cloud Director中分配給不同組織的外部虛擬機器;把組織管理員的權限擴大成系統管理員,而能存取所有的雲端帳號;變更Cloud Director的登入頁面,進而竊取其它客戶的明文密碼;存取客戶的機密資料,包括姓名、電子郵件位址與IP位址等。

Citadelo執行長Tomas Zatko表示,一般認為雲端基礎設施是相對安全的,因為它部署了許多不同的安全層,像是加密、隔離網路流量或客戶分群,然而,任何應用都可能出現安全漏洞,包括雲端服務供應商本身。

此一藏匿在Cloud Director中的漏洞,將影響採用該平臺的公有雲供應商、私有雲供應商、大型企業或政府組織。

VMware在接獲通知後,已於5月19日修補了該漏洞,遭到波及的版本包括vCloud Director 9.1.x、vCloud Director 9.5.x、vCloud Director 9.7.x,以及vCloud Director 10.0.x。至於已經更名為Cloud Director的Cloud Director 10.1.0,則未受到影響。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-05

2026-03-02

2026-03-06