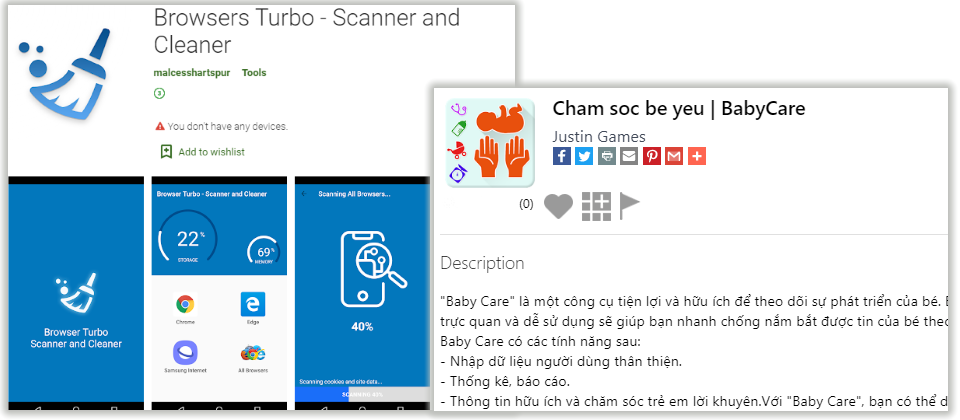

Kaspersky觀察到有個名為PhantomLance的間諜活動,透過Google Play與其它Android程式市集散布惡意程式(如上圖),這些間諜程式之所以能夠矇混過關,是因為它們的第一個版本都是正常的,而且具備程式所宣稱的功能,像是瀏覽器垃圾檔案清除工具,駭客是在之後的更新版中,嵌入惡意程式碼。(圖片來源/Kaspersky)

俄羅斯資安業者卡巴斯基Kaspersky近日揭露,有個名為PhantomLance的間諜活動,透過Google Play與其它Android程式市集散布惡意程式,可能是越南駭客集團OceanLotus所發起的攻擊行動。

根據研究人員的分析,這些間諜程式之所以能夠矇混過關,是因為它們的第一個版本都是正常的,而且具備程式所宣稱的功能,像是瀏覽器垃圾檔案清除工具或是廣告封鎖程式等,駭客是在之後的更新版中,嵌入惡意程式碼與酬載,並在GitHub上建立了假的開發者檔案。

PhantomLance活動至少從2015年就開始啟動,駭客同時透過Google Play與其它第三方市集遞送間諜程式,值得注意的是,除了Google已經將它們下架之外,這些間諜程式可能還活躍在其它的Android程式市集上。

儘管駭客建立了許多不同版本的間諜程式,但它們的功能都是相近的,主要用來蒐集使用者資訊,包括裝置所在地、通話紀錄、通訊錄、簡訊內容、裝置上所安裝的程式、裝置型號與作業系統版本等,並會在之後下載其它的惡意酬載。

迄今卡巴斯基發現約有300個裝置被感染,它們主要散布在越南、孟加拉、印尼,也有些被駭裝置位於尼泊爾、緬甸及馬來西亞,看起來駭客主要瞄準南亞地區的特定目標。

由於PhantomLance活動的手法、架構與程式碼,都與OceanLotus駭客組織有所重疊,使得研究人員相信該活動即是由OceanLotus所發動。

OceanLotus去年曾因企圖入侵全球汽車產業而曝光,當時傳出包括BMW與現代汽車(Hyundai)都是受害者,外界則猜測該攻擊行動是由越南政府主使的,意欲藉由竊取其它汽車大廠的機密資訊,來扶植越南在去年所建立的首個汽車工廠。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-02

2026-03-05

2026-03-02