VMRay公司的研究人員Felix Seele指出,macOS版Zoom的安裝程序採用了預先安裝的腳本程式,不需使用者作最後的確認,就逕自將程式安裝在macOS上,但這種手法是macOS惡意程式才會有的行為。Photo by elix Seele on https://twitter.com/c1truz_/status/1244737672930824193/photo/1

因「在家上班」風潮而家喻戶曉的視訊會議平台Zoom本周又被揪出安全漏洞,而且是被不同的安全研究人員找到macOS版與Windows版的Zoom程式漏洞,相關漏洞可能允許駭客擴張權限,或是竊取Windows密碼。

揭露macOS版Zoom客戶端程式漏洞的,是網路安全公司VMRay的惡意程式研究人員Felix Seele,以及專門研究macOS安全性的Objective-See。

研究人員發現,macOS版Zoom程式除了會擅自執行安裝程序之外,也含有權限擴張漏洞,亦允許駭客注入程式以存取麥克風及攝影機。

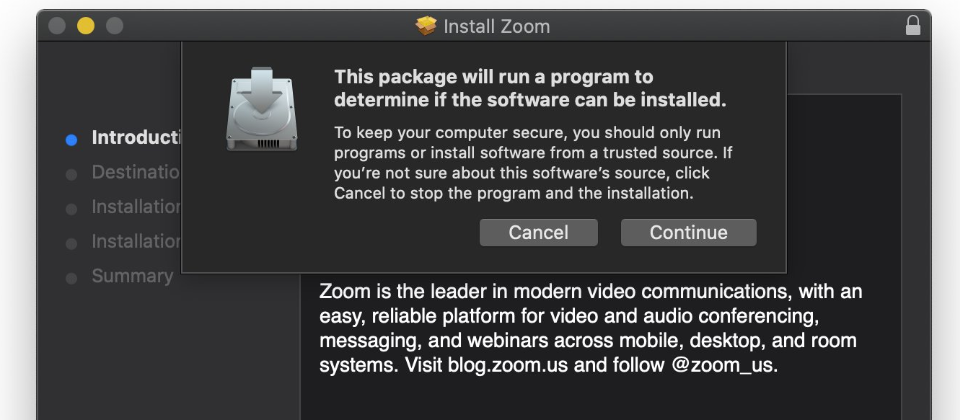

Seele指出,Zoom的安裝程序採用了預先安裝的腳本程式,不需使用者作最後的確認,就逕自將程式安裝在macOS上。

當使用者要加入一個Zoom會議時,會被要求下載及執行Zoom程式,通常會出現一些頁面來讓使用者客製化及確認安裝,但Zoom的安裝程序卻跳過這些客製化與確認的步驟,而直接執行預先安裝的腳本程式,此一預先安裝通常是在程式尚未確認硬體相容性時便執行了。

雖然macOS會在執行預先安裝時提出警告,但跳出的訊息是「此一執行將確定能否安裝程式」(will determine if the software can be installed),大多數的使用者會按下同意,但它不只檢查硬體的相容性,還直接執行完整的安裝。

此外,若是需要管理權限才能安裝Zoom,跳出的訊息應該是「Zoom需要你的密碼才能更新既有程式」之類的,但Zoom卻是使用了「系統需要你的權限進行變更」的文字敘述,完全未提及品牌名稱,可能讓使用者誤解這是作業系統的需求而非Zoom,進而輸入自己的密碼。

Seele表示,雖然Zoom並非惡意程式,但上述兩項手法都是macOS惡意程式才會有的行為。

Objective-See則在macOS版Zoom程式中發現了第三個問題,在Zoom請求使用者賦予該程式存取攝影機及麥克風的權限時,含有一個排除條款,將允許惡意程式注入該程序,也許是用來紀錄會議內容,或者是擅自存取裝置上的攝影機與麥克風。

除了macOS的Zoom程式之外,另一個代號為@_g0dmode的安全研究人員,則發現Windows版的Zoom程式也含有安全漏洞。

該漏洞屬於UNC注入漏洞,允許駭客在Zoom程式的聊天功能中,把Windows網路的UNC路徑轉成超連結,使用者點選時,Windows會透過SMB檔案分享功能來開啟遠端檔案,同時傳送使用者的登入名稱及NTLM雜湊密碼,這時駭客只要透過免費工具,就能揭露使用者密碼。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-05

2026-03-02

2026-03-02