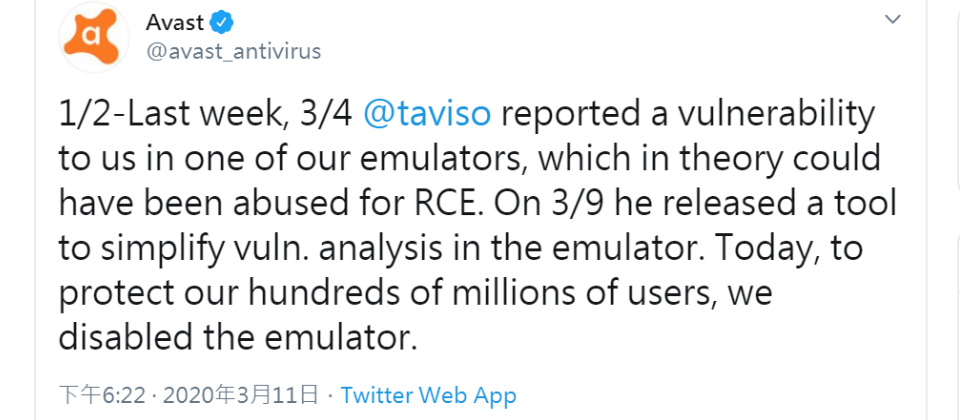

Avast收到漏洞通知後,宣布關閉其模擬器(即解譯器),以避免漏洞遭駭客利用,並表示關閉該功能不會影響防毒效果。(翻攝自https://twitter.com/avast_antivirus/status/1237685343580753925)

Google安全研究人員發現捷克防毒軟體Avast出現漏洞,反而讓駭客在用戶電腦上執行惡意程式碼。Avast已暫時關閉有問題的元件。

漏洞出在Avast一個名為AvastSvc.exe的防毒行程服務。這個服務作用是載入低階JavaScript引擎,分析來自檔案系統minifilter或攔截的網路流量中的未受信任的資料,檢查是否有惡意程式的JavaScript。

AvastSvc服務是以「系統」權限執行。Google Project Zero研究人員Tarvis Ormandy指出,這項服務設計上一方面具有高權限、處理未受信任的輸入,另一方面,其JavaScript解譯器(interpreter)卻又未在沙箱(unsandbox)環境,而且防禦層面不足,因此該服務的任何漏洞都很重大,都是驗證前遠端任意程式碼執行漏洞(pre-auth RCE),可被遠端攻擊者輕易開採。攻擊者只要透過電子郵件傳送惡意JavaScript檔或WSH檔,或誘使用戶開啟包含惡意JavaScript的檔案,就足以進行攻擊。

Ormandy並釋出一個可檢測該元件漏洞的工具,供有興趣者使用。

Avast獲知漏洞後也表示,為了確保用戶安全,該公司已關閉其模擬器(即解譯器),且說Avast採用多層防護機制,關閉該功能不會影響防毒產品的效果。

熱門新聞

2026-02-16

2026-02-20

2026-02-17

2026-02-16

2026-02-16