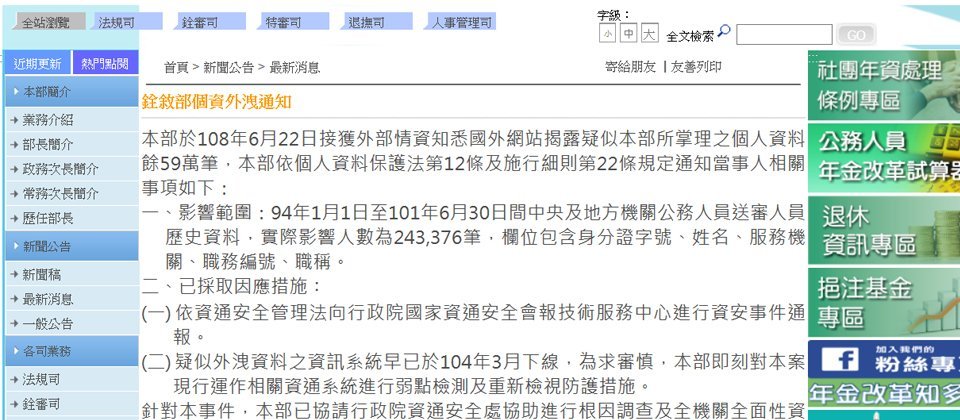

【已下線系統也可能造成資料外洩】銓敘部於2019年中驚傳資料外洩事件,該單位指出,他們受到攻擊的對象是已經下線的資訊系統。這樣的情況,突顯企業與政府機關在管理資訊環境的機制上,缺乏對於這類舊系統的盤點。

在2019年裡的資料外洩現象,一如許多資安專家先前的預測,單次事件洩露內容變得極為龐大,而在2020年很可能會延續下去。根據諾頓彙整2019年上半年的情況,總共有超過40億筆資料被揭露,已經直逼2018年整整一年之中,累計約45億筆的數量,也相較於2018年上半同期多出了54%。

綜合維基百科所列出的重大資料外洩事件來看,2019至少有24起,遭受攻擊的單位包含了社群網站、科技公司、政府單位、金融機構,以及醫院等。至於事件發生的原因,多半是企業的防護不足,或者是公有雲配置不當等情形造成,真正因為遭受網站攻擊而洩露資料的事件,僅不到一半(9件)。換言之,駭客也許只要找到未設防的資料庫,就能輕易獲得企業握有的大量機密資料。

即使是資安業者,也難逃駭客的魔掌──5月驚傳3間防毒大廠的程式碼遭到外洩!而8月也傳出Imperva網頁應用程式防火牆用戶資料遭到洩露的情況。

令人值得留意的,其中有不少資料庫未設防的原因,追根究底是已經下線的系統,可能不在企業的管理範圍之中。再者,則是有些公有雲資料庫難以得知它的所有者,導致資安專家無從通報。這也突顯了企業對於資料的掌握程度,不光是只有現在正在線上運作的設施,對於不再使用的系統,也要加以管理。

再者,則是許多資安專家從暗網裡,發現大量被上架的個資,而且喊價還創下了新高。這也突顯出想要濫用這些資料來進行詐騙的需求,可說是有增無減,導致想要販售個資來牟利的駭客,會更加積極發動攻擊來盜取資料,而這樣的態勢在2020年應該也會延續,使得資料外洩攻擊事件更為頻繁。

員工與合作業者成資料外洩管道

這幾年的資料外洩事件,員工對於公有雲不熟悉,導致存放的資料庫沒有妥善保護,甚至是缺乏基本的密碼驗證措施。這種情況確實不斷在上演,例如,本田汽車先後於8月和12月被資安專家發現,Elasticsearch資料庫配置錯誤,導致公司的機密和客戶資料,能被任意人士存取。但在2019年,有幾個現象與過往有所不同,首先是許多缺乏保護措施的資料庫,存在於已經下線的系統裡,其次則是員工蓄意的攻擊事件。

像是臉書的資料外洩時有所聞,2019年4月,研究人員發現有來路不明的伺服器曝露於網路上,且存放大量臉書用戶個資,使得高達4億用戶的電話號碼陷入外洩的風險之中。該公司發言人表示,這些是去年臉書移除利用電話尋找友人的功能之前,所存放的舊資料,現在這批資料庫已經下線,公司沒有發現用戶帳號因此遭到入侵。但至於上述資料庫的所有者為何,仍不得而知,研究人員推測,這個伺服器是第三方廠商所有。

這種與其他廠商合作,而讓公司資料外洩的現象,有時候甚至還會找不到資料庫的所有者。在2019年底,威脅情報平臺Data Viper於Google Cloud上,發現一個公開的Elasticsearch伺服器,內有12億用戶個資,比對之下是來自兩家資料補齊(Data Enrichment)公司,然而這兩家公司卻表示與他們無關。Data Viper研判,伺服器的所有者,應該是他們的客戶,但實在無從證實其身分為何。

無獨有偶,國內掌理全國公務人員人事制度的銓敘部,在6月底證實,超過24萬名公務員個資外洩。而該單位指出,疑似外洩的資料來源,其實是早就在2015年3月下線的資訊系統。對於這種外部合作廠商所架設的資訊系統,或是已經下線的系統,也會成為企業資料外流的管道,對於機敏資料管控,勢必也要將上述系統納入企業的管理範圍。

除了行事疏忽與缺乏管理,員工導致的外洩事件也值得企業留意。於7月底美國銀行Capital One爆發的事件,原因就是員工非法存取公司的AWS S3儲存體;11月初,趨勢科技也在部落格揭露,有內部員工竊取客服資料,並且販賣給外部犯罪組織,導致用戶接到詐騙電話。

綜合上述現象,在2020年的資料外洩攻擊,駭客極有可能持續鎖定企業存放在雲端的資料,或是已經沒有使用而疏於防護的系統,也會透過上下游的供應鏈廠商,以及能夠接觸到機敏資料的客戶,間接竊取。再者,若是能潛入目標公司,或者是與內部員工串通,也有可能在2020年更加頻繁。

政府單位疏忽曝露民眾個資和國家機密

前述銓敘部的公務員個資外洩事件中,國外網站揭露該單位所持有的59萬筆資料,是從2005年至2012年6月底,中央與地方機關送審的公務人員資料,包含身分證字號、姓名、服務機關、職務編號,以及職稱等。

事件後續的發展,竟是這些資料疑似在中國多個論壇流傳一輪,然後在LINE群組上轉載,內容不僅被整理過,也特別標示出國安局與情治人員真實身分。

政府疏於防護民眾個資的現象,在國外也有不少事件。像是2019年6月,保加利亞國稅局遭到駭客入侵,導致數百萬納稅人個資外流,是當地近年來規模最大的資料外洩事件。在政府坦承此事之前,駭客還向媒體爆料,並且提供部分資料給其中一家媒體。雖然這名駭客宣稱,攻擊的原因是不滿保加利亞政府過於腐敗,不過當地媒體普遍認為,他只是突顯國稅局資安防護過於薄弱。

在同年8月,紐西蘭初級衛生組織Tū Ora Compass Health也傳出,因網站被侵入而導致百萬民眾的個資外洩。發掘出資料外洩事件的原因,竟是網站遭到竄改,他們進一步調查才得知,自2016年至2019年3月,駭客早就入侵該組織的網站約3年之久,而他們無法確定駭客是否存取病患資料庫。

這兩起事件的共通點,都在事件發生之後,負責單位才亡羊補牢,加強資訊系統的安全,突顯還有不少政府單位缺乏資安意識,而讓攻擊者有機可趁。

除了上線系統沒有落實相關保護工作之外,委外單位的疏忽,也會導致國家機密外流。像是俄羅斯便因承包商被駭,導致聯邦安全局(FSB)情蒐工作的內容曝光;再者,該國政府用來秘密監控的網路監控系統SORM,也因為一名隸屬系統供應商Nokia的員工,將工作文件帶回家,而使得這套系統的架構遭到公開。這些事件的背後,也顯示許多政府單位的資訊安全,仍然有待加強,而成為攻擊者下手的目標。

不光是服務的帳號,駭客也鎖定金融卡資料

對於資料外洩的發展情勢,我們或許可以從資安專家揭露在黑市上的情況,看出一些端倪。於2019年開始沒有多久,成立Have I Been Pwned網站的資安專家Troy Hunt,揭露最大的外洩資料庫Collection #1,內容集結自近三千起攻擊事件,含有逾27億組電子郵件與密碼, 過濾之後約有11億組,共涉及772萬個電子郵件信箱。

不久,德國波茨坦大學資訊科技中心(Hasso Plattner Institute),也從網路上,發現其他大型外洩帳密資料庫,並命名為Collection #2至Collection #5。這4組檔案容量為600GB,總共有22億筆電子郵件帳號與密碼。

這樣在暗網兜售大量個資的情況,在2019年持續發生。但更值得留意的是,比起一般帳號資料,還有許多攻擊是專門鎖定金融卡,像是KrebsOnSecurity先後於3月與8月時,揭露兩起事件,分別名為達文西外洩(DaVinci Breach),以及太陽能外洩(Solar Energy Breach)──駭客前後鎖定義大利連鎖餐廳Buca di Beppo,以及美國當地大型連鎖超市Hy-Vee,將215萬與530萬張金融卡的資料,流入卡號黑市Joker's Stash銷售。

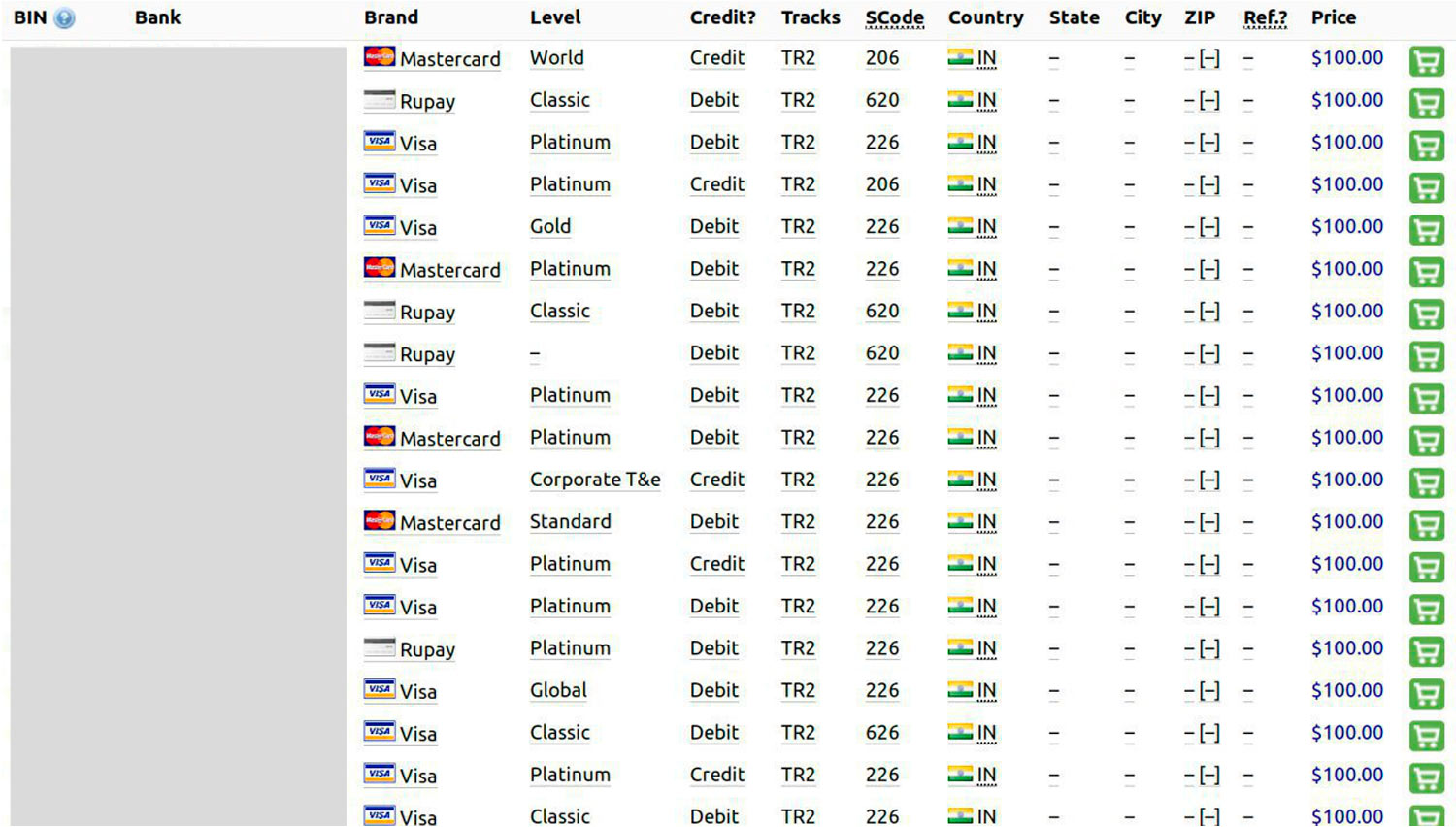

而上述的情況不只在美國等西方國家出現,同樣在8月,Gemini Advisory指出,黑市裡出售的南韓金融卡資料數量爆增,從5月時的4.2萬張,到7月突破100萬張,使得該國成為亞太地區受害最為嚴重的災區。Group-IB也於10月底在Joker's Stash裡,發現來自印度的外洩金融卡資料。

更值得留意的是,過往金融卡資料的黑市行情,每筆介於10到40美元之間,但這起事件裡,每張印度金融卡的資料價格高達100美元,突顯出這種資料需求大增,可能會使得更多駭客投入,發動相關攻擊,使得企業處境更嚴峻。

至於消費者要如何自保?許多資安專家會建議,要避免使用會直接扣款的支付卡(Debit Card),若要使用,則應該透過電子錢包綁定來執行付款,藉著電子錢包的安全機制,避免卡號遭到曝露的危險。因此,電子錢包這種支付管道,也會在2020年廣為應用,來減少交易資料遭到外洩的風險。

【駭客鎖定金融卡資料下手】竊取支付工具的資料,成為駭客偏好的目標,而且不少是針對歐美地區以外的國家。印度金融卡黑市上架的情況,每張卡片的資料首度喊價到100美元,可能會吸引更多駭客發動攻擊。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-04

2026-03-03

2026-03-02