圖為Eclypsium針對超微伺服器的USBAnywhere漏洞,釋出的概念驗證攻擊影片。(https://www.youtube.com/watch?v=8UI7oicMisY&fea=ytureoutu.be)

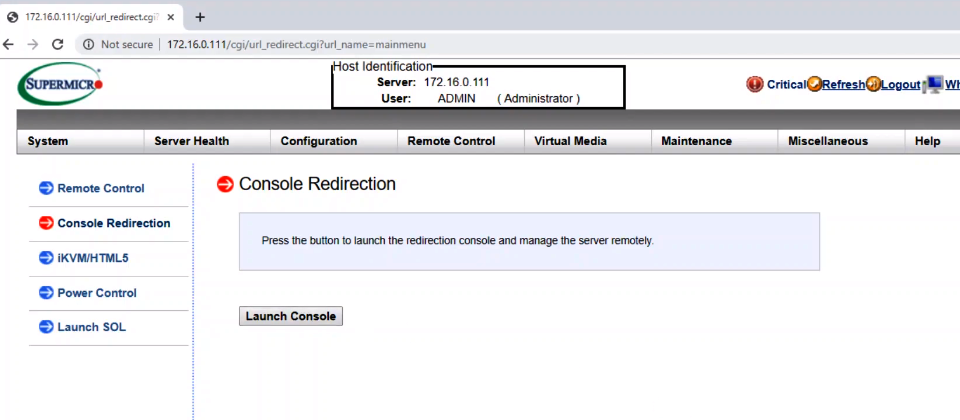

專精於韌體及硬體安全的資安業者Eclypsium本周指出,多款超微(Supermicro)伺服器的基板管理控制器(Baseboard Management Controllers,BMC)含有諸多缺陷,而衍生出USBAnywhere漏洞,允許駭客自遠端執行攻擊,且估計網路上至少有4.7萬台含有該漏洞的超微系統。

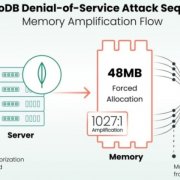

幾乎所有的伺服器主機板上都嵌有BMC,以讓管理人員能夠執行伺服器的頻外(Out-of-Band)管理,它即便是在伺服器關機的狀態下,都能進行管理作業,被賦予極大的權限。而Eclypsium所發現的問題,則存在於BMC實現虛擬媒體(Virtual Meida)的方式,此一功能將允許伺服器連結遠端的USB光碟機或軟碟機。

Eclypsium表示,當執行遠端存取時,該虛擬媒體服務允許明文認證,也容許傳遞少數加密且大部份不加密的流量,這些問題將讓駭客取得伺服器的存取權,例如攔截使用者的認證封包,使用預設憑證,有時候則完全不需憑證就能存取。相關問題影響了型號為X9、X10與X11的超微伺服器。

在通過認證機制之後,使用者就能存取BMC上的虛擬USB中心,該中心可支援最多5臺USB裝置,像是USB磁碟、印表機或Wi-Fi adapter等,並載入相對應的裝置驅動程式,並透過這些裝置與主機互動。

此外,由於BMC是以軟體來描述USB中心所連結的裝置,等於是允許軟體偽裝成任何的USB裝置,於是一個Java程式也可被BMC視為虛擬的光碟機。

總之,當搭配FaceDancer等框架時,駭客將能利用上述缺陷模擬任何他們所需要的裝置,諸如自一個惡意的USB映像檔重啟系統,透過一個USB大量儲存裝置竊取資料,或是利用一個虛擬的惡意USB Rubber Ducky執行一系列精心打造的輸入,以對BMC、韌體或伺服器展開攻擊。

研究人員提醒,BMC是個具備高級權限的元件,不應隨意曝露在網路上,掃描顯示網路上有超過9.2萬個BMC,當中有4.7萬個含有USBAnywhere漏洞。

Eclypsium是在今年6月通知超微,超微也在本周宣布已更新BMC軟體以修補相關漏洞。

熱門新聞

2026-03-06

2026-03-06

2026-03-06

2026-03-06

2026-03-09

2026-03-06

2026-03-06