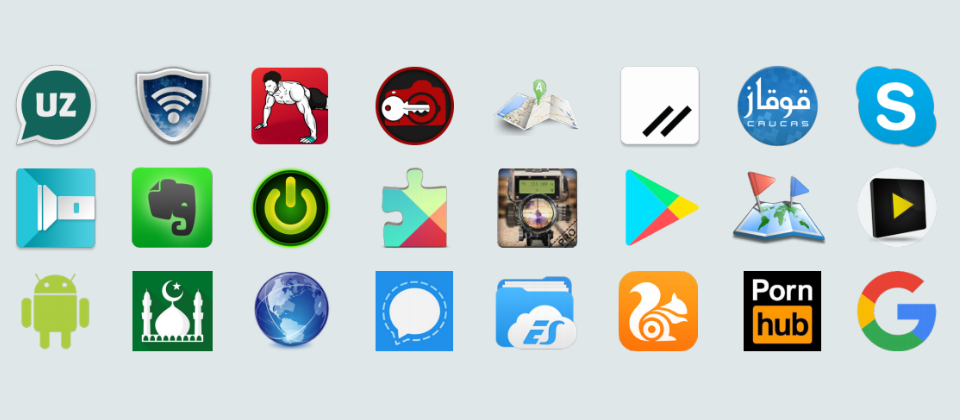

資安業者Lookout表示,俄羅斯政府委外開發的間諜程式Monokle,夾雜在各種Android程式中,並盜用熱門Android程式的圖示與介紹(如上圖)來隱藏身分。(圖片來源/Lookout,https://www.lookout.com/documents/threat-reports/lookout-discovers-monokle-threat-report.pdf)

資安業者Lookout本周揭露了俄羅斯國防承包商Special Technology Centre(STC)所打造的高級間諜程式Monokle,夾雜在各種Android程式中的Monokle,能夠偷偷安裝特定的憑證以執行中間人攻擊,還能紀錄鎖住螢幕上的畫面,並將裝置上的機密資訊傳送至遠端伺服器。

STC為俄羅斯的國防承包商,主要替俄羅斯軍方或其它政府組織生產無人機與無線射頻設備,該公司同時也研發具攻擊性或防禦性的Android安全軟體,在2016年因涉嫌協助俄羅斯情報局(GRU)干預美國總統大選而遭到歐巴馬政府的制裁。

Lookout是在2018年發現Monokle的存在,它隨著許多具備合法功能的Android程式而散布,屬於遠端存取木馬,而且目標性極強。

研究人員指出,先進的Monokle採用一些前所未見的技術,例如它能成功從事各種惡意行為而不必取得裝置的最高權限,還會在被感染裝置的可靠憑證商店中,安裝自己的憑證,藉以執行中間人攻擊,竊聽加密流量。

Monokle也利用Android平台上的輔助功能,來竊取裝置上其它程式的資料,透過預測的文字字典來判斷受害人的興趣,還能在螢幕鎖住的狀態下紀錄螢幕畫面,伺機窺探使用者所輸入的PIN碼、密碼或解鎖圖形。

例如Monokle能夠捕獲來自Microsoft Word、Google Docs、Facebook messenger、WhatsApp、imo、Viber、Skype、WeChat、VK、Line與Snapchat等第三方程式的資料。

其它的功能還包括側錄鍵盤、刪除任何檔案、下載駭客指定的檔案、傳送簡訊到駭客指定的號碼、竊取通訊錄/電子郵件/通話紀錄、追蹤裝置位置,以及取得所使用的基地台或Wi-Fi熱點資訊等。

值得注意的是,Monokle主要隱身於合法的程式中,特別是熱門程式,它盜用了這些程式的圖示與介紹,包括Android、Google、skype及Evernote等;鎖定的是那些對伊斯蘭教、伊斯蘭運動、住在高加索地區及傳訊程式UzbekChat感興趣的對象。

熱門新聞

2026-03-06

2026-03-06

2026-03-09