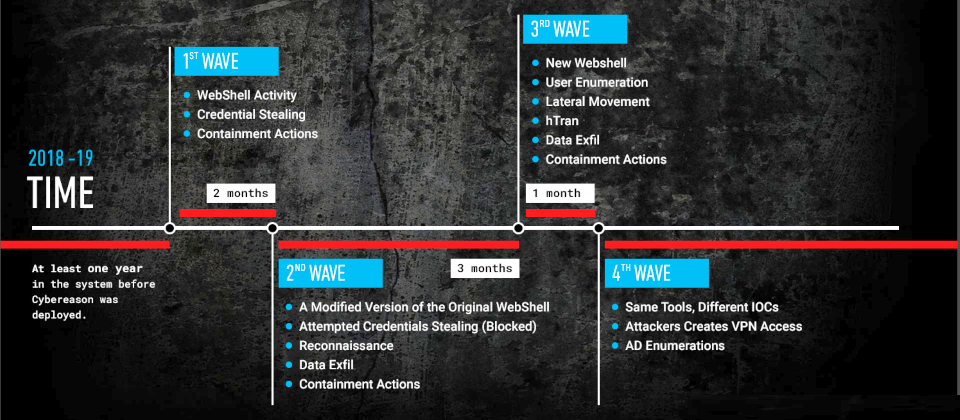

為躲避偵查,中國駭客組織APT10採行階段性攻擊策略,一旦被偵測到就暫停,之後再以更新的工具和手段發動下一波攻擊。Cybereason偵測到,六個月駭客就發動了4波APT攻擊,其中各間隔數個月。(圖片來源/Cybereason,https://www.cybereason.com/blog/operation-soft-cell-a-worldwide-campaign-against-telecommunications-providers)

以色列安全廠商Cybereason周二指出,中國駭客組織7年來駭入全球多家電信公司,旨在竊取特定政治人物、情報人員資料,而為避免追查,台灣、香港的伺服器因此被當成攻擊跳板。

根據Cybereason 的報告,今年稍早該公司發現一個針對行動電信業者發動的持續性進階攻擊(APT),名為「Operation Softcell」,根據駭客使用的工具,研判有極高可能性來自中國駭客組織APT10,後者被認為和中國公安部有關。

安全公司進一步研究發現,這場攻擊早已持續多年;至少從2012年起,APT 10已經駭入包括多家大型行動電信公司網路,竊取特定用戶的通話資訊,包括通話紀錄、基地台地點、裝置品牌與版本等。研究人員認為,會蒐集這些資訊通常是國家級的駭客才有的行徑,目的在追蹤特定個人,尤其是外國情報人員、政治人物、反對黨候人或警察等。

駭客主要是尋找受害公司面向網際網路的伺服器漏洞加以開採,並執行Webshell程式及偵察指令,藉此蒐集網路資訊並在內網繁殖增生,最終目的是竊取儲存於電信公司系統特定目錄的詳細資料,包括用戶姓名、密碼、可辨識的個人資訊、支付資料、通話記錄、憑證、郵件伺服器用戶所在地點等。

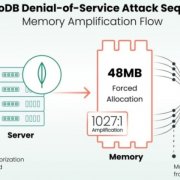

研究人員發現,攻擊者利用無辜受害者的伺服器當成攻擊基地,多次攻擊幾乎是同一個IP的同一臺伺服器發動,但每次攻擊皆使用不同主機名稱。根據伺服器網域和註冊資訊,攻擊來源指向中國、臺灣和香港。

此外,為躲避偵查,APT10採行階段性攻擊策略,一旦被偵測到就暫停,之後再以更新的工具和手段發動下一波攻擊。Cybereason偵測到,六個月駭客就發動了4波APT攻擊,其中各間隔數個月。

路透社引述中國外交部發言人指出並未看過這份報告,但中國絕不會讓任何人在中國領土上或使用中國網路基礎架構從事這些活動。

Cybereason執行長Lior Div並未透露有哪些電信公司受害,但表示已對25家大型業者做過簡報,該公司目前仍在追蹤當中。

熱門新聞

2026-03-06

2026-03-06

2026-03-06

2026-03-06

2026-03-09

2026-03-06

2026-03-06