以色列研究實驗室SafetyDetective發現蘇格蘭一家提供遠端監控解決方案的公司Resource Data Management,其生產的溫度控制系統存在安全漏洞,駭客能用預設帳密控制冷凍系統,而在第一時間告知Resource Data Management後,最先得到的回應卻是他們不感興趣。

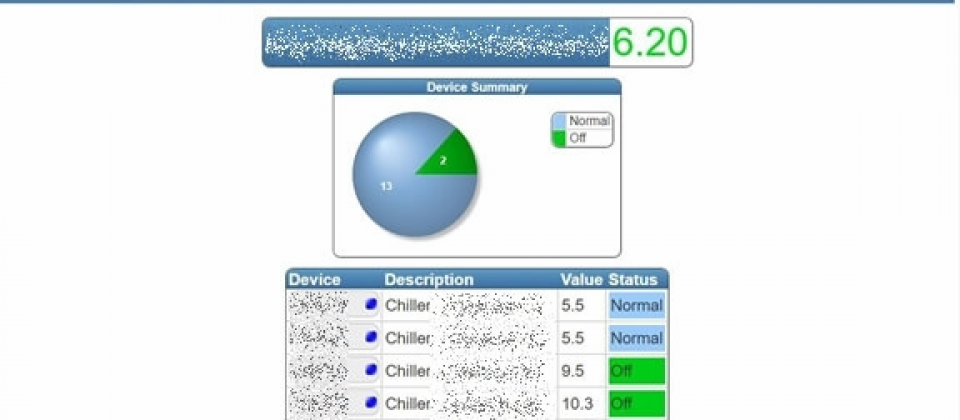

SafetyDetective研究團隊發現Resource Data Management的溫度控制系統,使用不安全的HTTP協定,並使用9000、8080、8100以及80等連接埠,而且還預設用戶名稱以及1234作為密碼,更糟的是使用這些系統的管理員,顯然很少更換登入資訊。

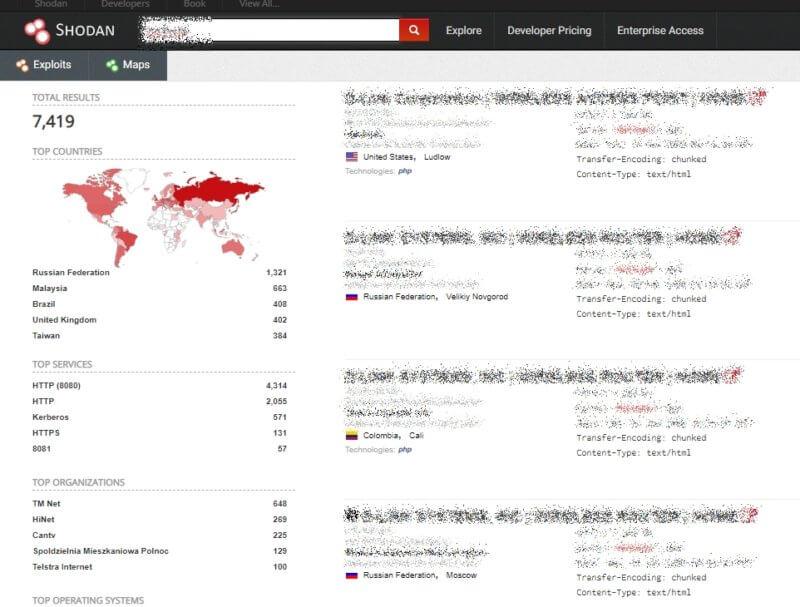

駭客能夠直接在瀏覽器中輸入網址,就可以存取這些溫度控制系統,SafetyDetective表示,取得網址的方式並不難,使用Google搜尋就能找得到。他們利用聯網裝置搜尋引擎Shodan,找到了7,419個可被入侵的系統,研究人員提到,Shodan的搜尋結果僅能顯示一部分的機器,他們認為受漏洞影響的機器數量,比搜尋結果顯示的還多很多。

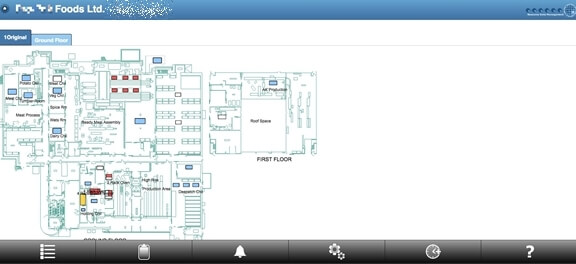

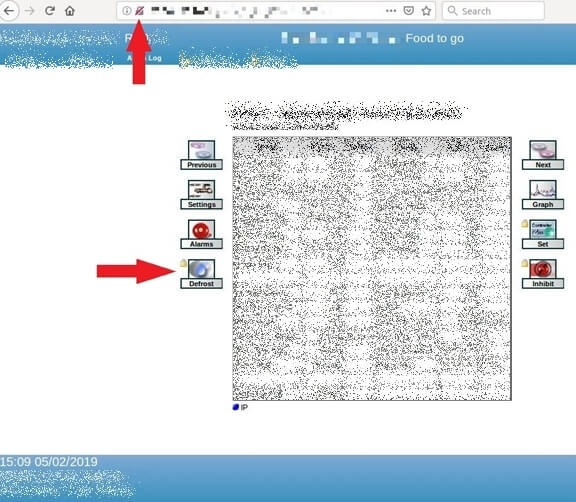

有心人士進入控制系統後,可以獲得機器的詳細資訊,SafetyDetective以一家超市作為例子,進去系統後可以看到超市整體布局,系統能針對個別的機器進行控制,只要點擊解凍按鈕並且輸入預設的用戶名稱以及密碼,就能將超市中的展示櫃輕易地解凍,而且即便在需要輸入身份驗證敏感資訊的頁面,網頁仍然是使用未加密的HTTP協定。

Resource Data Management製造的控制系統在全世界醫院和連鎖超市被廣泛地採用,透過Shodan掃描結果顯示,Resource Data Management在英國、澳大利亞、以色列、德國、荷蘭、馬來西亞、冰島等多國都有客戶,而且每個地點都同時擁有數十臺的機器,因此有成千上萬臺的機器暴露在被攻擊的危險中。

SafetyDetective接連嘗試了各國的大型企業,包括知名英國零售商馬莎百貨、馬來西亞製藥廠CCM Duopharma Biotech Berhad、德國冷卻設施廠Muenstermann Kuelhaus am Grossmarket Dueseldorf等企業的冷凍設備,都可以被任何人存取控制。

不過,當SafetyDetective第一時間聯絡Resource Data Management時,獲得的官方回覆卻是他們不感興趣,而且希望不要再聯絡他們。有趣的是,SafetyDetective在之後又收到Resource Data Management的另一封回覆信,信中提到,他們的文件有明確提醒用戶在安裝系統時,應該修改預設帳號密碼,而且他們因為技術與政策上的限制,也無法直接更新使用者的系統,因此他們會發信給使用者,提醒他們更改預設帳密。

之後SafetyDetective又收到了一封來信,除了道歉之前回信的無禮外,還提到他們正在考慮為每個系統增加一組獨一無二的密碼。不過即便Resource Data Management將對未來的系統作出變更,但是直至2月11日,光在Shodan上搜尋得到的仍存在有數千臺容易被駭的機器。

熱門新聞

2026-03-02

2026-03-02

2026-02-26

2026-02-27

2026-03-02

2026-02-27