iThome

我們時常看到網路釣魚、網路詐騙相關的資安新聞,多數企業與個人可能已經知道,普遍這些攻擊的一開始,多半是透過電子郵件、即時通訊軟體與社群網站作為管道,可能引導用戶至假冒的釣魚網站,騙取用戶個人資訊及密碼,但現在更常見到的是,成為網路詐騙、勒索、滲透等一連串網路攻擊的開端。

對於企業而言,透過電子郵件發動攻擊的資安威脅最顯著,根據2017年美國電信商Verizon,所發布的2017資料外洩調查報告指出,透過郵件傳播惡意軟體的比例竟高達93.8%;而在網路間諜活動一項中,製造、大眾、專業機構以及教育等相關的產業,是比其它行業更容易成為網路間諜下手的目標,而社交工程網路釣魚手法,則是駭客使用率最高的伎倆。

另外,報告中也指出,使用者仍然容易掉入釣魚郵件的陷阱,根據他們的調查顯示,每14個用戶就有1個會被欺騙或是開啟附件,並有四分之一的用戶被騙不止一次。

企業老闆更要注意的是,現在釣魚郵件帶來的災情比過去更直接,不只有騙帳密,或是造成難以評估損失的資料外洩,最終也會導致實質財務損失的嚴重後果,一次損失數百萬元或上億元。

像是近年網路攻擊手法中,讓企業損失慘重的商業電子郵件詐騙(Business E-mail Compromise,BEC),就是一例,這種攻擊方式可說是將社交工程手法運用到極致,先是透過釣魚郵件,取得公司郵件帳密並掌握交易資訊,再伺機假冒公司CIO或合作廠商,寄送詐騙電子郵件,要求匯款至指定帳戶或變更匯款帳號,讓使用者誤以為是對方而上鉤不自覺。

而根據美國聯邦調查局(FBI)旗下的網路犯罪申訴中心統計,近3年來,全球商業郵件詐騙案超過4萬起,詐騙金額更是高達50億美元。最近日本航空JAL在上個月也坦承,去年第3季歹徒假冒出租波音客機的業者,導致他們被詐騙3億8400萬日圓(約1億176萬元),顯示BEC詐騙事件不斷。

臺灣企業受害情形也是本土企業關心的議題,根據內政部警政署刑事警察局提供的統計資料顯示,2017年受理的商業電子郵件詐騙案件有54件,損失金額是1億8736萬。

另外,在美國司法部2017年3月公布的一份起訴書中,也揭露了一起BEC詐騙案例,是與臺灣公司合作的國際大型企業有關。據了解,詐騙者是在立陶宛註冊了跟臺灣廣達(Quanta)同名的公司,之後再以釣魚、監控、冒用等手法詐騙,而受害者居然是常訂購伺服器的科技大廠Google與Facebook,在兩年內被騙約一億美元,這也突顯出即使科技大廠都有受騙可能性。

許多網路攻擊的第一步都是從釣魚郵件出發,並以目標式攻擊為主

要知道,現在各式釣魚郵件帶來的危害面向大不同,在近年釣魚信與社交工程手法的結合之下,不僅是利用人性弱點,而且假冒的逼真程度越來越高,加上多種手法與情境的混搭,也讓釣魚信在不斷變化與演進,使用者只要稍不注意就會中招。

我們在不少資安大會或報告上也常看到,有90%的網路攻擊是從一封釣魚郵件開始。原因不僅是攻擊者認為這種方式容易又有效,企業多半也認為,企業整體資安最弱的一環,就是容易被社交工程攻擊迷惑的用戶。

而且,現在的目標式攻擊手法,更讓使用者防不勝防。當網路攻擊者越來越常透過釣魚郵件,利用社交工程手法,進行各式網路攻擊,而企業內又有許多不同角色的員工,讓攻擊者可以有五花八門的手段來針對。

像是前面提到的商業電子郵件詐騙(BEC),就是針對國際貿易公司財務與業務人員的詐騙,先透過釣魚郵件達到竊取帳號的目的,以掌握交易動向,再假冒成公司CEO、財務主管或時常跨國轉帳交易的合作廠商,寄送詐騙郵件給財務與相關業務人員,通知緊急匯款或是變更匯款帳號。

這些經手交易的人員可能沒想過,收到的電子郵件並不是寄件者本人發送的,而是帳號被歹徒盜用,或是偽冒成當事人與你往來而不自知。

近年持續造成災情的勒索病毒,也有許多透過電子郵件引人上鉤的手法,並且是偽裝成職務、生活相關的正常郵件。像是欺騙人力資源部門,偽裝成求職者履歷信,或是利用快遞或郵寄通知,帳單或訂單,或是退稅或發票等假冒內容,引誘各職務員工上鉤,以及利用應用程式漏洞、巨集,或是放入惡意網站的網址方式,讓使用者觸發攻擊,然後要脅使用者給付比特幣贖金,才可能解密電腦檔案。

還有這五六年來企業積極關心的APT攻擊,由於這類精心策畫、長期且持續性的潛伏的攻擊方式,不僅是利用各種複雜的工具與手法,逐步掌握目標的人、事、物,進而竊取其鎖定的資料與破壞,而這一連串攻擊的第一步,近年駭客往往也都是選擇透過釣魚郵件,利用社交工程手法,來作為整體攻擊的進入點。

例如去年臺灣發生的遠東銀行SWIFT系統盜轉事件,根據防毒軟體大廠McAfee的調查報告指出,駭客入侵最早的起使點,就是兩封附件藏有後門的釣魚郵件。

而其中一封釣魚郵件,是偽裝成一個加密PDF線上文件的開啟連結,另一封則是偽裝成「Docusign文件」連結,當使用者點擊連結來開啟文件,都會導向至一個惡意程式網站,並下載惡意軟體到使用者電腦。

顯然,現在網路犯罪者在使用釣魚郵件的方式上,變得更具針對性,再加上這些網路攻擊與詐騙,也會透過釣魚郵件的方式,利用社交工程手法,來誘使用戶上鉤,都讓電子郵件帶來的風險變高,要面對的威脅範圍比過往更大。

為增加釣魚信上鉤機率,攻擊者各種假冒手法不斷,必須持續關注

「近期發現釣魚郵件,請各位同仁多加注意。」這樣的宣導口號,我們可能每隔一陣子,就會收到公司的通知或廣播,長年下來有人甚至感到麻痺,就是問題。

然而,到底釣魚郵件多可怕呢?普遍民眾多半可能想到,郵件中夾帶惡意連結或附件,騙取你的帳號密碼,入侵你的電腦,當然,現在可能還有受到勒索軟體攻擊。

這些也是答案,但進一步造成的影響才是重點,像是帳密外洩被利用的後果,還有近年勒索病毒感染、商業電子郵件入侵或詐騙,以及APT攻擊、目標式攻擊,也會透過釣魚郵件與社交工程手法來發動。

大家對於釣魚郵件的想像是?一個由陌生人寄來的惡意郵件,或是會用一些時事、新奇、健康、情色、團購、好康通知等內容來吸引人,又或是知道它會偽裝成正常往來信件一樣的郵件內容。

由於不少人對於釣魚信的印象,可能還停留在過去階段,加上釣魚郵件往往是很源頭的攻擊行為,就容易被忽略。

從近年各式詐騙與釣魚郵件的內容來看,在傳統搭配時事、用戶感興趣的主題內容之外,「假冒」更是一大關鍵,不論是偽裝成與你熟識的寄件者、正常的系統通知信、工作內容相關的信件,以心理技巧與各式技術來取得你的信任,甚至用為你或所屬公司產業的針對性方式,來突破你的防備。

員工對於企業電子郵件太過於信任,就是最大問題。你要知道的,一封電子郵件的寄件者可以偽造與竄改,釣魚郵件中連結至的釣魚網站,也可以偽造的跟正常網站一樣,再加上現在域名註冊很容易,如果偽造網址也很相似,利用網址混淆手法讓使用者一時無法分辨。而且,現在這些釣魚網站為了避免資安公司產品偵測,存活時間也都很短,有的不到一天,更是難以追蹤更多情報;而惡意附檔也會利用Office文件執行巨集、藏身壓縮檔內等方式來觸發,甚至是將惡意連結放在附檔文件之內。

另一方面,我們從近年出現的釣魚郵件攻擊新手法來看,也反映出現在的釣魚手法愈來愈高明。例如,點擊郵件連結可將企業網頁郵件分頁置換的方式,就讓使用者更不易察覺,以及連帳戶密碼都不用騙到手的憑證釣魚攻擊方式,都是近年你要注意的釣魚郵件新招數。

由於釣魚郵件手法變化多端,帶來的威脅也變得日趨複雜,企業勢必要積極面對,很多企業仍認為目標不是自己,還在拿自己的未來賭博,就是遇害高風險群;有的企業則是已經建置電子郵件安全防護設備,以及搭配釣魚郵件的教育訓練,設法增強自身的防護能力,但隨著釣魚手法更進步、威脅態勢更加劇烈,這些防護功能、作法是否還有進步的空間,是2018年企業應持續思考與關注的問題。

企業遭受釣魚網站的最大影響,就是員工郵件帳號密碼被竊

最後提醒的是,與釣魚郵件有關的資料外洩項目中,以郵件帳密外洩影響最直接,不論是釣魚信中夾帶釣魚網站網址,或是誘使用戶安裝鍵盤側錄工具。

像是收到假冒Hinet通知信的中文信件,是過去臺灣企業經常遇到的例子,以「加大信箱儲存空間容量」的好康內容,並以Hinet個人電子信箱寄發來混淆,讓用戶被引誘至假冒的登入頁面,一旦輸入帳號密碼,等於將自己的登入資訊告訴對方。

想一想,如果自己的身分證掉了,跟電子郵件帳密外洩,到底那個比較嚴重?可能有不少人的回答是選擇前者,但是否也低估了後者的風險。

千萬不要低估企業電子郵件帳密外洩的嚴重性!一旦發生,就等於攻擊者也能登入你的帳戶檢視郵件內容,或是設定自動轉寄來讀信,這不僅是企業電子郵件內容被看光,對方甚至也能以你的身分來寄信騙別人。像是前面提到帶來鉅額損失的商業電子郵件詐騙(BEC),就是掌握企業郵件溝通內容後,再以假冒或竄改電子郵件等方式,欺騙對方臨時要改變匯款帳戶。個人信箱的資訊也是如此,而且,當你的其他服務密碼忘記時,也都可以利用註冊的電子信箱來收重設密碼的信,因此很可能全都被駭。

2017年惡意郵件威脅再創新高

談到惡意郵件、釣魚郵件這樣的威脅,已經存在多年,之所以令我們在2018年一開始就繼續關注此議題,是因為我們在2017年不少國際資安活動上,以及一些資安公司與業者的調查報告中,都顯示了去年釣魚郵件的威脅遽增的情況,有更爆發的趨勢,因此今年更需持續注意。

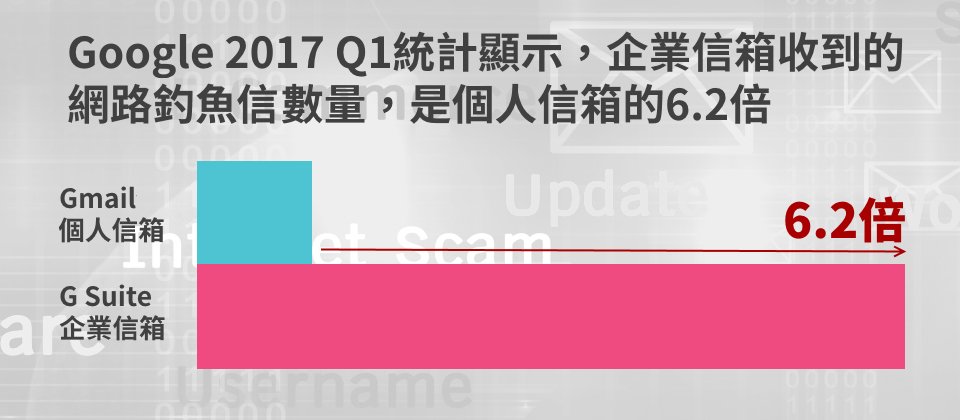

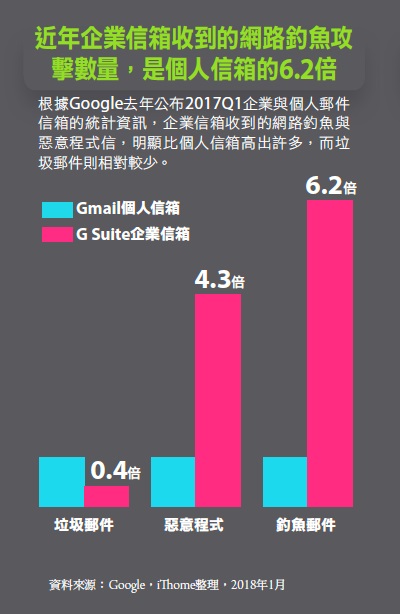

2017年初舉行的RSA資安會議上,Google自家Gmail安全團隊,揭露了關於Gmail企業信箱與個人信箱上,首季惡意程式活動的分析調查結果。數據顯示,企業信箱收到的惡意程式數量是個人信箱的4.3倍,收到的網路釣魚攻擊數量是個人信箱的6.2倍,而公務信箱收到的垃圾郵件則只有個人信箱的0.4倍。這顯示近年網路攻擊者多將目標放在企業,明顯更具針對性,亂槍打鳥的垃圾信也相對較少。

同年3、4月間,美國電信商Verizon發布的2017資料外洩調查報告指出,惡意軟體有99%是透過電子郵件或網站伺服器發送,其中透過郵件傳播惡意軟體的比例達93.8%,而透過瀏覽器感染的比例只佔5.8%。顯然,電子郵件,已經成為網路攻擊者實施感染的首選途徑。而且,製造、大眾、專業領域以及教育等產業是主要網路間諜下手目標,而駭客最常用的伎倆,則是社交工程網路釣魚手法。

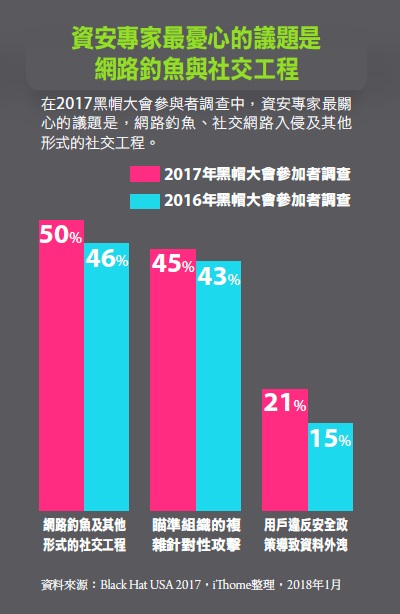

而在7月的黑帽大會參與者調查報告中,也有高達50%受訪者認為的最大威脅與挑戰,是「網路釣魚、社交網路入侵及其他形式的社交工程」,名列所有項目之首,且比2016年的調查結果又增加4%。而在IT防禦力度最弱環節的項目中,也有38%的比例表示,違反安全政策、容易被社會工程攻擊迷惑的用戶,是整體資安最弱的一環,比2016年調查結果增加一成。

時間拉近到三個月前,也就是2017年10月,主攻郵件安全的公司Proofpoint,發布了2017第三季威脅報告,也說明了新一波電子郵件威脅演變。

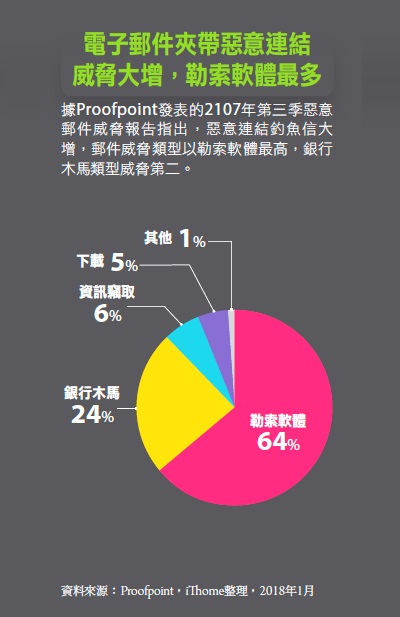

在惡意郵件活動方面,他們發現第三季度夾帶惡意程式的電子郵件數量,比第二季度增加85%,增長的主要來源是包含惡意連結的釣魚郵件,明顯比上季增長22倍之多。Proofpoint指出,這是自2014年以來,首次見到如此高的比例。另外,包含惡意附檔的樣本中,其中不少是包含在壓縮檔案格式的郵件附件之中。

若從威脅類別來看,勒索軟體仍然是佔比最高的項目。在所有電子郵件惡意威脅中,勒索軟體就佔了6成以上,這當中新的勒索病毒持續出現,其中去年就爆發的Locky仍然是大宗,佔所有勒索軟體量的8成。

另外,近期的新焦點是,含有銀行木馬(Banking Trojans)惡意程式的惡意郵件,也佔了整體惡意郵件的24%。根據Proofpoint的說明,銀行木馬類型的攻擊會受害者的銀行登錄訊息,透過重新導向方式讓使用者連到一個假冒的銀行網站,或是注入假的登入表單到真的網站。其中稱為The Trick的銀行木馬就佔了7成的高比例,其他知名還有像是Dridex與Retefe的銀行木馬。另外,電子郵件詐欺(Email fraud)信也比上季增長29%。

顯然,這些數據突顯出近年惡意郵件威脅的增長,並成為2018首要關注的資安問題。

偽裝成系統通知的釣魚手法

其實郵件內的超連結是一個奇怪的網址,與顯示文字不同(圖片來源/Cellopoint)。

駭客可以利用的釣魚招數非常之多,近年各式詐騙與釣魚郵件的內容,除了傳統搭配時事、用戶感興趣的主題內容,現在更是常常假冒成工作相關內容的郵件,讓人誤以為是熟悉的寄件者,或是偽裝成現在使用者習慣會收到的系統通知信。

像是有企業收到一封看起來像是臺灣經貿網發出的英文通知郵件,就是一起典型的釣魚郵件案例,郵件內容大意則是,「親愛的供應商你好,有一個經過驗證的買家剛剛向你發送了產品查詢,並宣稱對方有緊急的需求,要你立即登入網站檢視相關訊息。」

這種內容乍似緊急、看似真實的電子郵件,對於本身也是臺灣經貿網會員的人,就有上鉤可能性。不過,該郵件的寄件者顯示的是"Taiwantrade.com"vvvv@ ribs4sale.com,電子信箱後面的網域就能看很可疑,而且,信中附上的連結文字顯示是http://www.taiwantrade.com,若檢查實際的超連結,卻是一個奇怪的網址,如此還是可看出這類釣魚郵件的破綻。

不過,若是使用者不察,點擊連結而被引導至釣魚網頁,由於這裡的網站登入介面,與正常的臺灣經貿網的登入頁面,幾乎一樣,若是使用者沒有檢查新開分頁網址有異的習慣,無法看出非臺灣經貿網的正常網站,進行登入程序時,就等於在假冒的網頁上輸入帳號密碼,將自己的登入資訊告訴對方。

對於攻擊者而言,這只是一個針對企業且又很簡單的釣魚郵件攻擊,但多年來仍有使用者會中招。如果不只是假冒網頁做的相像,而且,偽造網址也很相似,像是在taiwantrade的兩個單字中間加個「-」,或是諸多網址混淆手法,讓使用者一時可能無法分辨,用戶若沒有自行搜尋該網站相關資訊,以及養成辨識真偽的習慣,就很容易中招。

由於現在各式假冒系統通知信內容還不少,除了假冒郵件與工作相關平臺,還有寄件內容假冒成企業Facebook、Apple、Google、Dropbox、微軟等,以及各式拍賣、訂票網站與物流,寄件主旨則如帳戶停用、異常登入通知、優惠折扣通知、中獎通知、網購訊息通知等,來誘使該服務的用戶上鉤,都是近年常見的例子。

熱門新聞

2026-03-06

2026-03-11

2026-03-06

2026-03-09