圖片來源:

NTU

密碼被竊取的機會越來越多,新加坡南洋理工大學(Nanyang Technological University,NTU)一項研究顯示,駭客只需要蒐集使用者操做手機時感測器的資料,分析過後便能猜出手機的解鎖密碼,而且精準度高達99.5%。

研究團隊蒐集手機上的6種感測器資料,包括加速度計和陀螺儀等,再加上深度學習演算法,便能在輸入密碼錯誤3次內,解鎖設置前50常用密碼的Android手機,精準度達99.5%。在NTU發表這項研究前,同樣猜密碼的方法正確率只達74%。

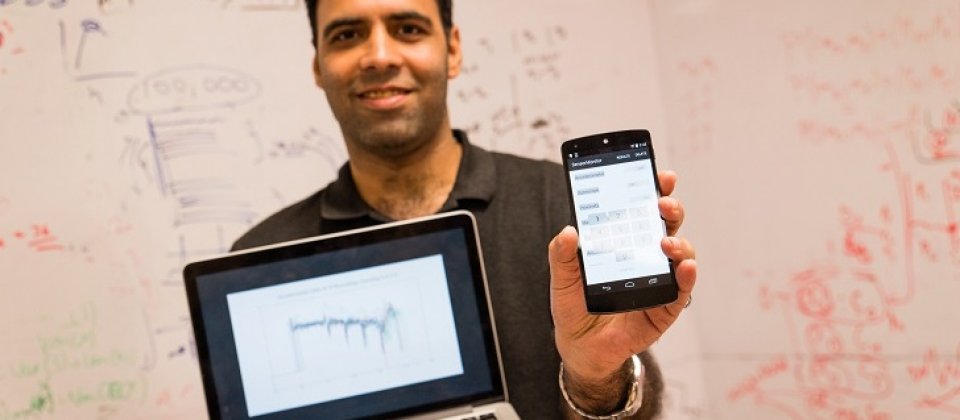

這項新技術藉由蒐集各項感測器的資料,例如手指經過螢幕造成的光阻擋,或是手機傾斜程度,藉由這些特徵找出螢幕上可能被使用者按下的數字。研究團隊組長Shivam Bhasin博士(上圖)說,在手機螢幕上按下1、5以及9,感測器蒐集來的行為資料非常不一樣,像是用拇指按下1會比按下9遮蔽更多的光。

而手機上的感測器資料並沒有權限控制,任何App都能夠存取。研究團隊開發了一個安裝在手機上蒐集感測器資料的App,並且使用了深度學習增加預測正確率。

研究團隊提到,或許無法在開始蒐集資料初期就能精確地猜出密碼,但等待擁有足夠資料時,駭客便能展開攻擊。Shivam Bhasin建議,使用6位數以上的密碼、指紋等生物特徵,或是雙重驗證機制以達更高的安全度。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-03

2026-03-02

2026-03-02

Advertisement