殭屍網路Hajime作者宣稱自己是一個白帽駭客,感染IoT裝置是為了保護不會被其他殭屍網路感染

Radware

重點新聞(04月22日-04月28日)

駭客殭屍程式Hajime大幅搶奪Mirai旗下IoT裝置控制權

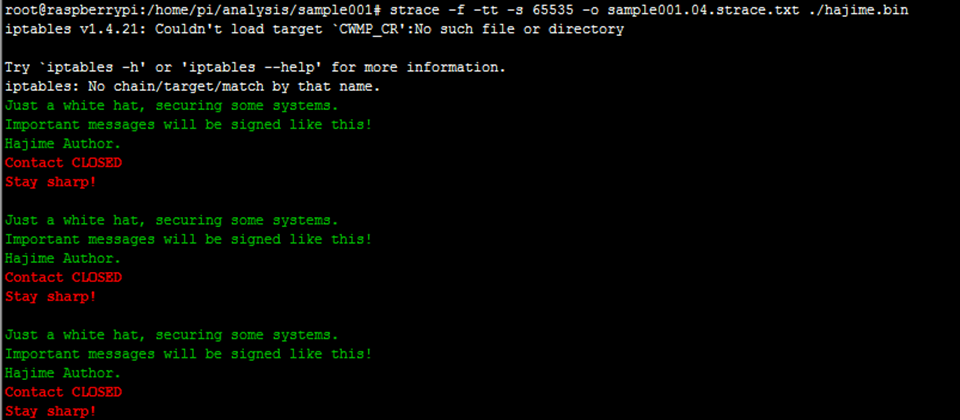

賽門鐵克研究人員Waylon Grange在4月18日表示,去年10月後,出現了一個新的殭屍網路Hajime,企圖控制已受Mirai和其他殭屍網路感染的IoT裝置。Hajime感染方式類似Mirai,同樣利用IoT裝置上公開的Telnet服務,並以預設帳密入侵,但是Hajime沒有設計DDoS攻擊機制,反而會強制關閉IoT裝置易遭駭客利用的連接埠,包含23埠、7547埠、5555埠和5358埠。

Hajime作者宣稱,自己是白帽駭客,開發Hajime僅是保護IoT裝置的系統免受到其他殭屍網路感染,但是,研究人員同時發現,Hajime卻另外在IoT裝置上開了後門。如果Hajime作者改變心意,從防護轉變成攻擊時,可能成為目前威脅最嚴重的殭屍網路。更多資料

甲骨文一口氣補299個漏洞,防堵允許駭客在遠端執行任何程式碼的安全弱點

甲骨文於4月18日每季例行的重大修補更新(Critical Patch Update,CPU)中,總共修補了299個安全漏洞,創下歷史新高。在本季所修補的299個漏洞中,有162個允許遠端程式攻擊,此外,本季修補最多漏洞的前三大產品為Financial Services Applications的47個漏洞、MySQL的39個漏洞與Retail Applications的39個漏洞。當中有25個安全漏洞的嚴重程度,達到CVSS Base Score 10(最高等級),顯示這些漏洞容易開採,而且危害情節重大。不僅如此,甲骨文修補了含有CVE-2017-5638漏洞的眾多產品,該漏洞藏匿在Java開放源碼框架Apache Struts 2上,允許駭客利用遠端執行任何程式碼。

目前,Apache基金會在今年3月修補了該漏洞,但攻擊程式也已在網路上蔓延。該漏洞總計影響了甲骨文各式產品中的25種元件。更多新聞

駭客入侵德國媒體Studio71執行長公司帳號,造成近千名YouTuber個資外洩

駭客組織OurMine於4月18日高調公開攻擊事件過程,破解了德國媒體Studio71執行長的公司帳號密碼,進一步入侵了Studio71的內部資料庫。該資料庫擁有近千名曾與Studio71共同製作節目的YouTuber電子郵件與密碼。OurMine在網路公開了這批帳號的個資,並向YouTuber勒索700美元(新臺幣約2萬元),付款才會刪除外洩資料並解除遭OurMine控制而關閉的YouTube帳號。更多資料

英國國家打擊犯罪調查局提出警告:遊戲論壇逐漸成為培養駭客的溫床

英國國家打擊犯罪調查局(NCA)近日發布一份網路犯罪途徑調查報告《Pathways Into Cyber Crime》,報告中強調,遊戲論壇逐漸成培養年輕駭客的環境。年輕玩家起初只在遊戲論壇上,發布遊戲作弊程式碼和模組,之後為了向同儕證明實力或想完成更高階的挑戰,來滿足自身成就感,玩家會轉往地下駭客論壇,或利用YouTube的攻擊教學短片,來學習如何利用木馬來遠端遙控受害者電腦,以及自行開發惡意程式。更多資料

美國國家安全局利用駭客工具攻擊Windows漏洞,臺灣也是重度遭駭區

資安公司BinaryEdge表示,影子掮客近期再度公布,美國國家安全局(NSA)利用駭客工具DoublePulsa,鎖定Windows電腦間檔案共享的Server Message Block (SMB)協定漏洞來發動攻擊,影響作業程式包含Windows Server 2003、Windows Server 2012、Windows XP、Windows 7和Windows 8。BinaryEdge在網路掃描裝置發現,已經有183,107臺Windows電腦受惡意程式DoublePulsa感染,臺灣也在受感染名單內,排名第4。NSA主要利用DoublePulsa駭客工具,來竊聽受感染的Windows電腦,以及允許駭客執行任意程式。更多資料

20款Linksys路由器存在嚴重漏洞,可能遭駭客鎖定而成為殭屍裝置

網路顧問公司IOActive資安研究人員Tao Sauvage與獨立研究人員Antide Petit於4月20日披露,20款Linksys無線路由器內有10個安全漏洞。駭客可以利用該漏洞,強制重新啟動該裝置,並且更改裝置設定,造成使用者無法上網。不僅如此,IOActive掃描網路後發現,有7,000臺無線路由器裝置曝露在網路,其中有11%裝置仍然使用預設帳密,容易遭駭客入侵成為殭屍裝置。Linksys已展開修補,更新所有受到漏洞影響的裝置韌體,並建議用戶啟用自動更新機制、關閉未使用的Wi-Fi訪客網路服務,以及變更裝置憑證。更多資料

又有駭客公開兜售勒索軟體,每套5千元即可入手,還提供勒索管理後臺

網路科技公司Recorded Future的網路威脅研究團隊研究員Diana Granger於4月18日揭露,一名俄羅斯駭客DevBitox在地下論壇公開兜售勒索軟體Karmen,只賣175美元(新臺幣約5,400元)。Karmen還提供了一個線上追蹤受害電腦的入侵情況和付贖金的勒索管理後臺。目前資安公司推估,DevBitox已賣出了20份。更多資料

俄國駭客涉信用卡盜刷在美被判27年牢獄

美國司法部檢察署辦公室於4月21日宣布,32歲的俄國駭客Roman Valerevich Seleznev在2009年10月到2013年10月期間,植入惡意軟體在美國超過500家零售商店PoS機,總共竊取170萬筆信用卡資料,並且在各個地下市場銷售,已犯下了電信詐欺、故意損害受保護的電腦、自受保護電腦取得資訊、加重身分竊盜,以及非法持有與存取裝置等38項罪名,被處以27年有期徒刑,創下在美國的駭客刑期最高紀錄。根據估計,Seleznev行為總計造成3,700家金融組織損失超過1.69億美元(新臺幣約51億元)。更多新聞

俄羅斯駭客利用推特發文,命令殭屍網路Lame發動DDoS攻擊

根據資安網站MalwareHunterTeam近日在推特揭露,一名疑似來自俄羅斯駭客Illusion利用推特的發文方式,命令殭屍網路Lame鎖定對象發動DDoS攻擊。駭客利用Lame感染裝置後,同時植入惡意程式driversUpdate.exe,這些裝置可以接收多種指令,例如target、stop、dexe、exe、df等。不過目前,Twitter尚未關閉這Illusion帳號。更多資料

美國一名男子提告耳機製造商Bose,不滿業者暗中竊取消費者個人資料的行為

美國伊利諾州法院於4月14日收到一名叫Kyle Zak男子提告,控訴耳機製造商Bose未經用戶同意,暗中蒐集個資給廣告公司Segment,要求500萬美元(新臺幣約1.5億元)的賠償。訴訟書內容表示,Bose利用名為Bose Connect App來蒐集用戶資料,包括用戶名、電子信箱、產品序號,以及用戶收聽過的音檔、音樂列表等。Kyle Zak認為,Bose蒐集這些資料等於透露用戶性格、政治立場、性傾向和其他隱私等,已經違法了美國聯邦法和地方法律,才要求Bose立即停止此行為。更多資料

整理⊙黃泓瑜

熱門新聞

2026-03-06

2026-03-11

2026-03-12

2026-03-10