作者 創泓科技產品經理Jim Huang

物聯網(IoT)是一項被引領期盼的未來技術潮流,只是在人們不斷歌頌IoT所帶來的美好未來時,另一個造成恐慌的「未來」(Mirai惡意程式),則在2016年底開啟了物聯網安全威脅之門。

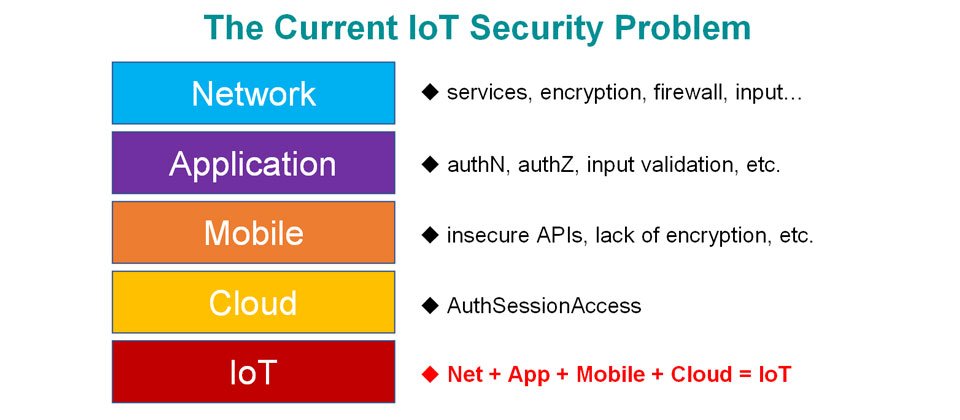

物聯網並不只是一個可以連上網際網路的裝置而已,事實上,物聯網可以說是集合網路、應用程式、行動化、雲端等科技之大成,甚至包括大數據及AI人工智慧等等;但相對的,這些科技所存在的安全問題,也同樣被移植到物聯網,並且產生複合性的威脅,而Mirai則是利用物聯網這項科技存在的漏洞威脅,所應運而生。

事實上,Mirai是一款惡意軟體,針對執行Linux的系統,使之成為被遠端操控的「殭屍」,透過殭屍網路進行大規模網路攻擊。一群網路攻擊者利用Mirai所發動的DDoS攻擊,創下每秒Tb級的攻擊流量,另外,他們也成功癱瘓Dyn網路服務商的DNS服務。

同時,此次DDoS攻擊有效地擊中要害,並且造成北美各大網站受到影響,使用者無法瀏覽,而這些攻擊,則是來自高達10幾萬臺被Mirai所感染的IoT裝置(IP Camera),作為殭屍網路利用。

更令人憂心的是,Mirai原始碼被該作者公布後,已經促成新變種殭屍網路形成。根據Level 3威脅研究中心研究估計,Mirai殭屍裝置的數量從21.3萬臺,增加到49.3萬臺,並且已演化出能感染Windows裝置的版本,勢必擴大Mirai殭屍網路的感染範圍。

雖然威脅越演越烈,但相對地,由於Mirai事件的爆發,也同時驚醒人們對於物聯網安全的注意。

IoT物聯網是融合網路、應用程式服務、行動化、雲端等多種科技的集成體,也因此,各項科技技術所存在的安全問題風險,也同樣存在於物聯網,並且更容易產生複合性的攻擊威脅。(圖片來源/RSA Conference 2015)

物聯網設備是發動DDoS攻擊的完美平臺

過往要實現一個DDoS攻擊並不容易,但隨著物聯網在業者的推波助瀾下,促使聯網的裝置系統大幅度增長。

根據國際研究顧問機構Gartner預測,2017年全球使用中的連網物件數量,將達到84億個,到2020年更將增至204億個。而另一知名市調機構IDC更預估,在2020年,全球IoT裝置數量將達到300億個。

這樣的數量何其驚人!或許有人認為「這一切都是假的,嚇不倒我......」,但現實中,光是我們日常接觸或使用的聯網裝置,就已不下數十種,例如:安全監控設備(IP Camera)、無線基地及分享器、網路儲存系統(NAS),或是任何冠上智慧聯網的電器設備(Smart Devices)。

不過,目前絕大多數的物聯網,都以能夠快速投入市場為目標,因此,長期以來,僅以最低標準來看待「安全」議題。事實上,在Mirai所引發的攻擊前,便已經有多起物聯網安全事件在警告著,包括華碩(Asus)、Belkin、Cisco Linksys、友訊(D-Link)、Netgear、小米、TP-Link等知名且廣為使用的無線路由器,都傳出暴露重大的資安漏洞問題的消息,而令人擔憂的是,類似的問題發生,仍層出不窮。

有人說:「物聯網設備是發動DDoS攻擊的完美平臺」?為何如此?這絕對與物聯網設備的特性有關:

● 常保可連結性:物聯網設備與互聯網的連結幾乎是7/24不中斷,而人們也很願意保持物聯網設備不斷網、不斷電的狀態,即使設備是處於閒置的狀態。

● 具有不錯的運算能力:為了加速處理能力以提升服務品質下,有越來越多的物聯網設備,都配置了不錯的系統規格,舉例來說:一片Raspberry Pi 2配備了單顆4核心時脈900MHz的ARM Cortex-A7處理器,以及1GB記憶體,而這樣的硬體組態,就可以運行500個Docker容器。

● 安全不設防的設計:由於物聯網設備的多樣化與複雜性,因此,幾乎都沒有內載、安裝安全軟體。當然,沒有適合於物聯網型態的資安軟體,是因素之一,而另一層因素是為了避免影響效能。

● 嵌入式系統:物聯網設備主要採用Linux或Windows嵌入式系統設計,但嵌入式系統宛如複製人大軍,雖然方便物聯網設備大量生產或改造,但是被發現可利用的弱點時,也將會造成通盤崩壞的局面。

基於上述的特性,物聯網設備對於駭客而言,無疑是個取之不盡、用之不竭的寶地。

以Mirai攻擊為例,受Mirai惡意軟體感染的裝置,會持續在網際網路上掃描物聯網裝置的IP位址,之後,Mirai會透過超過60種常用預設使用者名稱和密碼,辨別出易受攻擊的裝置,然後,登入這些裝置,以注入Mirai惡意軟體,而受感染的裝置將會繼續正常工作,只是成為Mirai所掌握的上萬名殭屍網路軍隊中的一員,靜靜地等待攻擊者下達攻擊指令。

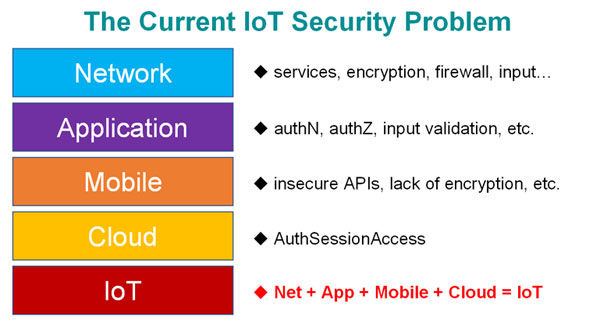

物聯網已經為全世界許多國家所使用,並且有多數遭受殭屍網路感染而被利用著,中國及美國為全球主要的物聯網設備製造及使用的國家,因此分佔第一、二名;而位居第三的巴西則應與2016奧運有關。(圖片來源/NexusGuard)

地下犯罪經濟將助長物聯網安全威脅

另一個物聯網安全陷入重大危機的因素,則是近幾年來的資安攻擊,已經跟地下犯罪經濟有著高度依存,而且,各類型的駭客工具,已經發展出專業化的駭客黑市交易平臺,例如,提供DDoSaaS(DDoS服務)、以每小時5美元起跳的不同等級服務。

駭客也將攻擊工具及服務,猶如軍火演練一般,進行實際展示。以最近臺灣證券業所遭受的DDoS勒索攻擊事件,也是透過駭客黑市所致,先不論攻擊的用意是否為了勒索或有其他目的,其結果已經反映出,國內對於DDoS攻擊的應變能力及處理能量上,是不足的。

同時,駭客黑市也逐步將物聯網IoT,轉換成殭屍網BoT (BotNet of Things)。而且,除了Mirai之外,還有其他各類型的惡意程式,正悄悄運作中,不斷吸納殭屍魁儡軍團,不僅可以針對指定的目標及產業,發起DDoS攻擊,也可以施展分隊游擊或聲東擊西,抑或是採取連續技(癱瘓資安設備->攻擊穿透->注入惡意程式)等等不同的戰術。

就以近期狀況而言,我們看到attackscape.com針對全球各國IoT殭屍網路行為分布,提出了2016年第四季偵測分析結果,裡面談到,全球至少有426,770臺具弱點可利用的物聯網設備,而且,基於Mirai感染機制下,將會有更多的殭屍網路設備增加。另外,從Nexusguard《DDoS Threat Report Q4 2016》報告中顯示,中國及美國所佔數量最多,而臺灣也在第十名。

物聯網的安全需求

首先,你必須先瞭解物聯網的架構,以及對應的安全管控議題,並且,避免將長期受到訓練的傳統資安防護概念,直接套用在物聯網,歸零之後,再重新逐層建構你的物聯網安全模型。

如前述提到,物聯網可說是集合網路、應用程式、行動化、雲端之大成的進化體,因此,其安全上的威脅議題,也變得比我們可以想像的還要更複雜。

對於物聯網的研發過程,業者必須更應著重「安全的系統發展生命週期 (SSDLC)」,在考量系統功能性的同時,即導入安全性的思維──於系統開發之初,就要進行各項必要的安全防護措施。雖然這會拉長設計的時程,卻降低了系統後續維護的成本,以及遭受到攻擊行為的損失。

我們可參考幾個近期實際案例,像是中國廠商「雄邁」所打造的機板,是Mirai殭屍網路的重要組成份子,而最近則再次被公布用於閉路監視設備(CCTV)的超級權限密鑰,這些資訊已然洩露於網路上,令人憂慮。

此外,於2017年初,美國聯邦貿易委員會(FTC)也提出指控,認為臺灣網路設備商友訊科技與其美國子公司,未能採取適當的安全措施,導致其無線路由器與網路攝影機易遭駭客攻擊,進而危及美國消費者的隱私權;先前,FTC也曾對華碩提告,而華碩則已於2016年2月和FTC達成和解。

就產業的發展而言,對於物聯網的安全規範及對策,也開始受到重視,目前已有相關的組織機構投入,並且著手制訂。

例如,由英國國家微電子研究所主導,於近期成立的物聯網安全基金會(IoTSF),已經獲得了30家以上的廠商與機構的支持,其中,包括:Broadcom、Freescale、Imagination Technologies、Inside Secure,以及Tokyo Electron、Vodafone、u-blox等公司,同時,還有一些學術單位。

除此之外,OWASP組織也推動了「OWASP Internet of Things Project」。而這項計畫的主要宗旨,在於幫助製造商、開發人員和使用者,能夠更為瞭解物聯網相關安全問題,並促使任何環境中的用戶,在構建、部署或評估物聯網技術時,能夠做出更好的安全決策。

與其擔心DDoS攻擊,更應關注未來更多的勒索威脅

在臺灣,我們仍舊習慣於消極被動的資安應對方式,如近期所發生的多家證券業者遭受DDoS勒索攻擊的事件下,即引發一波DDoS防護方案的熱潮,但也總是抱持尋求萬靈丹的心態,不願意正視檢驗自身不足之處,從「APT熱潮」到去年「加密勒索熱潮」都可見一班。

其實,資安防護能否健全的根基,始終來自於你對自身的弱點風險掌握,畢竟,駭客將施展的攻擊手法,是不可預知的。

就以「破窗效應(Broken Windows Theory)」來比擬,環境中的不良現象,如果被放任存在,就可能會誘使人們仿效,甚至變本加厲,而所要採取的解決之道,除了「要有好窗」之外,還要「經常謢窗」,並且「及時補窗」。

因此,當前的資安保護方法就是「比快」,快速掌握趨勢、快速檢測找出可趁之處、快速建立應變對策。

.jpg)

物聯網架構主要包括:感測層、網路層,以及應用層,各層的設備系統擔負不同的角色功能,並涵蓋不同的維運者,因此,在安全評量上,不能僅從單一維度思考,圖中的安全需求模型所列出的基礎項目,可做為參考。

OWASP前十大物聯網弱點項目

早在2014年,OWASP組織針對物聯網安全,提出了「OWASP Internet of Things Project」,目的在協助製造商、開發人員及使用者,都能更清楚了解物聯網相關的安全議題,表中為物聯網前十大弱點項目。資料來源:OWASP

1. 不安全的網頁介面(Insecure Web Interface)

2. 驗證或授權不足(Insufficient Authentication/Authorization)

3. 不安全的網路服務(Insecure Network Services)

4. 欠缺傳輸加密或完整性驗證(Lack of Transport Encryption/Integrity Verification)

5. 隱私考量(Privacy Concerns)

6. 不安全的雲端服務介面(Insecure Cloud Interface)

7. 不安全的行動應用介面(Insecure Mobile Interface)

8. 安全組態的不足(Insufficient Security Configurability)

9. 不安全的軟體或韌體(Insecure Software/Firmware)

10. 貧乏的實體安全措施(Poor Physical Security)

專欄作者

熱門新聞

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23

2026-02-20