作者 叡揚資訊資訊服務事業群處長Jake張、Gelmalto IDP亞太區高級資訊安全工程師Jeff陳

普遍印象中,資料加密後密文通常為變長的亂碼型式,造成資料識別困擾,因此,近期許多產業在加密處理資料時,產生密、明文長度與格式相同的需求。而於資料格式及查詢效率等多重考量因素下,對於檔案型靜態資料,以及資料庫動態資料保護作法,可能會有不同的加密方式抉擇。

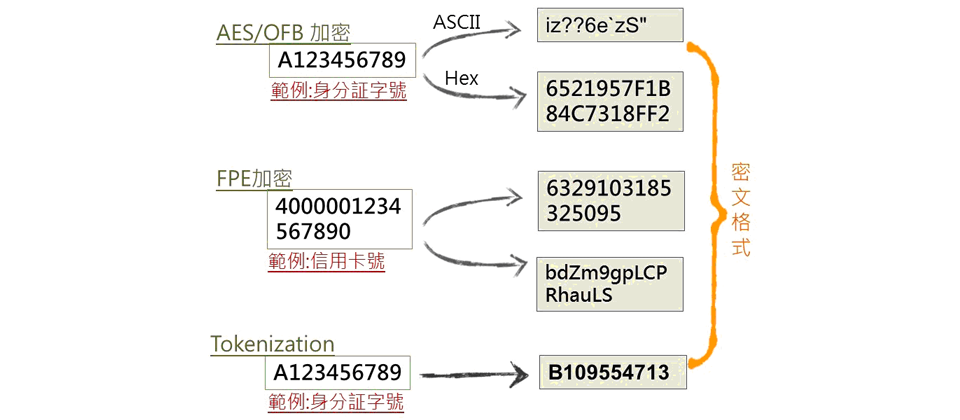

面對眾多資料保護作法,我們先分別針對AES加密(Advanced Encryption Standard)老方法,以及FPE(Format-Preserving Encryption)、Tokenization這兩種新方法,就明、密文格式探討。

● AES不同模式的特性:AES為常用對稱式加密演算法,密文長度會因此增加,進而造成資料呈現的困擾。但所有AES加密過的密文,都一定比明文長嗎?其實,AES常用CBC模式,因為以16 Bytes為單位處理,如明文不到單位長度,會補上不足;而如果是採用OFB(Output Feedback)等模式,則可維持密文(ASCII)與明文長度相同,或兩倍長的16進位值型式。

● 高階FPE作法:近年發展的FPE不是新興的演算法,而是搭配加密或雜湊演算法的一種高階技術,將原看似亂碼的密文,調整為可讀文、數字外,更可與明文格式相同。

● 欺敵的Tokenization:機敏資料經Tokenization後,隨機產製為Token,外觀與明文格式完全相同,沒有密文解密之可逆風險,為較徹底去識別化作法,而這種資料特別適用於追踪分析與網路流通。

而它與FPE差異在於,Token與雜湊處理之密文對照,存於保險箱(如Gelmalto SafeNet所使用的Token Vault),日後在查詢資料時,可搭配運用雜湊值,比對Token Vault內容,再關聯資料庫Token值,取得結果,解決以往解密查詢耗時問題。另外,經過Tokenization的資料,如信用卡號,外觀與原卡號外型一致,竊取之卡號Token無法通過認證,駭客也難判斷資料為真實或變造後的資料。

傳統資料保護所面臨的問題

檔案與資料庫的資料因各自運用方法不同,遭遇的保護問題也有別,例如:

● 靜態檔案資料保護作法:傳統對於敏感性資料保護方法,首先會想到Encryption,但Encryption的結果通常不如預期,通常密文長度會改變,其次,密文為一組不易識別的亂碼,在執行分析應用時會受限。

● 動態資料庫資料保護作法:資料庫保護作法概分兩種:一為保護資料存放檔案,惟無法防範合法使用者竊取資料;另一為資料直接加密,會面臨資料庫結構與應用系統調整的工程,同時,資料加密將嚴重影響查詢效能,而這也是大家認為加密很重要,卻遲遲未執行之因素。

健康醫療產業的資料保護

健康醫療產業資料具備數量龐大、內含各式病患就診的機敏個資特性,這些就診與病歷記錄,也成為研究或保險機構執行疾病趨勢分析的重要來源,如何兼顧研究便利性及資料安全性是難題。我們實作需求及經驗摘述如下:

● 如同研究文獻調查看法,某醫療企業,同樣強烈要求密、明文長度、格式維持不變,經過測試驗證後,客戶除了期望長度相同外,同時要求外觀能方便辨識資料是否經加密處理,否則可能造成管理困擾。

● 當資料使用單位要求明、密文長度一致、格式可區隔,加上資料提供單位有離線作業限制,若以AES/OFB搭配FPE演算法,可視為兼顧加密效能及密文格式之選項。

在資料離線加密情境時,如果不要求密明文格式一致,以AES/OFB加密及16進位呈現為不錯的選擇,而於本案例密文格式要求下,FPE為建議方案,雖不若AES能於約2分鐘完成1千萬筆資料加密,卻也能於10分鐘內完成。

電子商務產業的資料庫保護

某電商業者網路商城平臺管理者帳密遭竊,造成客戶個資遭盜用、電話詐騙,導致消費者權益嚴重損失;業者原希望採取資料庫個資加密保護,惟面臨內部AP部門反彈,不同意大幅度調整資料庫結構,也不希望應用系統變動。

而我們提出的分析及建議方案如下:

● 鑑於供應商數量眾多,駭客易藉由合法供應商使用者潛入,取得客戶個資,即使資料加密,仍存在金鑰一併遭竊,以及資料遭到逆向破解之風險。

● 專案團隊建議企業可以採取Tokenization作法,機敏資料經過記號化產生的Token值,雖外型與原資料格式一致,惟隨機產生,完全與原始資料去識別化,即使Token外流,完全不存在解密風險。

● 機敏資料以Token替換時,資料庫結構完全不須變動,僅系統微調,即使盜竊者仍取得資料,也不能分辨Token資料真偽,同時,因無法取得安全的Token Vault,也就無從破解,而對駭客產生欺敵效果!

對症下藥,善用去識別化方法

經過分析前述去識別化方法特性,以及實作經驗,依適用作業情境,我們建議選用去識別化方案,作法摘要如下:

● 要求密、明文格式相同:對大量靜態資料加密、同時對密文格式及長度要求高之作業,FPE較為適合。

● 大量資料高速加密:對資料量龐大、加密效能要求較高,而格式要求不高者,AES/OFB為不錯選項。

● 不變動資料庫結構的保護方案:採用Tokenization作法,機敏內容可保有原資料特性,如:身分證字號套用Tokenization,成為另一組符合身分證編碼原則之字串,如此一來,除了可用於資料分析,同時可公開流通,不怕盜用。

透過上述方式,企業在面對相關的情況時,即可做出正確抉擇,因應不同的資料處理需求。

.png)

專欄作者

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23

2026-02-23