在這一周漏洞利用消息中,共有8漏洞需特別關注,其中2個要優先注意的是,微軟本月例行性安全性更新所修補的Win32k權限提升漏洞CVE-2023-29336,以及Ruckus Wireless修補旗下多款路由器產品的CSRF與RCE漏洞CVE-2023-25717,還有6個本周尚未提及,屬於早年已知漏洞,分別是Red Hat Polkit(CVE-2021-3560)、Linux kernel(CVE-2014-0196、CVE-2010-3904)、Jenkins UI(CVE-2015-5317)、Oracle Java SE與JRockit(CVE-2016-3427)、Apache Tomcat(CVE-2016-8735)。

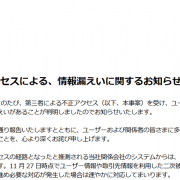

在威脅焦點新聞事件與趨勢方面,以微星3月遭駭事件波及Intel開機安全機制BootGuard最受矚目,以及工控資安業者Dragos揭露自身遭勒索軟體意圖攻擊但未被得逞的狀況,還有自從勒索軟體Babuk原始碼遭公布後,有研究人員發現,近期不少勒索組織因為自身不擅長在Linux平臺開發惡意程式,而選擇使用現有的原始碼加以修改。

在國內方面,iThome主辦的2023 CYBERSEC臺灣資安大會於本周舉行,今年持續有多位世界知名資安領袖與專家在臺發表主題演說,提供國內產業更多最新資安動態,包括美國前國土安全部長Janet Napolitano、Google威脅分析小組(TAG)負責人Shane Huntley、Cyber Defense Matrix發明人Sounil Yu,以及趨勢科技首席技術策略長David Chow、Fortinet資安策略長Derek Manky等,以及現場共有二百多場演講的專業資安會議,加上大會活動現場的資安展覽與Cyber Talent資安人才展區,整場共吸引超過1萬8千人參與,再創歷年之最。同時,iThome 2023資安大調查也在本周出爐,揭露來自國內兩千大企業最新調查的資安災情、資安投資動向。

【5月8日】付費版ChatGPT試用流程有漏洞,使用者可透過相同電話號碼搭配特殊字元重複申請

大型語言模型ChatGPT吸引了網路罪犯的目光,駭客爭相取得付費帳號,試圖將其用於攻擊行動,但最近有資安業者揭露「無限試用」的手法,起因是OpenAI在提供試用服務的過程中,雖然要求使用者必須登記沒有註冊該服務的電話號碼與電子郵件信箱,但因為驗證電話號碼的流程瑕疵,而能讓攻擊者只需透過一組電話號碼,就能不斷申請試用ChatGPT付費服務。

Fortinet近期發布了5月份的例行更新,當中針對FortiADC、FortiOS、FortiProxy修補了高風險漏洞而相當值得留意,IT人員應儘速套用相關修補程式。

在今天的資安新聞裡,有2則遠端終端裝置(RTU)的漏洞修補資訊,這些RTU設備往往會用於關鍵基礎設施(CI),相關漏洞帶來的影響可能會相當廣泛。

【5月9日】安卓惡意程式FluHorse鎖定臺灣、越南用戶,偽裝成ETC及銀行App行騙,目的是使用者的雙因素驗證碼

安卓惡意程式的攻擊行動變得相當頻繁,不時有時故傳出,但大部分都是以提供各式實用工具(如修圖、手電筒App),或是假冒多個銀行的App來發動攻擊。而最近名為FluHoruse的惡意軟體相當特別,目前研究人員發現駭客只針對了3款App的使用者下手(其中一款尚未找到被假冒的應用程式),值得留意的是,其中一個目標,就是與我國高速公路用路人有關的遠通電收App。

針對臺灣高科技廠商的攻擊行動後續發展也值得留意。勒索軟體Money Message聲稱從臺灣電腦大廠微星竊得1.5 TB資料,索討贖金不成後將資料公開,結果有研究人員發現,這些外流的資料很可能波及各家採用Intel處理器的電腦。

在攻擊行動之外,詐騙在臺灣極為猖獗的現象,也引起政府重視。近日臺灣高等檢察署查緝詐欺及資通犯罪督導中心正式揭牌,行政院長陳建仁致詞時提出政府將從4大面向來打擊詐騙。

【5月10日】微軟發布5月例行更新,緩解3個零時差漏洞,已有部分被用於攻擊行動

9日多家廠商發布5月份例行修補,包含微軟、Adobe等軟體業者,以及西門子、施耐德電機等OT設備業者,其中最值得留意是微軟發出的公告,因為當中修補的零時差漏洞CVE-2023-29336、CVE-2023-24932已出現攻擊行動,不過,微軟並未透露更多細節,但資安新聞網站Bleeping Computer指出,駭客可能利用CVE-2023-24932部署名為BlackLotus的UEFI bootkit。

本周推特傳出先前可能發生資安事故,因為有用戶於4月發生私密圈訊息服務Twitter Circle功能失效的情況,直到最近推特終於證實確有此事,並指出是該服務發生資安事故導致。但該公司並未透露有多少用戶受到影響。

殭屍網路針對無線網路系統而來的攻擊行動,也值得留意。有研究人員揭露殭屍網路AndoryuBot的攻擊行動,駭客利用了2月修補的重大漏洞CVE-2023-25717,來攻擊無線網路管理系統Ruckus Wireless Admin,一旦得逞,很有可能整個無線網路環境都會遭到駭客擺布。

【5月11日】資安業者Dragos遭到網路攻擊,駭客企圖假冒即將就職的員工入侵

員工就職的流程竟成為駭客意圖入侵資安業者的管道!資安業者Dragos證實近日遭到使用勒索軟體的駭客組織攻擊,駭客假冒尚未就職的員工,通過相關流程並取得部分存取權限,所幸該公司察覺異狀採取行動而沒有成功。但離譜的是,駭客事後竟向其高階主管開口索討贖金,揚言不付錢就會對其家人不利。

WordPress網站的外掛程式漏洞也相當值得留意,有資安業者揭露外掛程式Advanced Custom Fields的漏洞CVE-2023-30777,並指出至少7成網站曝險,呼籲網站管理者要儘速處理。

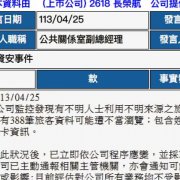

【5月12日】2022年發生50起以上資安事故的臺灣企業比例上揚,接近四分之一

臺灣常年處於周邊國家威嚇的情況,還有經濟導向駭客的威脅,企業遭遇資安事故不時傳出,但究竟有多嚴重?iThome於5月11日公布2023年資安大調查結果,有23.4%企業2022年遭遇超過50次資安事件,換言之,這些企業平均每週就要遇到一次。如此險峻的情勢,也使得各個產業都在今年增加相關預算,其中又以醫療業的成長幅度最大。

由於臺海情勢日益緊張,為期已超過1年以上的烏克蘭戰爭引發網路攻擊加劇,也非常值得我國借鏡。Google威脅分析小組(TAG)於臺灣資安大會上,公布俄羅斯對於烏克蘭、北約國家這1年來網路攻擊態勢,指出開始進行軍事行動之後,俄羅斯駭客的網路攻擊行動翻倍成長。

竊資軟體的攻擊行動最近也出現新手法,大家需提高警覺。有資安業者揭露竊資軟體Aurora的攻擊行動,但特別的是,駭客偽造了人們熟悉的Windows Update更新畫面,引誘使用者依照指示下載惡意程式。

熱門新聞

2023-12-03

2024-04-24

2024-04-25

2024-04-26

2024-04-22

2024-04-22

2024-04-22