iThome

為了更好應對攻擊者的入侵行為,MITRE在2020年8月時,公布全新的主動式防禦知識庫,稱之為MITRE Shield,他們並在2021年3月於RSAC 365線上議程透露更多細節,當中指出他們希望進一步透過Shield的戰略與技術手法,扭轉過去網路攻防都是由攻擊者選擇時間、地點與交戰方式的劣勢。

對於MITRE Shield主動式防禦知識庫的發展,連續兩年參與ATT&&CK評估計畫的奧義智慧,也關注此一知識庫的發展,他們認為,在處理資安事件回應(IR)時,就有用到類似的概念。該公司資深研究員陳仲寬指出,欺敵確實在Shield佔了很大的部分,不過他也強調,整個過程的觀察,以及攻擊的互動,同樣是關鍵,尤其是在互動方面。

欺敵、觀察與互動是重點,可視為企業進階的防禦戰略

就以往的資安框架來看,大部分都是聚焦保護、偵測與回應,但都沒有將互動這個要素放進去,因此,也許會需要有一個面向,像是偵測時同時需要互動,才能做到比較好的回應。

更進一步而言,陳仲寬指出Shield的最大意義,是開啟了戰術層級的畫分。比如先引導、監控、互動、持續,再監控,MITRE從防禦者角度,將戰術層級拆分出來。

而這樣的作法,顯然MITRE也是希望能夠複製ATT&CK的成功經驗。現在,MITRE將主動式防禦的各種技術手法有了系統性的歸納,同樣整理為一套知識庫,如此一來,將有助於我們理解主動式防禦中,可採用的戰略與技術手法。

對於這套主動式防禦知識庫的理解,陳仲寬認為,搭配ATT&CK是更好的使用方式。他指出,單獨瞭解主動式防禦的技術手法也行得通,只是缺乏全局觀,雖然知道可採用這些主動式防禦的技術手法,但不知道做這些事情,可以防禦那些攻擊,因此同時參照ATT&CK來應用是更好的作法。而且,目前這個知識庫有許多部分是專注在欺敵,涵蓋面還不夠全面,例如仍缺乏最後階段通常要有的減緩與清除,而在Shield當中,目前只有牽制與破壞的概念較為接近。

他提醒,主動式防禦只是一個面向,並不能完全代表整個防禦體系。更具體一點來看,Shield屬於較進階的防禦手法,所以可能不會是企業第一步就採用的防禦手段。

對此,該公司共同創辦人叢培侃也指出,當企業IT架構與資安防護都已經成熟,想要更進階更主動一點,就可以往這方面思考。

綜合而言,從一開始MITRE對於主動式防禦範圍的定義,我們除了看到欺敵與交戰的部分,同時也包含基本防禦技術與能力。若連基本的安全控制、隔離與監控等都沒有,單使用欺敵方面的技術手法,並不實際。

特別的是,叢培侃也提及,當他們在看這樣的防禦戰略時,其實是倍感親切,原因在於,他們處理很多攻擊事件調查時,也會運用類似欺敵的方式,而他們會使用的場景,就是在處理資安事件回應時——當駭客已經入侵當前這個單位,因此接下來可能會與駭客有直接交戰的機會,就很適合使用,可以讓攻擊範圍及規模限縮,並迫使攻擊者拿出更多壓箱寶的手段。

面對入侵攻擊手法,Shield與ATT&CK可交互運用驗證

另一方面,自從MITRE拓展ATT&CK框架與知識庫,解析了入侵攻擊面,現在他們更是認為,從ATT&CK發展到Shield是自然而然的過程,防禦方若同時使用兩者,其實更是可以有效增強防護能力,畢竟,針對攻擊者行動的ATT&CK,可經常提供防禦者反制的機會,而對於Shield的使用方式,MITRE現在已將主動式防禦的技術手法,對應到ATT&CK的攻擊技術手法,而且可以從攻擊者組織的角度來切入。

陳仲寬舉例,以Chimera這個駭客組織為例,MITRE已經匯整該組織在入侵過程,曾使用過的各式攻擊技術手法,例如Scheduled Task/Job(T1053)就是其一,而要對應這個攻擊來做到主動式防禦的話,就可以使用Decoy System(DTE0017),透過這樣的欺敵技法來應對該攻擊手法。

較特別的是,他還提到另一個由第三方研究人員提出的DeTTECT專案,與Shield的作用有些類似,目的是提供防禦者將ATT&CK攻擊技術手法,與防禦者技術手法作對應,因此也是企業在關注ATT&CK應用時,可以參考的資源。

複製ATT&CK成功模式,Shield盼成進階防禦新利器

而其他臺灣業者又是如何看待Shield的應用呢?臺灣KPMG(安侯建業)顧問服務部執行副總經理謝昀澤表示,他們同樣關注Shield的發展,主要原因是,先前ATT&CK辨識了駭客可能的攻擊手法,相對地,企業防守方就可以透過ATT&CK的技術手法,反推組織內防禦縱深是否足夠,而這樣的思維,有如防火牆規則設計的反向表列的方式,例如設定拒絕的連線,除拒絕的連線外,其他都接受等。因此,如果攻擊者採用了比較奇特的攻擊方式,甚至是ATT&CK中尚未辨別的技術手法,此一攻擊就有可能實現。

而就Shield而言,此一框架提供組織更積極的防守思維,比如臺灣目前的軍事戰略是「戰力防護、濱海決勝、灘岸殲敵」,與Shield裡面針對防守方「殲敵」的方式有共通性,有別於其他如NIST CSF等框架,MITRE Shield提出了Cyber Deception欺敵的概念,此種戰術就是要把敵人引進防禦框架中,除了可辨識敵人使用的工具、排程的作業等,更積極的將攻擊者加以隔絕與殲滅。

因此,KPMG現在除了關注Shield知識庫所提及的機會空間(Opportunity space),也就是在對手採用攻擊技術時,將對方引導至高階主動式防禦的可能性,他們同時也關注使用情境,以及 Shield下一版本的發展。

無論如何,目前MITRE Shield的發展還不到一年,過去ATT&CK在2015年發起後,也是直到2018年才開始廣受市場重視。而在ATT&CK的成功經驗後,Shield在此基礎之上的應用發展,確實也備受企業資安界關注。

就現階段而言,此一主動式防禦在戰術與技術手法層面,都已經有了初步的統整,讓防禦者可以利用,更好地去建立主動式防禦解決方案,而MITRE也表示,未來將持續改進,甚至針對特定駭客組織建立主動式防禦的自動化腳本,因此,未來發展值得企業追蹤與關注。

MITRE ATT&CK整合Pre-ATT&CK, 技術手法分類更細

.jpg)

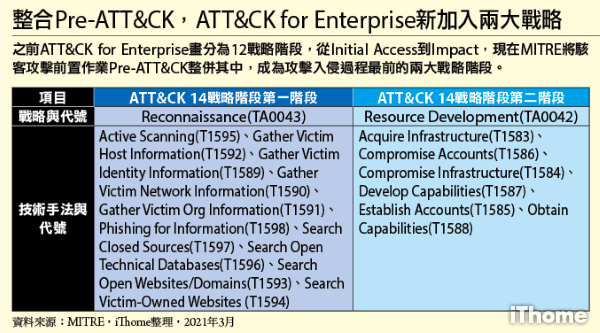

在關注MITRE Shield發展的同時,MITRE ATT&CK最近一年的新變化,同樣受到重視。最明顯的改變,就是將原先的Pre-ATT&CK,整合到ATT&CK Enterprise,成為最前兩個階段,分別是偵察(Reconnaissance)與資源開發(Resource Development),因此ATT&CK現在總共畫分14個戰術階段。

而且,這裡同樣提供Shield與ATT&CK的對應,例如在偵察階段的攻擊技法Gather Victim Identity Information(T1589),其對應的主動式防禦技法,包含三種:分別是Decoy Account(DTE0010)、Decoy Persona(DTE0015),以及Network Monitoring(DTE0027)。

在這樣的整合之下,顯然MITRE正持續將ATT&CK涵蓋面向擴大,不過,奧義智慧資深研究員陳仲寬提醒,日後企業組織在使用ATT&CK時可能需要注意,因為過去的ATT&CK主要聚焦端點偵測與反應(EDR)領域,而Pre-ATT&CK是聚焦威脅情資領域,比較像是與OSINT(Open source intelligence)相關,而使用者要能區分其差異,看待整體ATT&CK才不會誤解。

同時,我們也看到MITRE在將各種攻擊技術手法,有了子項目的細分方式。舉例來說,像是在Phishing(T1566)網釣攻擊手法之下,依據性質不同又可再區分為三種子項目,包含了Spearphishing Attachment(T1566.001)、Spearphishing Link(T1566.002),以及Spearphishing Via Service(T1566.003),而這樣具體的畫分,看起來是可以讓攻擊手法的資訊,能有更直觀的展現方式。

附帶一提的是,ATT&CK評估計畫第三輪在2020年下半已經展開,設想的攻擊對象是Carbanak與FIN7,兩者均是專門攻擊金融業的駭客組織,奧義智慧共同創辦人叢培侃表示,今年參與的資安業者又比上一輪更多,在3月底後應該就會發表評估結果。

熱門新聞

2026-02-06

2026-02-09

2026-02-06

2026-02-09

2026-02-09

2026-02-09

2026-02-09