基本上,勒索軟體發動攻擊的地方,主要還是在端點電腦上,因此針對端點提供保護的措施,乃是兵家必爭之地。由於近年來,針對企業的持續性進階威脅(APT)攻擊相當常見,不少廠商推出新興的次世代防毒軟體(NGAV),就強調能夠抵擋這類未知攻擊,而不像傳統防毒軟體的做法,有待仰賴特徵碼更新後,才能識別並加以攔截。

不過,即使是發展已久的企業版端點防護產品,面臨來勢洶洶的勒索軟體攻擊,也開始加入像是機器學習分析,藉此識別疑似異常的處理程序行為,因應日新月異的攻擊手法。而且,許多廠商也推出專屬的端點偵測與回應(EDR)方案,能搭配現有的端點防毒產品,企業能藉此得知受到感染的電腦數量,以及更全面的防護態勢。

針對內部異常事件的調查,還有像是內部存取行為監控系統(UEBA),從訴求使用者與接觸的實體(Entity)之間關聯出發,主打從大量的事件記錄中,找出潛在的威脅。UEBA與EDR最大的不同,是後者在偵察之餘,強調能在端點電腦上,執行較多的反制措施。我們在這次徵詢廠商的時候,就有同時兼具UEBA與EDR屬性的解決方案。此外,普遍來說,EDR必須安裝端點的代理程式,因此作業系統平臺

而無論是企業版端點防護產品,還是次世代防毒軟體,除了在攻擊事件發生前期,偵測及阻擋勒索軟體的威脅,也有不少產品具備其他能力,像是作業系統與常見應用程式漏洞修補,或是能與前端的網路防護產品,包含防火牆、網頁安全閘道等,共享威脅情資,進而在接觸端點之前,就封鎖相關攻擊。

在趨勢科技的OfficeScan XG的管理主控臺中,在威脅事件數量與端點電腦列管的情況之餘,儀表板的摘要資訊優先列出勒索軟體在企業內部分布的狀態,藉此讓管理者快速檢視這種類型的資訊。

防毒軟體提供多重防護機制,並可延伸結合攻擊事件調查與回應

從我們這次收集到的端點防護產品中,大多都包含了檔案特徵碼以外的偵測機制。以趨勢科技在企業端點防護的產品而言,OfficeScan XG則是著重勒索軟體常見的手法,提供相關防護措施,像是針對疑似惡意軟體大量加密檔案的行為,進行監控,以及對於惡意網址,進行阻擋,以免使用者不小心點選。

在攻擊事件的調查與提供進階保護的部分,則是可與我們之前介紹過的Trend Micro Endpoint Sensor結合,進一步分析在多個端點發生的事件,並且可將疑似是勒索軟體病毒的檔案,傳送到沙箱設備Deep Security Analyzer,進行再次分析。

而在國內市占率也相當高的Symantec Endpoint Protection(SEP),原本已經提供了像是IPS、SONAR應用程式行為辨識等阻檔機制,而在最近推出的14.1版裡,則是納入了進階機器學習,以及應用程式的權限強化控制(Application Hardening)的能力。

而對於攻擊事件的調查,以及威脅情資的彙整,則是能與同廠牌的Advanced Threat Protection: Endpoint搭配,管理者可藉此了解事件的脈絡。

今年4月從Intel獨立出來的McAfee,他們旗下的企業版端點防護產品McAfee Endpoint Security(ENS)10.5,則是提供名為即時防護(Real Protect)的機制,藉由機器學習,同時採用靜態與動態分析模式,比對檔案與威脅模型的相似度,以及檢查應用程式執行的行為。

對於威脅情報的交換,ENS則是可透過McAfee Threat Intelligence Exchange,與其他已安裝ENS的端點,以及McAfee產品之間,快速流通惡意威脅資訊,而對應的端點的偵測與回應措施,則是McAfee Active Response(MAR),管理者可指定在發生特定情況時,由MAR先行處置,例如,ENS發現一定數量的檔案,遭到加密時,由MAR自動限制端點電腦的網路連線能力。

就連提供作業系統的微軟,也強化產品內建的端點防護軟體——Windows Defender。例如,在今年下半新推出的Windows 10秋季創意者更新版中,針對加密勒索軟體會大量加密電腦資料的情形,新增了受控管資料夾,只允許指定的應用程式存取檔案;而在企業環境中,管理者則是可透過Windows Defender Application Control,大量套用應用程式白名單設定。

而針對事件的調查,微軟則是提供了另一套產品——Windows Defender Advanced Threat Protection,能收集端點電腦上的事件,並加以反制。而這套系統,也可彙整同廠牌的內部存取行為監控系統Advanced Threat Analytics,以及雲端電子郵件防護Office 365 Advanced Threat Protection的事件記錄,藉此得到更為精確的分析結果。不過,相較於其他防護產品,若要同時採用Windows Defender,以及對應的端點偵防系統,作業系統不但只能使用Windows,還有諸多版本上的限制。

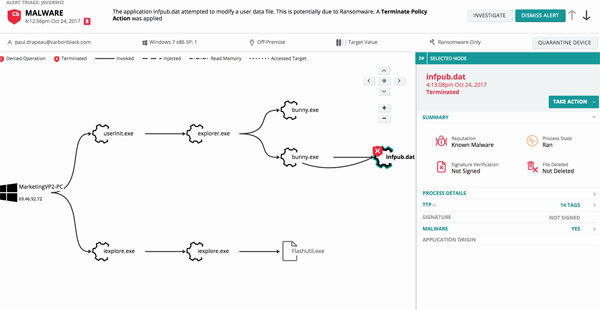

提供攻擊事件的關連圖表

針對受到勒索軟體攻擊的事件,端點偵防系統可提供受害的範圍關連圖,以圖中Carbon Black的Cb Response來說,管理者可得知勒索軟體進入到端點電腦後,執行與解壓縮的過程。

加入機器學習、應用程式漏洞防護、檔案加密回復等強化機制

相較於上述廠牌的企業級端點防護產品,除了提供能互相搭配的事件調查與回應解決方案外,還可以與其他不同類型的防護系統串連,並共享即時情資。不過,有些品牌仍是以防毒軟體為主,像是Kaspersky、ESET、F-Secure等。

例如,Kaspersky推出的企業版防毒Kaspersky Endpoint Security(KES)10.3,則是主打在事件發生過程中,能從攻擊初期到最後防治的階段,提供豐富的保護機制。例如,對於不幸受到攻擊之後,電腦遭到加密的情況,KES則是具備自動恢復(原廠稱為回滾)的能力,在防毒軟體監控的過程中,若是發現執行應用程式時,對於系統進行破壞時,便能自動還原應用程式至尚未執行前的狀態,降低系統受到損害的程度。

主打產品較不占電腦系統資源的ESET,他們旗下的解決方案,都具備進階記憶體掃描模組,能防範惡意軟體多重包裝,導致防毒引擎無法依據特徵碼識別的情況。而該廠牌的防毒軟體,也有專門因應勒索軟體的反制功能Ransomware Shield,攔截相關的攻擊。

針對未知的威脅,F-Secure Business Suite Premium採用了名為DeepGuard機制,結合了檔案信譽、應用程式行為分析和利用漏洞多種檢測因素,藉此能快速判別已知的威脅,以及零時差攻擊。這款解決方案也針對目前新興的惡意軟體,採用多防護引擎,避免因單一防毒引擎造成的漏報和誤報情況。

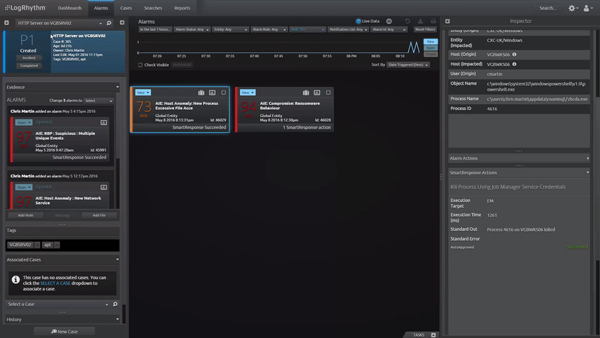

透過高風險事件挖掘潛在威脅

想要找出埋藏在企業內部的勒索軟體威脅,企業可經由內部存取行為監控平臺,從其中找出。以圖中的LogRhythm儀表板而言,管理者就能從圖中97分和94分的事件記錄,開始著手調查。

不只事前阻絕威脅,並能採取反制措施的次世代端點防護

近年來,許多新興的端點防護廠商與產品出爐,像是Carbon Black、CrowdStrike、Malwarebytes,它們都強調不採用傳統防毒軟體的檔案特徵碼機制,甚至,部分產品能夠完全取代這種保護的措施。

就整體產品線的配置來說,Carbon Black總共有3款產品,分別是主力端點偵防產品Cb Defense、適用於伺服器端的Cb Protection,以及偏重事件調查與鑑識應用的Cb Response。

而CrowdStrike的端點防護產品Falcon Endpoint Protection Platform,則是強調結合事件應變服務,並可選購由原廠所屬的資安分析師與攻擊入侵專家,針對異常事件,提供相關的分析。

相較於上述2個系列的解決方案,強調能完全取代防毒軟體,Malwarebytes的企業級產品Malwarebytes Endpoint Security(MBES),則是主打可與現有的防毒軟體共同使用,同時內建系統清洗機制,能夠還原機碼、系統檔案,以及修復受到感染的檔案。

值得一提的是,雖然因應無檔案型式的攻擊手法,前述的端點防護產品之中,不少也提供了監控或是掃描記憶體內狀態的能力。不過,我們在這次收集與勒索軟體防護相關產品時,代理商數位資安提供了一套名為Morphisec的產品,有別於防毒軟體採用偵測惡意軟體與行為,並進行攔截的手法,這款解決方案反其道而行,讓攻擊者找不到計畫要下手的目標,藉此提供保護。這款軟體也採用了欺敵戰術,在重新排列應用程式在記憶體的內容外,同時也保留了應用程式原始載入的部分,作為吸引攻擊者上鈎的誘餌。一旦發現有心人士試圖針對應用程式的漏洞下手,Morphisec就會阻擋並發出警示。

不過,代理商也指出,Morphisec著重於防範勒索軟體這種未知攻擊,因此,他們也建議還是要搭配防毒軟體使用,由此類資安產品抵擋已知威脅。

提供端點發現的惡意情資,可聯繫防火牆,在此先行阻絕

針對進階威脅,Sophos則是在既有的企業端點防護之外,推出Intercept X解決方案,除了能與同廠牌的防毒軟體在一起執行外,對於不想立即換掉現有防毒軟體的公司,也可以藉著加入這款軟體,強化端點的保護能力。

其中,Intercept X具有3個主要功能,分別是防止有心人士利用漏洞進行攻擊的Exploit Prevention,對於加密檔案行為偵測、檔案的復原機制Crypto Guard,以及事件根源分析Root Cause Analysis等。至於聯合防禦的部分,Intercept X則能與同廠牌的XG次世代防火牆搭配,透過名為Security Heartbeat的同步安全(Synchronized Security)技術,防火牆能依據端點電腦的安全狀態,調整內部對於電腦對外連線的限制。只是相較於其他的產品,Intercept X適用於Windows 7以上的工作站電腦,並不支援伺服器與其他平臺。

將次世代防火牆與端點聯合,藉此達到縱深防禦的效果,還有Palo Alto與Check Point兩個防火牆廠牌,旗下也有端點偵測與反制的解決方案──Traps與SandBlast Agent。

藉由使用者的行為分析,快速找出疑似異常的事件

在上述具有高度與端點結合的端點偵防系統之外,其實企業也可藉由內部存取行為的監控(UEBA),從大量事件記錄中,彙整可能隱而未現的攻擊,像是IBM QRadar、Splunk Enterprise、Micro Focus ArcSight、LogRhythm,以及微軟Operations Management Suite等,都算是這種類型的產品。

其中,上述監控系統,Splunk推出了針對勒索軟體的附加模組,包含:Insights for Ransomware,以及Security Essentials for Ransomware。而Micro Focus則ArcSight的功能,區分各種應用模組,像是ArcSight RepSM Plus威脅情資,與ArcSight Marketplace事件關連性分析,以及ArcSight UBA使用者行為大數據分析等。

但也有像LogRhythm從UEBA跨足EDR的解決方案,企業可選購System Monitor模組,部署在端點電腦運用。

至於微軟的Operations Management Suite,是我們這次徵詢的產品中,唯一以雲端服務提供的事件分析產品。

P26%2B27-600-%E5%88%97%E8%A1%A81.png)

P26%2B27-600-%E5%88%97%E8%A1%A82.png)

熱門新聞

2026-02-06

2026-02-06

2026-02-06

2026-02-06

2026-02-09

2026-02-09