資安公司Zimperium發現,幾乎所有版本的Android作業系統存在重大安全漏洞,只要傳一封惡意簡訊就能造成用戶被駭,9.5億部Android智慧型手機皆曝露風險。

Zimperium旗下的zLabs安全研究副總裁Joshua J. Drake在Android處理多種常見媒體格式的媒體函式庫「怯場」(Stagefright)時發現一個遠端程式碼執行漏洞。由於該公司預計在8月初的美國黑帽駭客大會(BlackHat USA)及DEF CON 23公佈這項漏洞的細節,因此只簡單點出,媒體處理很重視時間元素,因而這個以原生式程式碼(C++)實作的函式庫比其他以Java寫成的函式庫更容易出現記憶體毁損。

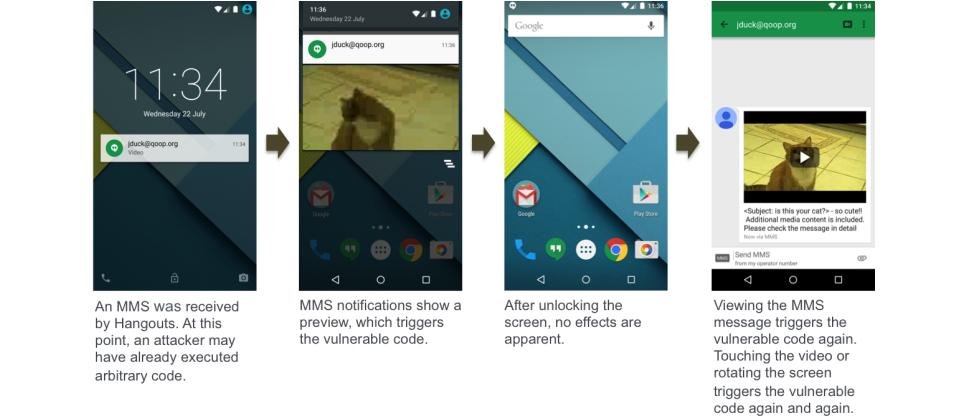

Stagefright中的漏洞可讓駭客經由多種不同方法入侵Android裝置,在最嚴重的攻擊途徑中,攻擊者只需要知道用戶手機號碼,經由多媒體簡訊(MMS)變造過的多媒體檔案即可入侵用戶手機,並遠端執行程式碼。精心設計的攻擊甚至能在使用者看到訊息前將之刪除,用戶只會看到訊息通知。

研究人員指出,魚叉式目標攻擊中,受害者得點選文字簡訊中夾帶的惡意連結或開啟PDF檔。相較之下,利用這個Android漏洞,駭客不用和用戶有任何互動就可發動攻擊,而且攻擊者還能消除所有攻擊痕跡,讓用戶難以查覺遭木馬程式感染而持續使用手機。

Stagefright中的漏洞共有CVE-2015-1538、CVE-2015-1539、CVE-2015-3824、CVE-2015-3826、CVE-2015-3827、CVE-2015-3828、CVE-2015-3829。Zimperium 研究人員指出,95%的Android裝置都存在這個漏洞,因而認為這是迄今被發現最危險的Android漏洞。

Android 2.2以後的作業系統都可能受駭,特別是Jelly Bean以前的版本(約11%)由於攻擊緩解能力不足而有更高的受害風險。安全人員相信,如果PC上的Heartbleed就讓人背脊發涼,這個漏洞還要更嚴重得多。

Google早先接獲Zimperium通報後,已在48小時內製作並發佈修補程式。然而由於Android版本相當分散,修補將相當困難。Zimperium指出,修補漏洞需要升級韌體,但18個月以上的裝置幾乎完全無法得到更新。

根據Kantar Worldpanel ComTech統計,目前全球智慧型手機作業系統中Android大約佔到近七成市場。

Zimperium另外指出,Firefox原本也有這項漏洞,不過Firefox 38以後版本已經修補。此外,SilentCircle的防駭手機Blackphone在其PrivatOS 1.1.7版以後的裝置也可免於風險。Zimperium呼籲用戶或企業聯絡手機廠商或電信業者了解自己的手機是否已有更新。(編譯/林妍溱)

熱門新聞

2026-02-20

2026-02-20

2026-02-20

2026-02-23

2026-02-21