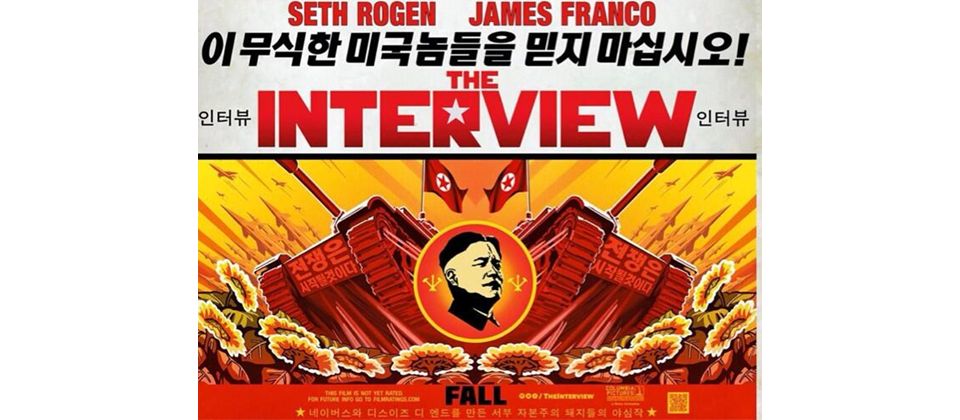

索尼影業在2014年感恩節前夕,遭駭客組織和平守護者(#GoP)入侵內網電腦,並外洩高達1.5TB機敏資料。其中,駭客則要求索尼影業,停止放映諷刺北韓領導人金正恩的影片《名嘴出任務》(The Interview)。

Sony Pictures

在2014年感恩節前夕,47,000位索尼影業員工一早上班、打開電腦發現,任何操作都失效,只看到駭客在員工電腦顯示的警告圖示,駭客組織#GoP(和平守護者)宣稱已經入侵公司內網並威脅要公布相關機敏資料。該起入侵事件迫使索尼影業公司所有電腦下線,全部員工在家上班且不得連回公司網路。

這已經嚴重動搖索尼影業的營運基礎,凸顯資安對企業營運的重要性,但是,索尼影業前資訊長先前曾經對外表示,「企業不需要在資安上投資太多,引發的風險總在可以承擔的範圍內。」這樣的資安思維,在此次遭駭事件中,便遇到強力的挑戰。

資安傳奇芬安全首席資安研究長Mikko Hypponen認為:「資安已經是企業的必需品,而不是可有可無的奢侈品。」面對2014年各種層出不窮的資安事件,企業展望2015年資安發展時,仍須關注資料外洩、DDoS攻擊、APT攻擊以及Android手機安全等4大議題。

資料外洩層出不窮,仍看不到停止的一天

美國索尼影業(Sony Pictures)在11月24日傳出遭到駭客入侵內部網路,包括前任以及現任47,000名員工與高階主管的個資和薪資、合作明星隱私和契約,甚至是已經拍攝且後製完成,但還沒有上映的高畫質影片內容,都外洩到網路上。索尼影業不只要面對資料外洩帶來的商業損失,更必須面對因為外洩員工個資,遭受員工提起的個資訴訟。

索尼影業在這次事件中外洩的資料量,初步推估大約有1.5TB,但這樣規模的資料外洩在近一年之內並不算少見。自2013年底,美國第二大零售業者Target外洩1.1億筆客戶個資後,大規模的資料外洩事件好像接力賽一樣,一棒接一棒的持續發生。

像是距離臺灣不遠的韓國,在2014年1月,就因為韓國三大信用卡公司Kookmin、Lotte和NH的資料庫洩露,包括現任韓國總統朴槿惠在內的2千萬名韓國公民的身分證號碼、手機號碼、信用卡卡號以及個人信用評級等資訊,都因此外洩,受波及的人口數量占韓國民眾的4成,而從2004年起,陸續累積了將近8成民眾的身分資料外洩,一度引發韓國政府考量是否要重新換發身分證。

另外,在2014年2月底到3月初時,內有1.48億筆eBay用戶姓名、加密過的密碼、住址、電話和生日等客戶資料庫遭駭;當年9月,又有Home Depot外洩客戶個資和信用卡資料1.09億筆。美國每次都有超過上億筆的客戶資料外洩,幾乎是全美國3億多人口的三分之一,影響範圍之深廣,很難用實際的量化數據來顯示。

趨勢科技技術長Raimund Genes在發布2014年資安趨勢時,就預測在2014年,每個月都會有大型的資料外洩事件發生,從上述幾起引發全球恐慌的大規模資料外洩事件來看,只是證明這樣的趨勢將來會更嚴重、更明確,到目前為止,還看不到有任何減緩的趨勢。

不論客戶資料外洩的原因為何,在國外動輒要賠償客戶與商譽損失,但在臺灣,仍有個資法規範企業與個人必須落實個資保護,避免造成企業或個人因為個資外洩帶來的損失。

展望2015年,不論企業規模大小,要確保企業機敏資料以及客戶個資不外洩,已經成為企業基本營運的基礎課題。

駭客DDoS攻擊癱瘓網站服務,想藉此勒贖獲利

會影響企業營運的關鍵,除了機敏資料外洩外,如果網站服務是企業營運的重要項目之一,可以癱瘓網站服務的DDoS(分散式阻斷式服務)攻擊,則是不可忽視的重大威脅。

2014年6月,駭客發動大規模DDoS攻擊,讓一間代管程式碼的雲端服務公司Code Spaces,在公司管理員帳號、密碼與憑證遭竊後,因為不願意支付駭客贖金,駭客趁機刪除該公司存放在亞馬遜AWS EC2上客戶的資料,導致該公司無力賠償客戶損失、必須結束營業。

這是第一起確認因為DDoS攻擊而關門的公司,但有更多企業在面臨相關的威脅時,有些是默默支付贖金,但也有更多具有高知名度的網站服務業者,不願意屈服駭客的DDoS攻擊的脅迫。

根據記錄,在2013年反垃圾郵件的專門機構Spamhaus,就遭到高達300Gbps流量的DDoS攻擊,當時這樣的攻擊流量,也差點癱瘓歐洲網路。不過,到了2014年2月,雲端服務業者CloudFlare的客戶則遭到比Spamhaus規模更大的DDoS攻擊,流量將近400Gbps,也創下DDoS攻擊流量。

有更多雲端服務業者為了客戶的安全,不願意屈服於駭客DDoS攻擊,包括:在2014年2月遭受攻擊的社群網站Meetup;同年6月遭受攻擊的有RSS服務業者Feedly和雲端筆記本業者Evernote,在亞洲則有臺灣、香港蘋果日報網站以及香港爭取公民普選特首的PopVote網站遭到攻擊。

到了8月,則有索尼的Sony PlayStation Network 遭DDoS攻擊掛點;甚至到同年12月,還傳出駭客鎖定雲端服務業者Rackspace的網域名稱伺服器(DNS)發動DDoS攻擊,導致當機12小時。因為正面面對攻擊,加上引入適當的防護措施,都順利度過難關。

要發動DDoS攻擊就必須有許多傀儡電腦作為駭客發動攻擊的工具,而臺灣又是全世界傀儡電腦比例偏高的國家,因此,只要有足夠數量的傀儡電腦,加上駭客有鎖定攻擊的目標網站,多數受駭網站業者,面對DDoS攻擊,第一時間都很難自救。

便有資安業者分析,光是2014年上半年的DDoS攻擊,攻擊流量超過100Gbps就有111起,流量超過20Gbps的攻擊次數更多達5,733次;另外,以美國企業為例,除了有4成5企業曾遭到DDoS攻擊外,其中,更有超過1成的企業,遭到1天以上的DDoS攻擊。

面對這樣大流量的網路攻擊,許多企業網站幾乎很難維持網站的正常運作,這也證明,駭客不論是收費對網站發動DDoS攻擊,或者是鎖定特定網站勒索贖金,只要有利可圖,這樣的攻擊都不可能終止。

在2015年,企業仍須審慎面對大規模的DDoS攻擊,在不屈服駭客勒索下,藉由外部ISP業者和內部封鎖可疑來源IP、加大伺服器頻寬,甚至使用外部過濾DDoS攻擊流量的服務來因應。

針對性的APT攻擊,攻擊手法越來越難以察覺

根據趨勢科技針對2014年上半年亞太區APT攻擊的研究顯示,全球有將近一半的APT攻擊鎖定臺灣(46%),其他的APT受駭者則是日本(20%)、美國(12%)、印尼(11%)和中國(8%);至於命令與控制伺服器(Command and Control Server)則有將近一半(48%)座落在美國,其餘則是位於臺灣(13%)、中國(12%)、香港(9%)和德國(5%)。至於,主要受APT攻擊的前三大產業,則以政府部門、IT產業和金融服務業為主。

根據趨勢科技委由美國哈佛商業評論做的研究也發現,企業一旦遭受到APT攻擊,將對企業帶來的衝擊則包括:品牌形象受損(56%),損害專業信譽(54%),智慧產權損失(52%)和營收損失(49%)。

若探究駭客發動APT攻擊手法,最常利用社交工程電子郵件,滲透進入駭客鎖定攻擊對象的內部網路。以趨勢科技TrendLabs的研究為例,超過9成(91%)的針對式攻擊是利用電子郵件作為開始的進入點;另外還有研究機構Ponemon指出,有將近8成(78%)的針對式攻擊的電子郵件的附件都是惡意程式。

因為駭客設定的郵件主旨往往會經過精心研究,讓收件者忍不住點閱,像是在2013年引發南韓銀行和電視臺大當機的源頭,就是一封偽裝成銀行交易記錄信件,誘人點擊。這也顯示,利用人性的弱點加上社交工程郵件的手法,要迴避這類APT的針對性攻擊,其實是難上加難。

這樣縝密的攻擊手法,從研究機構Ponemon便計算出,每一次APT針對式攻擊的平均成本,甚至高達580萬美元。也因為攻擊成本很高,駭客想要取得的資料一定是長期且珍貴的資料,惡意程式在受駭組織中的平均潛伏期為229天,最長的潛伏期甚至長達6年多(2,287天)。

從2010年出現的極光(Aurora)行動,讓世人見識到所謂的APT(進階持續性威脅)攻擊的刁鑽和難以預防。過往駭客都是以全球化的攻擊為主,但是,資安公司卡巴斯基日前研究全球超過60多個APT攻擊的幕後主使者後發現,到2015年,未來APT攻擊的規模將越來越小、攻擊來源更多元,而其攻擊的對象將會從大企業拓展到其他較小規模的企業。

而駭客為了提高攻擊的成功率,更徹底落實「隱匿」自己,例如,2014年11月發現的DarkHotel(黑暗旅店)惡意程式,就是一種鎖定高階主管入住飯店後會使用飯店連網工作,而潛伏在高級飯店電腦中的惡意程式,因此,這樣的類似的攻擊手法在2015年將更普及也更難防範。

隨著雲端服務越來越興盛,卡巴斯基也預測,到2015年會有更多的駭客組織會利用雲端服務的漏洞,洩漏針對攻擊對象的資料,可以在未經對方許可的情況下,對外傳輸使用者電腦中的資料;另外,駭客為了取得更多的金錢,也開始鎖定銀行作為直接APT攻擊的對象,因為銀行的防護相對其他產業嚴謹,駭客攻擊手法將更精密且複雜。

Android手機在第三方軟體市集下載惡意App,仍是普遍風險

你我身邊有越來越多低頭族隨時都在滑手機,根據調研機構IDC的調查結果,2014年全球智慧型手機出貨量預計高達12.88億支,其中,Android手機出貨量為10.6億支,占整體智慧型手機比重超過8成(82.3%);iPhone出貨量為1.78億支,占整體智慧型手機比重超過1成(13.8%);微軟Windows手機出貨量只有3,500萬支,占整體比重只有2.7%。

相較於全球手機出貨量,臺灣資策會FIND「2014臺灣消費者行動裝置暨App使用行為研究調查報告」日前揭露的調查內容顯示,臺灣智慧型手機普及率,在12歲以上擁有智慧型手機的人數高達1,432萬人,普及率高達65.4%;預估到2018年,普及率將超過8成(81.7%)。

從IDC觀察2014年第2季臺灣智慧型手機作業系統的市占率發現,Android作業系統達到97%的市占高峰。顯見,多數臺灣人使用的智慧型手機都以Android手機為主。

臺灣智慧型手機使用者面共同也臨一個嚴重的資安威脅,那就是,Android手機惡意App盛行,若使用者未能保持正確的使用習慣,任意到第三方軟體市集下載App,都可能下載到內含惡意程式的App。

趨勢科技表示,2014年原本預估Android惡意App數量為300萬個,但隨著智慧型手機普及,2014年Android惡意App數量上調為400萬個,到2015年估計將超過800萬個。

主要的攻擊手法,除了利用行動裝置Android作業系統和其App的漏洞外,也開始利用垃圾郵件(Spam)攻擊,假冒某官網或利用網站漏洞,成功透過Drive-by-Download方式,在行動平臺上安裝並植入惡意程式。其他的攻擊手法還包括像是利用Blackhole攻擊套件(BHEK)及其他類似工具,來感染各種電腦作業系統,再以此攻擊Android平臺。

從暴增的Android惡意App數量,在在證明,Android手機的安全性將是2015年需要特別關注的焦點,對臺灣智慧型手機的使用者更是。

因為有許多惡意App的來源,主要都是來自中國第三方軟體市集,臺灣民眾在文字相近的情況下,這類中國第三方軟體市集,成為許多智慧型手機用戶想要取得某些付費或特殊功能App的主要管道。

但問題在於,這類第三方軟體市集App沒有經過任何安全性驗證,無法確保提供下載的App,是否經過有心人士的改造,是否內含會竊取使用者手機中敏感資料的功能等,都是隱憂。

若要確保Android手機使用者的安全性,除了更新到最新版的手機作業系統外,也應嚴禁下載無法確認安全性的第三方軟體市集App,才是確保使用者安全的最佳方案。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02