能串接多種應用程式與服務的工作流程自動化平臺n8n,隨著AI與自動化應用普及而竄紅,不過自去年12月開始,陸續有資安公司與研究人員揭露該平臺極為嚴重的漏洞,使得這個平臺的安全性成為外界關注的焦點。

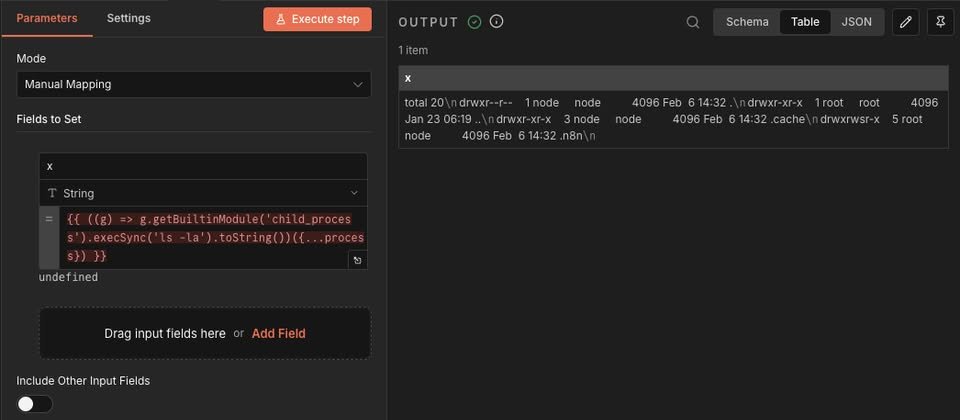

資安公司Pillar Security指出,他們在n8n發現兩個重大層級的資安漏洞CVE-2026-27493、CVE-2026-27577,其中又以CVE-2026-27493特別危險,因為只要能透過特定HTML渲染流程存取公開的多步驟表單,就有機會在n8n主機下達任意Shell命令,過程中攻擊者無須通過身分驗證,也不需要使用者互動(零點擊)。該公司強調,攻擊者只需透過瀏覽器,就可觸發CVE-2026-27493。此漏洞的4.0版CVSS風險值為9.5分(滿分10分),非常危險。

針對兩個漏洞形成的原因,CVE-2026-27577為n8n的表達式編譯器的沙箱逃逸弱點,原因是Abstract Syntax Tree(AST)的重寫機制(Rewriter)當中,有個狀況未妥善處理,導致出現未轉換的錯誤,使得任何通過身分驗證的表達式,皆可能用來發動遠端程式碼執行(RCE)攻擊,風險值為9.4分。

至於前述的CVE-2026-27493則更進一步,此為n8n表單節點的雙重評估(Double-evaluation)錯誤,使得任何多步驟表單顯示的使用者輸入內容,都會送回特定的表達式注入端點。由於表單的端點被設計成公開,使得攻擊者只要濫用公開的「聯絡我們」表單,就能執行任何的Shell命令,不需通過身分驗證、不用透過n8n帳號,也無須存取任何工作流程。

對此,n8n開發工程團隊於2月25日發布的2.10.1、2.9.3,以及1.123.22版修補上述漏洞。Pillar Security指出,如果用戶採用的是雲端服務版本n8n Cloud,目前已獲得保護,但如果是自行架設的n8n,用戶應儘速套用新版程式緩解漏洞。

熱門新聞

2026-03-13

2025-06-02

2026-03-14

2026-03-13

2026-03-13

2026-03-13

2025-04-15

2026-03-16