後量子密碼學(PQC)是近年密碼學格外關注的焦點,主因是量子電腦發展加速,對傳統公鑰密碼系統構成嚴重威脅,因此1年多前PQC標準開始陸續發布後,現有加密系統在實務上如何升級PQC,就成為最新關注重點,以因應「先攔截、後解密」(Harvest Now, Decrypt Later,HNDL)的威脅。

2026年首場國際密碼學盛會「Real World Crypto Symposium」在臺灣舉行,PQC建構是重要議題之一,其中4場演說的主題皆與此有關,涵蓋KEM混合建構、實用ML-DSA數位簽章、Signal協定優化,以及Signal群組通訊重新建構,展現2026年最新研究成果。同時,現場還有其他議程中也多次談及相關面向,會前更舉辦PQC工作坊活動,同樣顯示PQC從研究走向實務落地的探討正持續受學界與產業關注,相關發展值得臺灣學界與產業界留意。

PQC混合式導入策略探討,KEM Combiner設計受矚目

現階段我們身處PQC過渡時期,因此,混合式導入成為許多企業與組織認可的主流策略,例如,之前我們曾報導許多大型機構與科技公司,都已開始採用。

在RWC 2026上的PQC議程中,首場演說就是聚焦於混合式「金鑰交換機制(KEM)」建構的探討,主題是《Keeping up with the KEMbiners》,團隊成員來自荷蘭恩荷芬理工大學、美國Selkie Cryptography公司、德國聯邦資訊安全辦公室,以及美國SandboxAQ公司。

荷蘭恩荷芬理工大學的研究人員Kathrin Hövelmanns在這場演說中指出,目前混合實作方式涵蓋古典+後量子KEM的組合,甚至兩種後量子KEM的組合,且大多基於FO(Fujisaki-Okamoto)建構,這種方法能將普通加密方案轉化為具備所需安全性的KEM,不過,各家KEM在實作細節上仍存在差異。

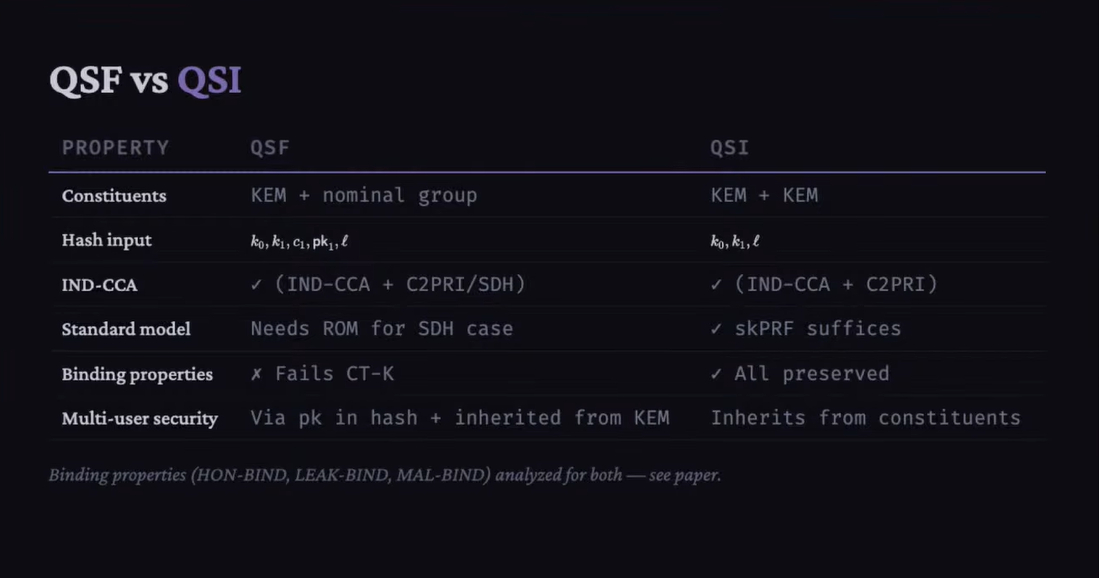

為了找出最佳解方,他們提出一項名為QSI的新設計。SandboxAQ公司的研究人員Deirdre Connolly指出,該設計的重點在於利用CT-PRI(密文偽隨機性)這一特性,並認為這對未來混合式KEM建構極為有用。此外,團隊也提出更高效的QSF設計。

高效能Threshold ML-DSA,實用性突破受關注

在後量子密碼學(PQC)的數位簽章方面,雖然FIPS 204 ML-DSA標準已經正式發布,但其效能表現始終是技術落地所關注的重點。

如今我們看到《Efficient Threshold ML-DSA》的發表,似乎顯示此方面將有所突破。這項研究成果,是由PQShield公司、法國雷恩大學、法國國家科學研究中心(CNRS)、法國電腦科學與隨機系統研究中心(IRISA)、Brave 公司以及英國布里斯托爾大學的研究團隊共同提出。

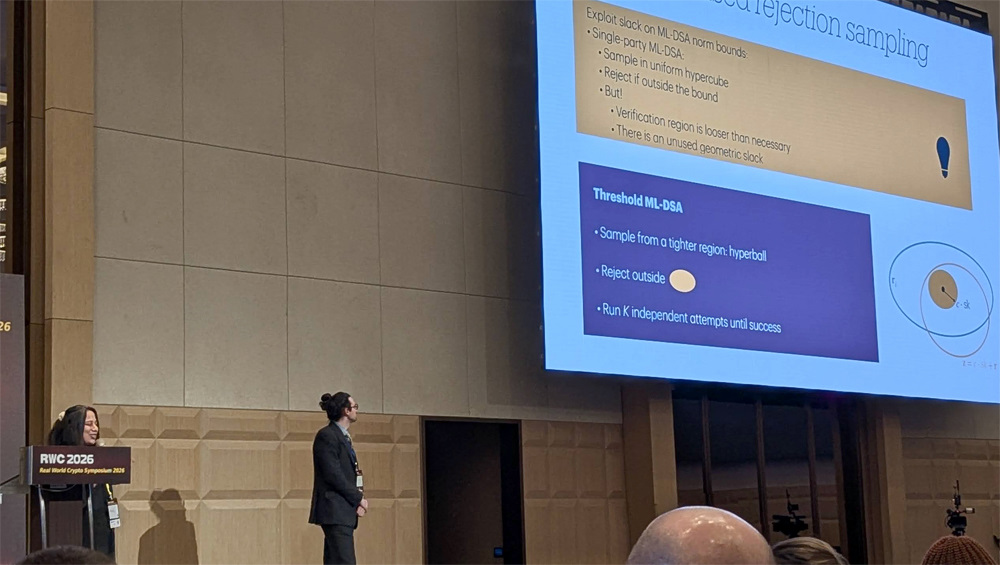

任職於PQC解決方案供應商PQShield的Thomas Espitau在本場會議上指出,該研究的核心價值在於「實務可用性」,而且是目前第一個能與ML-DSA完全相容的門檻式(Threshold)數位簽章設計。他進一步說明,雖然建構簽章時他們遵循「具中止機制的 Fiat-Shamir設計範式」,但該範式需要執行大量的「棄卻取樣(Rejection Sampling)」,這在多方運算(MPC)架構下極難處理。最終他們是利用「短秘密分享(Short Secret Sharing)」技術與優化的棄卻取樣機制來克服,成功在分散式環境中平衡了通訊效率與正確性。目前此方案支援最多6方參與,最低門檻為3方。

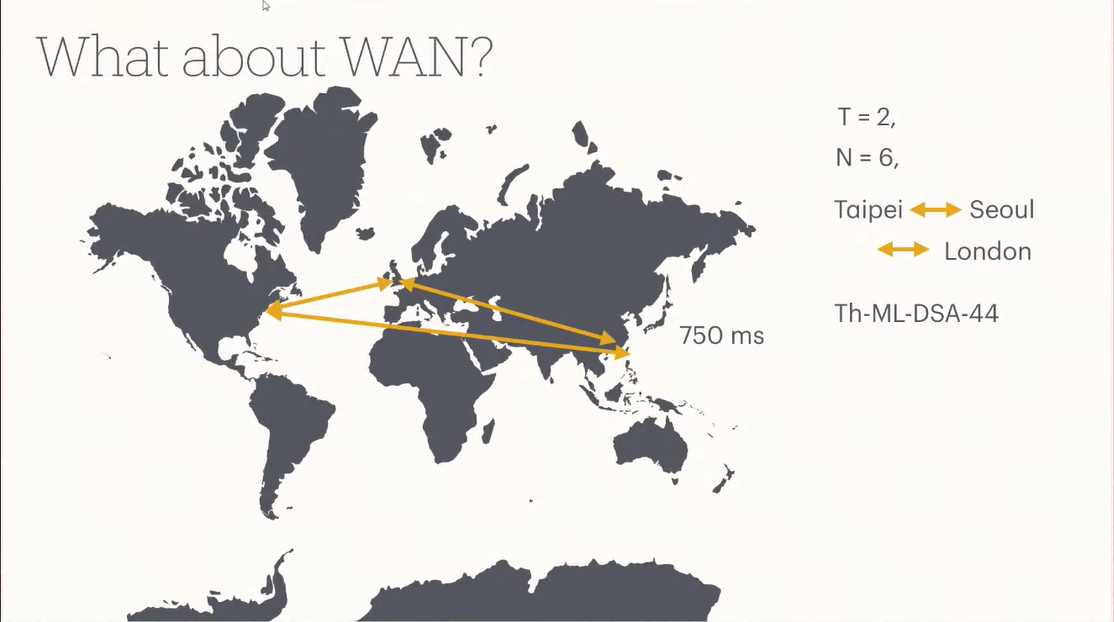

任職於Brave瀏覽器公司的Sofia Celi亦分享了實測數據,指出透過libp2p協議模擬真實網路環境,臺北至首爾的簽署延遲僅27ms,跨洲傳輸則在750ms 以內。這樣的效能表現,印證該方案可應用於TLS、加密貨幣錢包等重視延遲的網路基礎設施。

XHMQV優化Signal初始交握,可抵銷後量子運算帶來的負擔

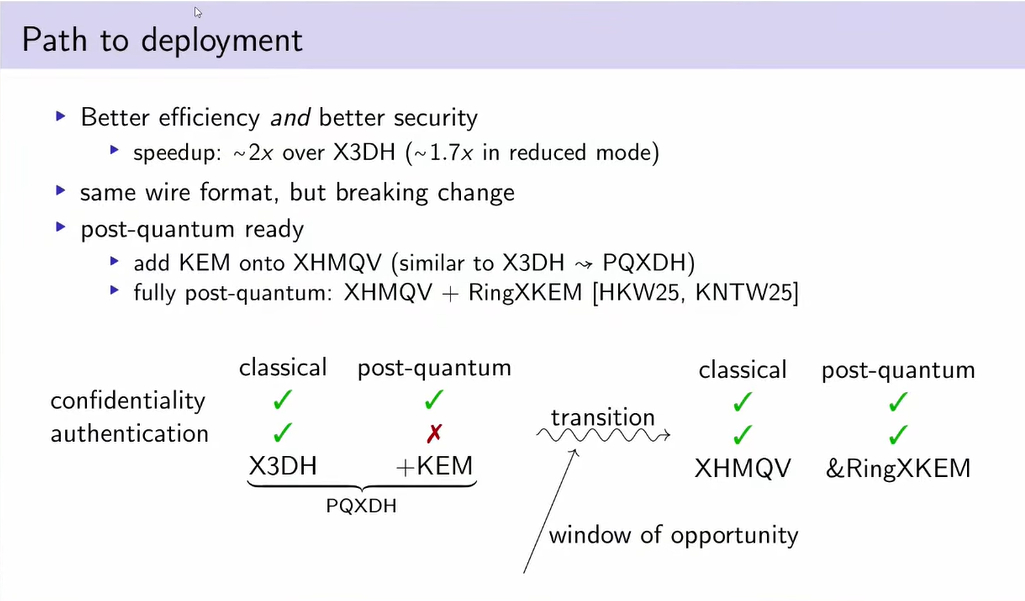

另一大焦點是Signal Protocol加密協定的優化。在2026年,由德國達姆施塔特工業大學、IBM蘇黎世研究院、德國卡塞爾大學的研究團隊,並與Signal Messenger公司的研究人員合作,針對此加密協定提出XHMQV改良方案。

簡單來說,Signal Protocol為全程加密(E2EE)機制,核心包含雙棘輪(Double Ratchet)與X3DH金鑰交換,已廣泛應用於WhatsApp、Facebook Messenger等服務。2023年此協定更是升級為PQXDH,導入PQC演算法。

研究人員指出,現行X3DH/PQXDH在極端情況下仍有安全隱憂,若攻擊者取得一方的暫時金鑰(Ephemeral Key)與另一方的半靜態金鑰(Semi-static Key),安全性可能受影響,且運算效率非最優。今年他們提出的XHMQV,主要作法是將經典高效能金鑰交換機制HMQV優化後,直接導入Signal的交握流程。相較於X3DH僅串接3至4 個Diffie-Hellman(DH)值,XHMQV的安全性證明則涵蓋6種不同的金鑰洩漏組合。因此,即使在多種金鑰同時暴露的極端情況下,仍能確保對話金鑰的安全性。

從他們這次發表的XHMQV內容來看,這次改進不僅強化了安全性,還大幅提升效能,並指出由於Signal近年已導入後量子密碼學並升級為PQXDH,若能將傳統交握部分升級為XHMQV,將能在不改變部署方式的前提下,有效抵銷部分後量子演算法帶來的運算負擔。

Signal私人群組訊息的PQC遷移,重新思考系統架構

在本場密碼學會議上,也有一場介紹通訊軟體Signal私人群組系統轉向量子安全的演說,並以「Call to Action」鼓勵產業積極推動相關發展。這項研究成果是由Signal Messenger、IBM蘇黎世研究院、蘇黎世理工學院組成的研究團隊發表。

基本上,Signal是一款開源通訊服務,除了傳統的一對一通訊外,也允許使用者建立群組並交換訊息,即所謂的群組訊息(Group Messaging)。來自Signal Messenger的代表Rolfe Schmidt在會中表示,目前Signal的私密群組管理機制,主要結合匿名憑證與可驗證加密技術,不過,但這些系統原本是基於橢圓曲線密碼學而設計,如今也面臨「先攔截、後解密」(HNDL)的威脅。

為了導入PQC,他們決定砍掉重練。IBM蘇黎世研究院研究員Sebastian Faller說明原因:若仍要求伺服器驗證後量子加密資料,運算成本將非常高,因此新的設計思路是降低伺服器的驗證負擔,改由用戶端負責驗證。

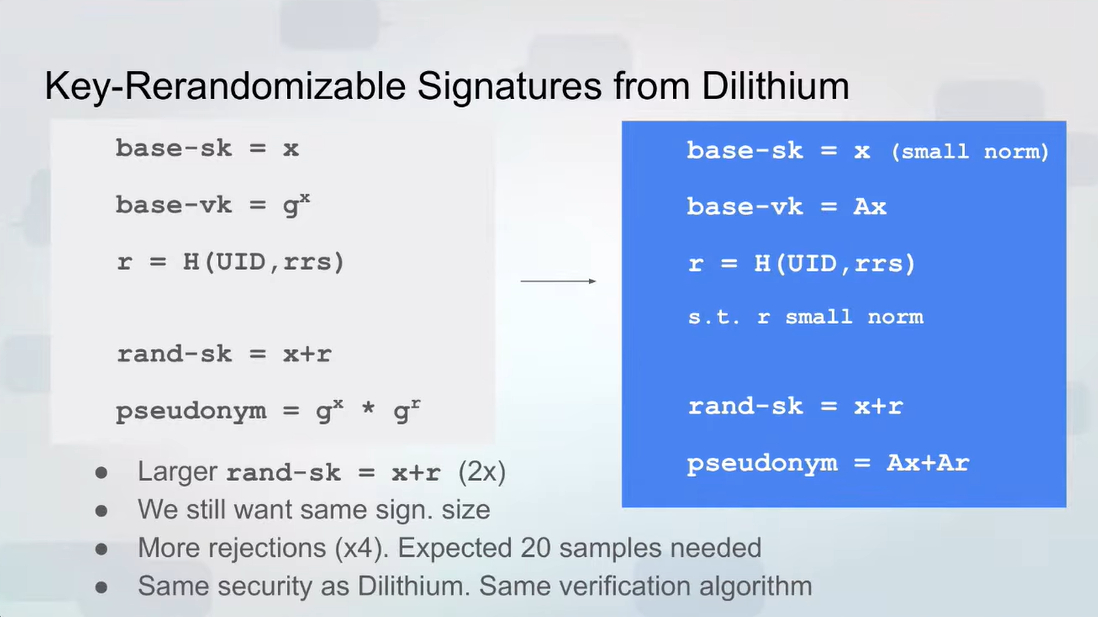

他並提到,新系統採用一種稱為「金鑰可重新隨機化簽章」(Key Re-randomizable Signatures)的技術,並以Dilithium為基礎實作。簡單而言,使用者在每個群組中都會產生一組「假名簽章金鑰」。對伺服器而言,這些身分彼此無法關聯,但群組成員之間仍可驗證彼此身分,並在必要時追溯惡意行為。

目前他們已規畫出一條可平順轉換的遷移路徑,Rolfe Schmidt認為,這對所有開發通訊軟體的業者而言,未來都可能遇到這些挑戰,因此將是一個重要的參考案例:不能只考量將新演算法套入既有架構,有時必須重新設計整體系統,才能真正解決問題。

熱門新聞

2026-03-06

2026-03-11

2026-03-06

2026-03-09