中國駭客組織於世界各地從事網路間諜活動的情況,近期有多組人馬的攻擊行動傳出,然而,有駭客組織活動長達6年才被發現,引起資安公司的注意。

資安公司Palo Alto Networks旗下的威脅情報團隊Unit 42,近日揭露新的駭客組織CL-UNK-1068,該團體至少自2020年起,在南亞、東南亞及東亞活動,鎖定航空、能源、政府、執法機關、製藥、科技,以及電信等關鍵基礎設施(CI)產業的相關機構發動攻擊。

根據惡意工具來源、設定檔使用的語文,以及長期針對亞洲關鍵基礎設施的攻擊模式,Unit 42判斷該組織可能與中國有關,主要目的是從事網路間諜活動,但也不完全排除帶有其他網路犯罪動機。

在這些駭客發動的攻擊行動中,通常先透過入侵網頁伺服器,取得初期存取權限,並部署多種Web Shell,例如GodZilla與AntSword的變種,以便在受害環境建立持久控制權,並橫向移動至其他主機或資料庫伺服器。

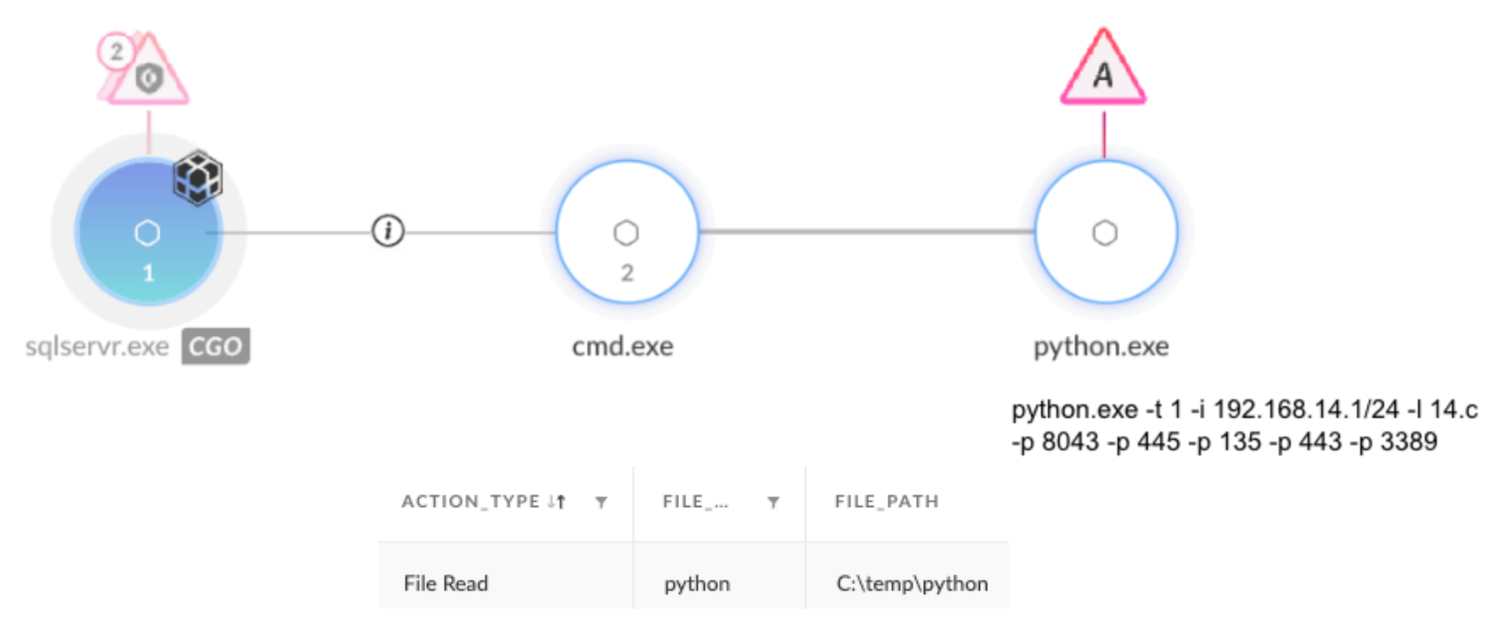

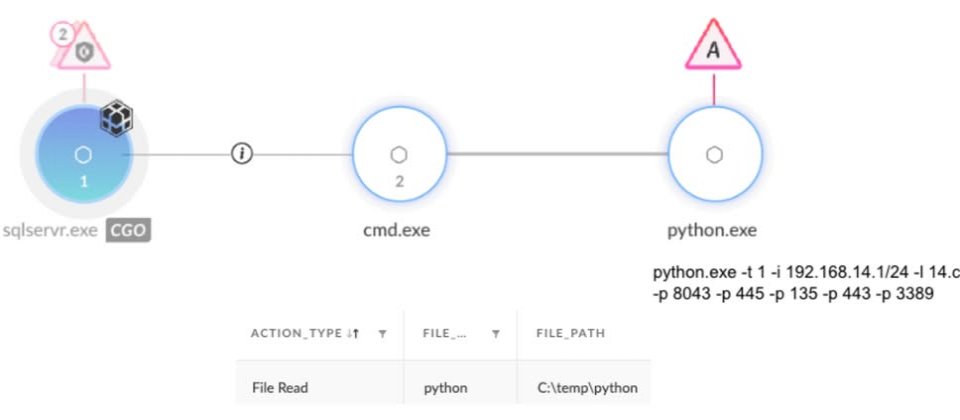

在進一步滲透過程中,駭客會利用Python執行檔(如python.exe與pythonw.exe)進行DLL側載,藉此在可信任程序中執行惡意程式,降低被偵測的機率。

為了維持遠端控制並繞過防火牆管制,攻擊者也會部署修改版的Fast Reverse Proxy(FRP)工具建立通訊,並在部分Linux系統安裝名為Xnote的後門程式。

在成功入侵受害組織的網路環境後,駭客會透過多種工具進行偵察,收集系統與網路資訊。例如,他們曾使用自製的.NET工具SuperDump進行主機偵察,近期則改用批次檔收集系統環境資訊。

此外,攻擊者也開發名為ScanPortPlus的跨平臺掃描工具,用於掃描IP位址、連接埠,以及漏洞,以便在內部網路進行橫向移動。

在竊取帳號憑證方面,該組織會使用多種常見工具,包括Mimikatz、LsaRecorder,以及DumpIt與Volatility等記憶體分析工具,藉此取得系統中的密碼或雜湊資料。

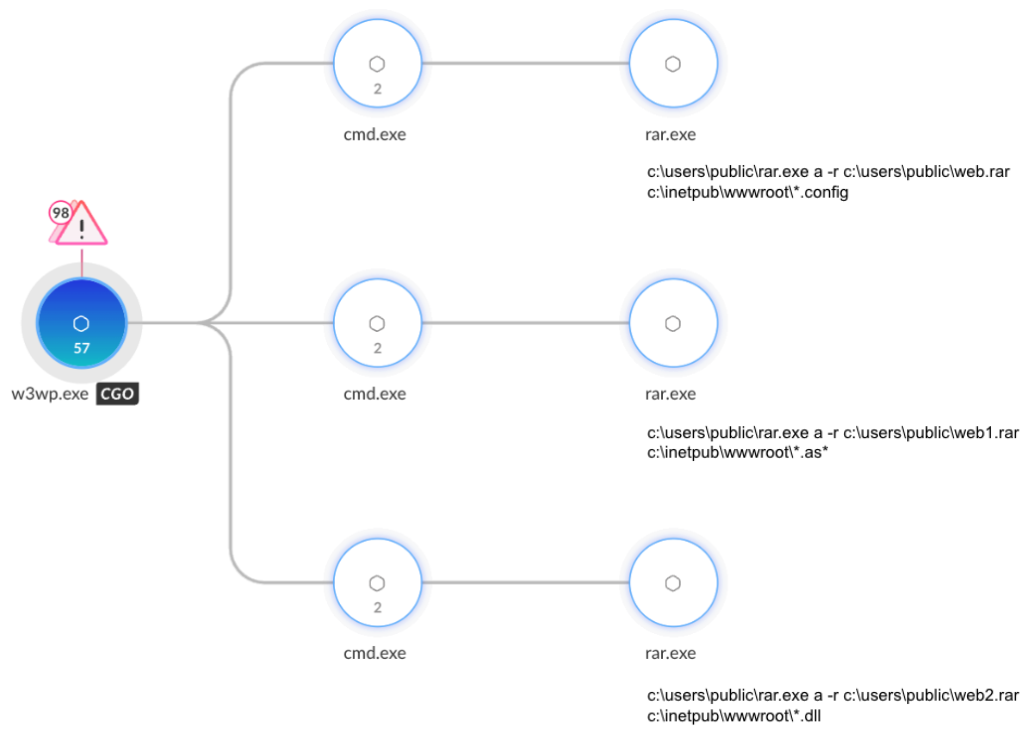

針對資料外洩的流程,CL-UNK-1068也採取較隱匿的手法,像是他們會先利用WinRAR將資料壓縮,再透過Windows內建的certutil工具將檔案轉為Base64文字,最後利用type指令將內容輸出到Web Shell,藉此複製資料,而非直接上傳檔案。

該組織結合自製惡意程式、開源工具,以及系統內建工具進行寄生攻擊(LOLBins),並同時具備Windows與Linux環境的攻擊能力,使其能在受害網路長期潛伏並竊取敏感資訊。

Unit42提醒,企業若在環境中發現Python程式異常載入DLL、未經授權的FRP通訊工具,或不明的偵察批次檔指令碼,應提高警覺並進一步調查,來防範此類網路間諜攻擊。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09