近期鎖定能源產業而來的攻擊行動不時傳出,最近一起是波蘭電力系統12月底遭遇俄羅斯駭客Sandworm攻擊,駭客使用資料破壞軟體(Wiper)試圖進行破壞,不過並未得逞。現在有駭客對這類產業發動商業郵件詐騙(BEC)攻擊,引起研究人員的關注。

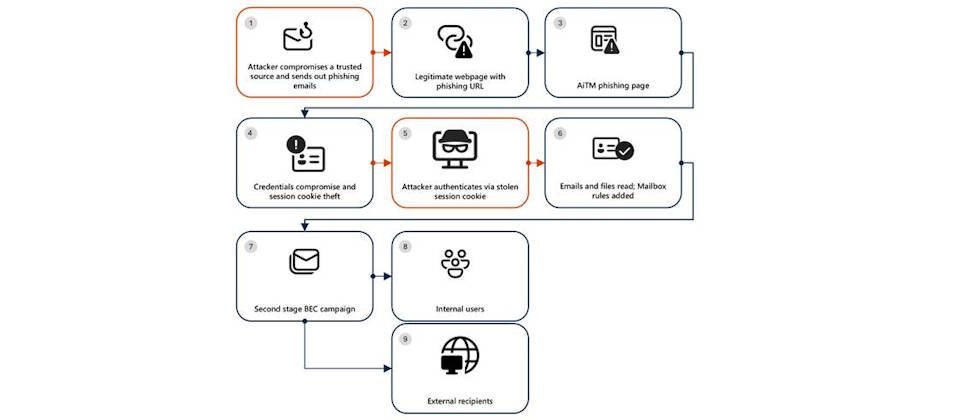

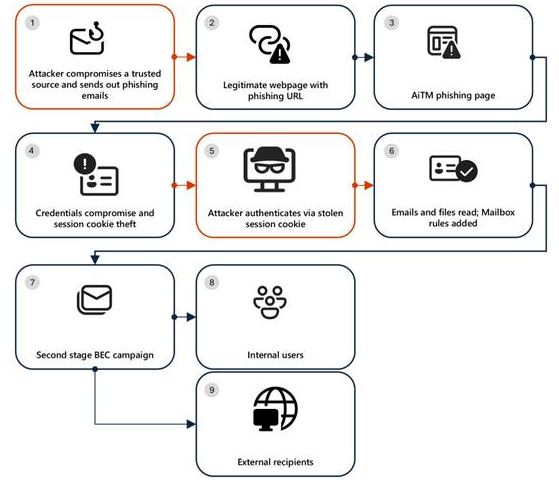

微軟21日揭露一起鎖定能源產業的大規模攻擊,駭客結合了對手中間人攻擊(AiTM)與商業郵件詐騙,過程裡運用SharePoint檔案共用服務發送釣魚的有效酬載,並依賴電子郵件系統的收件匣規則,讓使用者難以察覺異狀。一旦攻擊者成功入侵,他們就會利用受害組織能夠信任的內部使用者身分,藉此擴大活動範圍。針對這起事故,微軟指出駭客展現了對手中間人攻擊手法的複雜性,而且,採用的攻擊手段超越一般身分驗證的入侵方式,受害企業光是重設密碼不足以因應,必須撤銷尚在使用的連線階段(Session)及Cookie,並清除攻擊者建立的收件匣規則。

在這起事故發生的過程中,攻擊者已事先取得某個可信組織的電子郵件帳號,利用該帳號發送看似正常的SharePoint連結,誘使收信人查看共享文件。由於SharePoint是企業常用的協作工具,容易讓人信以為真。

一旦收信人點擊郵件中的SharePoint連結時,就會啟動對手中間人攻擊流程。他們會被引導到偽造的登入網頁。這個頁面會記錄使用者的憑證,並進一步竊取多因素認證(MFA)驗證過程資料,使攻擊者得以建立合法的連線階段,從而入侵收信人的電子郵件信箱。

攻擊者登入後,會在被入侵的收件匣裡建立郵件規則,例如自動刪除新郵件或標示為已讀,避免受害者察覺帳號異常。透過這個已被控制的信箱,攻擊者向受害者的內部與外部聯絡人寄出超過600封釣魚信,擴大攻擊範圍。

除了加入特定規則,駭客也監控受害者的電子郵件信箱內容,並將未送達或是非公務郵件,從封存(Archive)資料夾刪除。再者,駭客使用商業郵件詐騙常見的手法,針對聯絡人對釣魚郵件的真實性提出質疑的來信,進行回覆,來誤導受害者及聯絡人,而無法察覺實際上信件是攻擊者所寄送。若是聯絡人點選釣魚郵件的網址,就會再衍生新一輪的對手中間人攻擊。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09