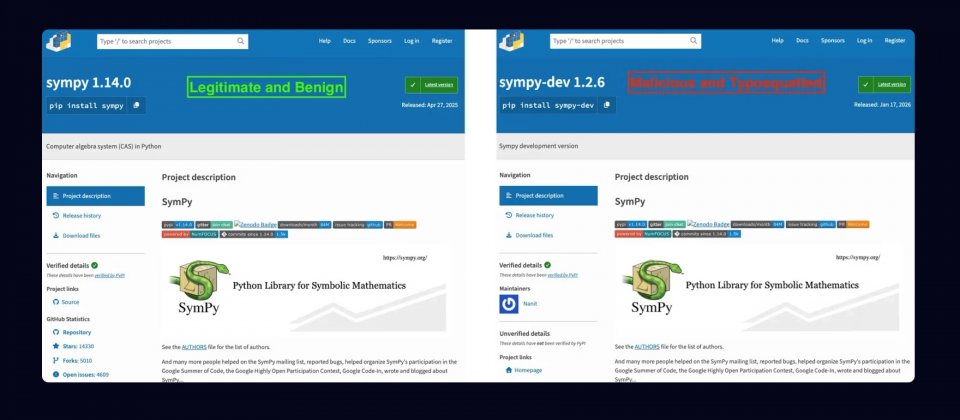

資安業者Socket威脅研究團隊揭露,Python套件庫PyPI近期出現名為sympy-dev的惡意套件,刻意仿冒知名符號數學函式庫SymPy的專案描述與呈現方式,誘使開發者在搜尋或安裝時誤用。研究人員指出,sympy-dev針對Linux環境並會執行加密貨幣挖礦程式XMRig。

攻擊者2026年1月17日在PyPI發布4個版本,從1.2.3到1.2.6皆含惡意程式碼,發布者資訊顯示為Nanit。該套件上架首日下載數即突破1,000次,研究人員強調,下載數雖不等於實際感染數,但足以顯示其可能已進入部分開發者工作站或自動化建置與測試環境。

該攻擊結合近年開源生態常見的誤植名稱(Typosquat)與專案頁面仿冒攻擊手法,由於開發者平時透過pip安裝相依套件時,往往仰賴套件名稱與頁面描述作為快速判斷依據,而攻擊者藉由相似名稱與複製內容提高誤導開發者安裝機率。研究人員提到,SymPy套件使用情境涵蓋研究、教育與工程等領域,屬於高曝光套件,仿冒者不需要很大的散布量,只要有少量開發者被誘騙安裝,就能在特定社群與流程中擴散。

sympy-dev安裝後不會立刻啟動惡意行為,攻擊者是在惡意套件內,將下載與執行的程式碼埋進仿造SymPy多項式模組的程式碼路徑,等到使用者呼叫特定多項式相關函式時才觸發。觸發後,程式會先取得遠端設定檔並寫入本機,再下載Linux用的可執行檔,並以偏向在記憶體中啟動的方式降低落地痕跡,但並非完全不留檔。

研究人員透過動態分析觀察到,sympy-dev被下載與啟動的第二階段程式為XMRig挖礦程式,並依設定導向以加密連線方式連到挖礦服務端點。攻擊者透過網路端點位址提供設定與載入程式,因此攻擊者可隨時更換遠端提供的內容,即使不再更新PyPI上的版本,也能調整後續投放的程式型態與目的。

Socket表示已向PyPI安全團隊通報,並要求下架套件及處理發布者帳號。依目前PyPI專案頁面回應狀態,sympy-dev已無法下載或檢視,頁面顯示找不到資源。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09