臺灣NAS設備廠商威聯通(QNAP)本週正式上櫃受到矚目,然而,當天卻突然有媒體報導駭客在暗網兜售從該公司NAS存取服務竊得一批資料,引起外界關注。

最早報導此事的是民視新聞網,他們於12月22日指出,駭客組織KaruHunters在暗網宣稱竊得一批檔案量達到1.7 TB的資料,同時也取得威聯通核心雲端服務myQNAPcloud的資料,開價400美元兜售。對此,威聯通發出聲明表示,駭客竊得的資料實際上來自其中一家客戶的NAS設備,疑似因採用弱密碼與網路設備錯誤設定釀禍,造成NAS直接曝露在網際網路上,使得未經授權的攻擊者入侵並存取資料,威聯通強調,此事與myQNAPcloud沒有關聯,該公司也確認此服務並未遭到入侵,或是出現漏洞的情況。

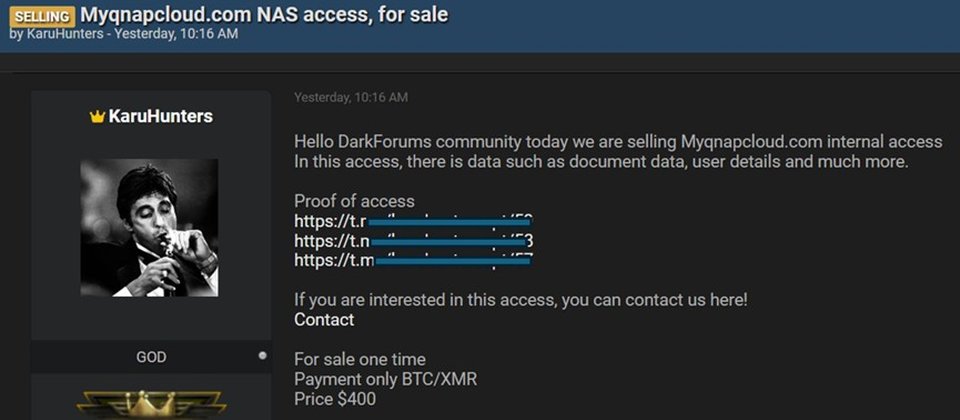

根據報導當中出現的螢幕截圖,第一張是KaruHunters在駭客論壇宣稱,他們握有myQNAPcloud.com的內部存取管道,並提供文件及使用者詳細資料等檔案佐證,開價400美元尋找買主,買家必須使用比特幣或門羅幣交易。為了確認是否真有這樣的資安威脅事故,我們找到威脅情報網站Dark Web Intelligence的揭露,他們恰巧也公布這張圖片,並指出KaruHunters聲稱此事的時間點在12月10日,當時駭客表明竊得myQNAPcloud的內部存取權限,Dark Web Intelligence提到,駭客同時也公布型號為TS-228的NAS設備系統畫面截圖。

另一張民視報導公開的螢幕截圖,是KaruHunters聲稱表明成功入侵特定的NAS設備,發現受害組織存放約1.7 TB資料然後偷走,並怪里怪氣詢問買家,相關存取管道應該出售,還是免費開放給所有人使用?再者,這張圖也提及myQNAPcloud,不過僅有介紹該平臺的功能,並未進一步說明,似乎在暗示他們是透過該平臺得逞。

我們詢問威聯通、想確認狀況,該公司表示經QNAP PSIRT團隊調查後,已確認是有客戶將NAS曝露於網際網路,並未根據最佳實作配置安全相關設定,導致NAS遭未經授權第三方入侵並存取資料的事故。威聯通強調此為單一客戶事件,並未涉及該公司的雲端服務。

威聯通也在12月22日發布新聞稿,針對這起事故的調查結果提出說明,他們指出,受害裝置型號為TS-228,執行的作業系統為QTS 4.3.6版,經調查該版本作業系統並未出現大規模資安事故回報,因此QNAP PSIRT團隊認為,這起事故屬於特定單一的使用者設備維運疏失造成,該裝置不僅直接對外連線,且並未啟用威聯通提供的存取防護措施而釀禍。不過,他們在新聞稿並未提及KaruHunters,也沒有公布外洩資料規模,是否就是民視報導的資安事故,有待進一步說明。

他們也反駁民視報導提及KaruHunters取得myQNAPcloud服務平臺層級權限的說法,該公司發現,此NAS用戶並未啟用相關服務,目前沒有證據顯示這起事故與myQNAPcloud有關,經調查此平臺也並未存在漏洞,或是遭到入侵的情形。

對此,威聯通強調他們有完善的用戶個資保護機制,並根據資安處理流程,即時進行任何通報之技術分析,透過既有管道嘗試聯繫相關使用者。威聯通也呼籲用戶,應妥善設定NAS的安全機制,才能確保資料安全。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09