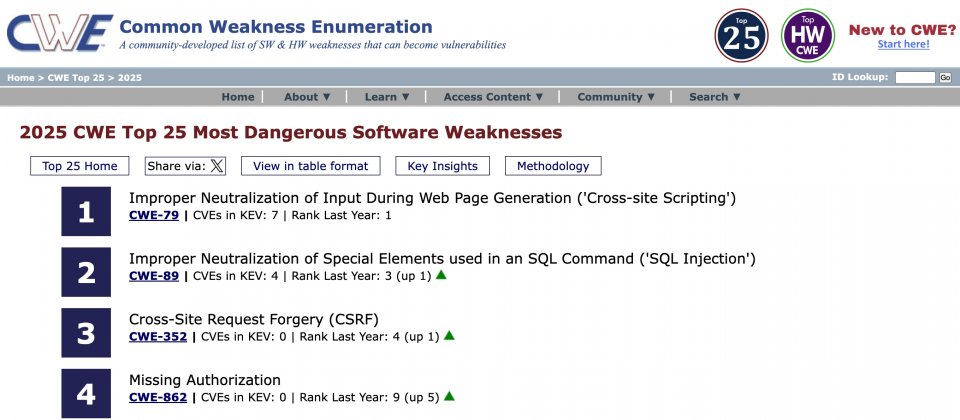

MITRE公布2025年CWE Top 25最危險軟體弱點清單,盤點最常成為弱點的原因,以及在實務上帶來高風險的軟體弱點類型。排行顯示,跨站腳本(XSS)維持第1名,SQL注入與跨站請求偽造(CSRF)分居第2與第3名。另外,今年榜單出現多個緩衝區溢位相關項目,包含典型緩衝區溢位首度進入第11名,以及堆疊緩衝區溢位與堆積緩衝區溢位分別列在第14名與第16名。

從前10名來看,Web與命令注入比重高,除XSS與SQL注入外,OS命令注入位居第9名,程式碼注入排第10名。缺少授權檢查今年升至第4名,排名相較2024年上升5名。記憶體安全面向則以越界寫入排第5名、釋放後使用排第7名、越界讀取排第8名,顯示傳統記憶體錯誤仍是高風險類型。

今年榜單調整映射處理方式,官方說明,CWE Top 25以往會先把資料中的CWE映射正規化回View-1003,也就是NVD常用來簡化對應的130種弱點集合。2025年則首度改用CVE Records中原始保留的CWE映射資料,不再強制歸入View-1003的父類別,並結合CNA(CVE Numbering Authority)社群複核部分資料,讓榜單更貼近實務映射慣例。MITRE指出,這項改動使榜單更貼近實務的映射慣例,也讓更低階且更具可行動性的弱點類型有機會進入CWE Top 25,其中緩衝區溢位相關項目便成為今年新入榜的代表。

MITRE也提到2025年首次引入大型語言模型工具,協助對部分CVE Records提出更細緻的CWE映射建議,作為後續人工複核與修正的參考依據。MITRE強調,這類工具僅提供建議,不會直接作為最終映射結果,但可用來協助識別過於抽象或容易被誤用的對應,並引導映射朝更低階且較能反映根本原因的弱點類型調整,以提升描述的精準度。

該清單由CISA贊助、HSSEDI管理,MITRE營運的CWE專案發布,CISA把優先處理CWE Top 25弱點納入安全設計原則(Secure by Design)與需求驅動安全(Secure by Demand)倡議的脈絡,呼籲各組織將這份清單用於規畫軟體安全策略。依CISA說明,CWE Top 25被視為跨角色的共通參考,開發與產品團隊可據此辨識高優先弱點類型,資安團隊可納入弱點管理與應用程式安全測試流程,採購與風險管理者也可把Top 25作為評估供應商與產品安全性的基準。

熱門新聞

2026-03-06

2026-03-06

2026-03-09