HackRead

上週雲端CRM供應商Salesforce提出警告,客戶管理業者Gainsight發布的Salesforce應用程式出現異常活動,Google威脅情報團隊(GTIG)推估,恐波及超過200家企業組織,駭客組織ShinyHunters向資安部落格DataBreach.net聲稱,這起事故是他們所為,並透露已從接近1千家Salesloft與Gainsight客戶偷到資料,如今傳出有資安業者的員工疑似遭到收買,企圖提供駭客內部機敏資料而遭到解僱。

根據資安新聞網站Bleeping Computer與HackRead的報導,資安業者CrowdStrike傳出有員工向駭客收取2.5萬美元,提供內部系統環境的螢幕截圖,CrowdStrike察覺後,已將該名員工開除。

最早是Bleeping Computer於11月21日報導此事,他們提及駭客組織Scattered Lapsus$ Hunters在Telegram頻道上,洩露CrowdStrike內部系統相關的螢幕截圖,後續CrowdStrike表示已解僱一名外洩內部資料的人員。CrowdStrike發言人向該新聞網站透露,他們在上個月進行內部調查的過程裡,發現一名可疑的內部人員,他曾拍下電腦螢幕的內容,然後與外部分享,該公司已解雇此人。

CrowdStrike強調,該公司的系統並未遭到入侵,客戶始終受到保護,他們已將案件通報執法機關進行後續處理。不過,對於事故的其他細節,例如:內部員工與串通的駭客組織身分,以及員工是否被金錢利益收買,該公司並未說明。

駭客組織ShinyHunters向Bleeping Computer聲稱,他們打算以2.5萬美元的代價,向內部員工取得能夠存取CrowdStrike網路環境的管道。駭客表示已向該名員工收到單一簽入(SSO)的身分驗證Cookie,不過疑似已被CrowdStrike察覺,並關閉相關存取管道,而無法使用。

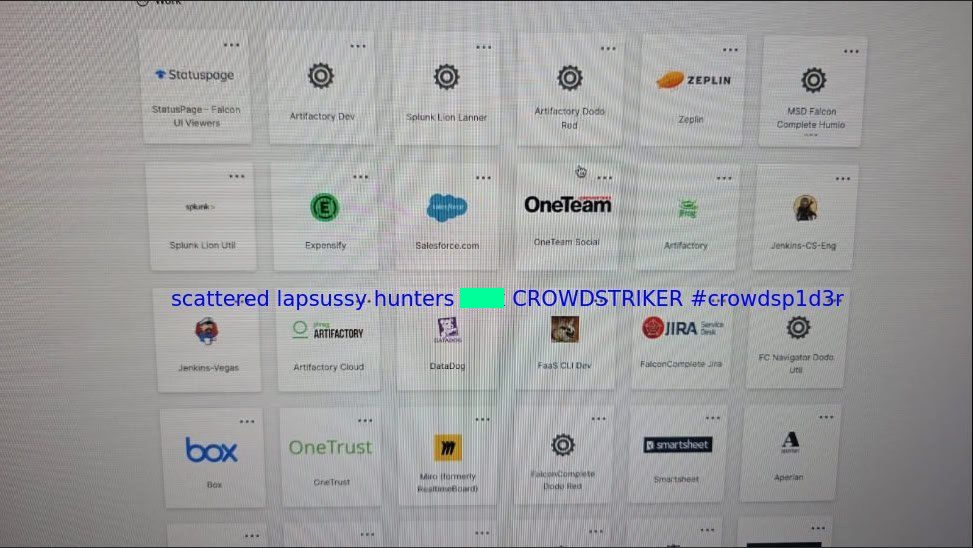

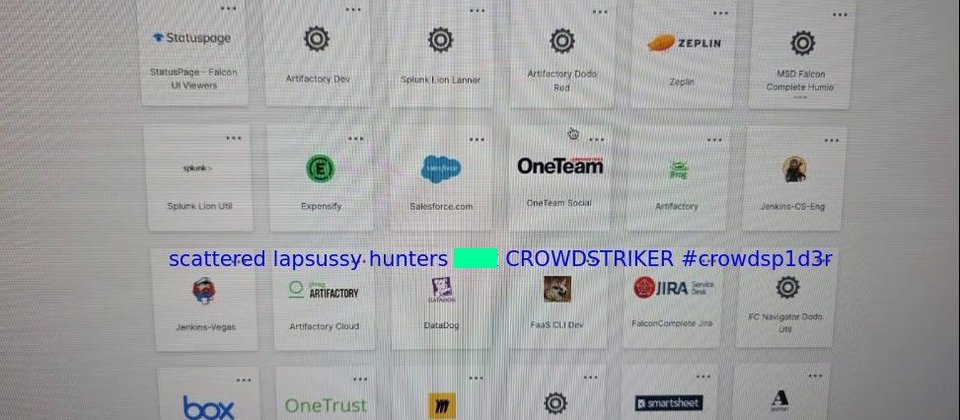

究竟這名員工外傳了那些資料?另一家資安新聞網站HackRead指出,這些是電腦螢幕的翻拍照片,其中一張是身分驗證管理平臺Okta的單一簽入主控臺,顯示了該公司提供員工的應用程式內容。駭客聲稱從Gainsight得到存取權限,從而入侵CrowdStrike的網路環境。不過,這樣的說法顯然與CrowdStrike聲稱未遭入侵不同。

為了證明從CrowdStrike內部員工取得翻拍的內部資料,ShinyHunters向資安新聞網站HackRead提供照片,聲稱是身分驗證管理平臺Okta的單一簽入(SSO)主控臺畫面,他們可能以此掌握CrowdStrike提供員工的應用程式名單,從而尋找可利用的弱點。值得一提的是,駭客在浮水印文字寫上了「scattered lapsussy hunters CROWDSTRIKER #crowdsp1d3r」,其中的CROWDSTRIKER很可能就是指該公司的內部員工。(圖片來源/HackRead)

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09